Mit einer neuen Deception-Funktion, also einer Sicherheitstechnologie, die Täuschungsmanöver nutzt, unterbindet CyberArk den Diebstahl von privilegierten Zugangsdaten auf PCs, Workstations oder Servern.

Sie hindert Cyber-Angreifer an einer längeren unerkannten Verweildauer oder der Seitwärtsbewegung im Unternehmensnetz.

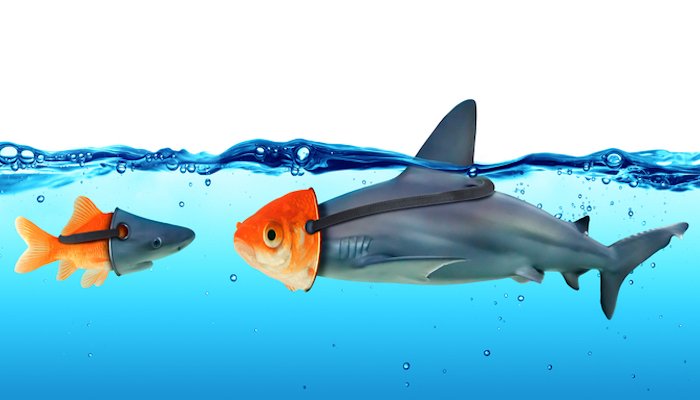

Lokale Administratorrechte werden oft auf Endgeräten belassen, sodass sie zu attraktiven Zielen für Angreifer werden, da sie über diese Berechtigungen in das Unternehmensnetz eindringen können. CyberArk hat nun seinen Endpoint Privilege Manager um eine neue Deception-Funktion erweitert, um einen Angriff bereits im Anfangsstadium zu erkennen und proaktiv zu unterbinden. Bei Deception-Lösungen handelt es sich um Täuschungstools, die reale Systeme und Applikationen nachbilden und als Köder dienen. Die CyberArk-Lösung führt potenzielle Angreifer durch die Nutzung solcher Deception-Komponenten in die Irre und verhindert damit eine missbräuchliche Nutzung privilegierter Zugangsdaten.

„Privilegierte Zugangsdaten auf Endgeräten sind eine Goldgrube für Angreifer“, erklärt Michael Kleist, Regional Director DACH bei CyberArk. „Malware für den Diebstahl von Credentials ist bereits verfügbar und leicht zu nutzen. Und was noch schlimmer ist: Sie ist sehr erfolgreich. Deception-Techniken werden deshalb zunehmend populär, da sie helfen, zum einen die Vorgehensweise eine Hackers zu verstehen und zum anderen Angriffe ins Leere laufen zu lassen.“

Endpoint Privilege Manager

Der Endpoint Privilege Manager ist eine SaaS-basierte Lösung und Teil der Privileged Access Security Suite von CyberArk. Er ermöglicht Unternehmen, das Risiko eines nicht verwalteten administrativen Zugriffs auf Windows- und Mac-Endgeräte zu reduzieren. Zu den Funktionen gehören unter anderem:

- Just-in-Time-Bereitstellung und -Zugriff: Just-in-Time-Funktionen ermöglichen es Unternehmen, Risiken zu minimieren, indem sie Administrationszugriffe nur bei Bedarf und für eine bestimmte Zeitspanne bei vollständigem Audit-Protokoll gewähren – verbunden mit der Möglichkeit, die Zugriffsrechte jederzeit zu entziehen.

- Beschränkung der Zugriffsrechte: Durch die Umsetzung von Least-Privilege-Strategien können Unternehmen die Angriffsfläche reduzieren, da nicht benötigte lokale Administrator-Privilegien eliminiert werden; User erhalten nur diejenigen Rechte, die sie für ihre Tätigkeit benötigen.

- Credential-Schutz: Mit einem erweiterten Schutz können Unternehmen den versuchten Diebstahl von Zugangsdaten aufspüren und blockieren, sei es auf Endgeräten oder in Betriebssystemen, IT-Applikationen, Remote-Access-Anwendungen oder gängigen Webbrowsern.

Die Deception-Funktion, die auf den Diebstahl von IT-Admin-Zugangsdaten fokussiert, soll ab sofort im CyberArk Endpoint Privilege Manager verfügbar sein. Weitere Köder (Lures) etwa für Browser-Credentials sollen bald folgen.

https://www.cyberark.com/epm