Der weltweit etablierte Standard im Bereich der Informationssicherheit – die ISO-Norm 27001 – wurde Ende 2013 in neuer Version veröffentlicht.

Der weltweit etablierte Standard im Bereich der Informationssicherheit – die ISO-Norm 27001 – wurde Ende 2013 in neuer Version veröffentlicht.

Für Unternehmen, die schon heute nach ISO27001 zertifiziert sind, gilt es nun, den Anschluss nicht zu verpassen, denn zum 1. Oktober 2015 verlieren Zertifizierungen nach der alten Version automatisch ihre Gültigkeit – unabhängig von der offiziell ausgewiesenen Laufzeit des Zertifikats.

Was hat sich geändert?

Die Grundstruktur des Managementrahmens wurde zur Erreichung eines höheren Integrationsgrads mit anderen Normen angepasst. Aus den bisher 11 Kapiteln des Annex A werden 14, die Anzahl der Controls wurde jedoch von 133 auf 114 gesenkt.

Die überarbeitete Norm trägt inhaltlich insbesondere aktuellen Themen wie Outsourcing von Services (Stichwort: Cloud), Verschlüsselung und Mobile Security verstärkt Rechnung. Zudem wird dem Thema Informationssicherheit im Projektmanagement und in der Software-Entwicklung künftig eine größere Rolle zugeschrieben. Die Prüfung der Wirksamkeit und Performance-Messung des Managementsystems anhand definierter Kennzahlen (KPIs: key performance indicators) gewinnt darüber hinaus an Wertschätzung.

Der Umgang mit Risiken war schon immer wesentlicher Bestandteil der ISO27001. Die neue Version konkretisiert die Umsetzung des Risikomanagements näher und verweist zudem ausdrücklich auf den Standard ISO31000. Verpflichtend ist künftig die Benennung eines Verantwortlichen (risk owner) für identifizierte Risiken.

Mehr Wert legt die ISO27001:2013 auch darauf, dass das Informations-Sicherheit-Management-System (ISMS) stärker an die Gesamtstrategie des Unternehmens angelehnt wird.

Warum überhaupt ein Managementsystem für Informationssicherheit?

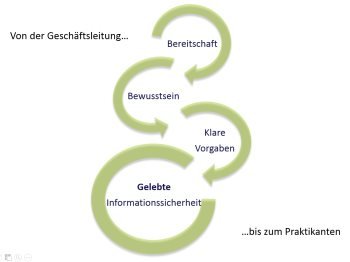

Ein Informations-Sicherheit-Management-System hat das Ziel, den umfassenden Schutz aller Informationen entlang der gesamten Wertschöpfungskette des Unternehmens herzustellen. Nur so kann die kontinuierliche Erhaltung der Schutzziele Vertraulichkeit, Integrität und Verfügbarkeit gewährleistet werden. Die Informationssicherheit ist also ein Thema, das ein Unternehmen in allen Bereichen und in einer komplexen Vielfalt betrifft. Es bedarf demnach auch einer gesamtunternehmerischen und managementorientierten Herangehensweise.

Nicht der IT-Abteilung bzw. dem verantwortlichen IT-Leiter darf das Thema vollumfänglich in die Schuhe geschoben werden. Es fängt bei der Geschäftsleitung an und hört beim einzelnen Mitarbeiter auf, egal ob dieser Zugang zu Informationssystemen hat oder nicht. So müssen also auch der Hausmeister, die Reinigungskraft oder die Gattin des Vorstands, die privat das Tablet Ihres Ehemanns nutzt, miteinbezogen werden.

Wettbewerbsvorteile durch eine ISO27001-Zertifizierung sichern

Informationssicherheit bedeutet heute für Unternehmen auch einen zentralen Wettbewerbsfaktor, da in Ausschreibungen immer häufiger Zertifizierungen in diesem Bereich gefordert werden. Insbesondere Rechenzentrumsbetreiber, Hosting-Dienstleister oder Anbieter von Cloud Services müssen einen sicheren und verantwortungsbewussten Umgang mit den anvertrauten Daten nachweisen können. Dabei reichen nicht nur technische Vorkehrungen zur Wahrung der Informationssicherheit aus. Besonders im Bereich der organisatorischen Maßnahmen sind den Verantwortlichen gravierende Lücken häufig nicht bewusst.

Die Einführung eines ISMS bedeutet also nicht nur einen Wettbewerbsvorteil, sondern schützt Unternehmer auch ganz gezielt vor möglichen Pannen und dem damit verbundenen Imageschaden.

Sie wollen die ISO27001 in Ihrem Unternehmen einführen?

Für eine Annäherung an das Thema ISO27001 empfiehlt sich zunächst ein Einstiegsaudit, in dessen Rahmen innerhalb von 2-3 Tagen festgestellt werden kann, wie nah Ihr Unternehmen einer erfolgreichen Zertifizierung bereits ist. Am Ende sollte ein priorisierter Maßnahmenkatalog stehen, der alle erforderlichen Schritte aufzeigt, die bis zu einem Zertifizierungs-Audit zwingend umgesetzt werden müssen.

Da der Standard sehr pragmatisch und wirtschaftlich ausgelegt ist, können Sie auf eine umfassende Sammlung von in der Praxis bewährten Verfahren, sog. “best practices”, zurückgreifen. Dabei ist oftmals die Umsetzung von Teilbereichen, wie z. B. eine klare Zutritts- und Zugangskontrolle und ein IT-Notfallkonzept ausreichend, um das Gesamtrisiko auf ein akzeptables Niveau im Bereich der Informationssicherheit zu bringen.

Oftmals wird dann festgestellt, dass der Weg hin zur ISO-Zertifizierung nicht mehr weit ist. Genau das zeichnet den pragmatischen, risiko- aber auch chancenorientierten Ansatz dieser ISO-Norm aus: Sie können selbst die Brücke zwischen den Vorgaben aus dem Standard und einer individuellen Herangehensweise schlagen, so dass das ISMS den Ansprüchen Ihres Unternehmens optimal gerecht wird.

So bleibt der Aufwand für die Einführung eines Informations-Sicherheit-Management-Systems häufig überschaubar, insbesondere dann, wenn bereits ein ähnliches Management-System, wie z.B. die ISO9001, aktiv gelebt wird. Hier zeichnet sich die Norm generell durch einen hohen Integrationsgrad aus. Besonders durch die strukturellen Änderungen der 2013er-Version ist eine vollständige Neuintegration der ISO27001 in ein bereits zertifiziertes System wie z.B. nach ISO9001 oder nach ISO14001 optimal realisierbar.

Andererseits kann ein Managementsystem nach ISO27001 auch hocheffizient um Inhalte anderer Standards wie z.B. IT-Grundschutz, CoBIT, ITIL oder der brandaktuellen Norm für Rechenzentren DIN EN50600 erweitert werden. So können Sie durch Kombination der verschiedenen Standards genau die Vorkehrungen treffen, die Ihrem eigenen und dem Sicherheitsbedürfnis Ihrer Kunden gerecht werden.

Die complimant AG hat hierzu ein White Paper veröffentlicht, welches einen schnellen Einblick gibt, was es heißt, ein Informationssicherheitsmanagementsystem nach ISO27001:2013 im Unternehmen einzuführen. Dieses können Sie hier kostenlos downloaden: www.complimant.de/

Dominik Seifert, CISA, Consultant IT-Compliance, complimant AG