Egal ob physisch oder virtualisiert, Endpunkte sind in vieler Hinsicht die Achillesferse des Netzwerks. Virtualisierte Workloads werden darüber hinaus auch oft noch außerhalb des eigenen Rechenzentrums gehostet und sind somit besonders angreifbar. Bitdefender gibt sechs Tipps für eine Sicherheitsstrategie, die weniger Leistung in virtualisierten Umgebungen frisst.

Der Hauptgrund für Unternehmen ihre Umgebungen zu virtualisieren ist der Gewinn an Flexibilität. Doch der erhöhten Flexibilität stehen auf der Gegenseite neue Herausforderungen für die Sicherheit gegenüber, genauso wie Abstriche bei der Performance, vor allem wenn Workloads nicht zentral, sondern über einzelne lokale Agenten auf jedem virtuellen Endpunkt abgesichert werden.

Endpunkte sind und bleiben durch zahlreiche Angriffsvektoren verletzlich, zum Beispiel durch Malware, durch Phishing oder über manipulierte Webseiten. Aus Sicherheits- und Compliance-Sicht sollten virtuelle Workloads natürlich das gleiche Schutzniveau wie physische Workloads genießen. Und aus Administrationssicht sollte die Sicherheit genauso flexibel gestaltet sein, wie die Virtualisierung selbst: skalierbar, einfach zu verwalten sowie leistungsstark.

Im Alltag zeigt sich jedoch allzu oft, dass vor allem kleinere Unternehmen dazu neigen, die Sicherheit in ihrem virtualisierten Anteil der Infrastruktur zu vernachlässigen: Die Umgebungen sind agil und leistungsstark, aber voller Schwachstellen. Im Gegensatz dazu scheinen größere Unternehmen dazu zu neigen, die Herausforderungen der Virtualisierung an ihre Rechenzentren zu vernachlässigen. Die Umgebung ist zwar meist sicher, dafür aber oft langsam und teuer. Generell fallen die Auswirkungen der IT-Security auf virtualisierte Umgebungen oft drastischer aus, als sich viele Unternehmen eingestehen wollen, in Form von Performanceverlust, ineffizienter Nutzung teurer IT-Ressourcen, hohem Zeitaufwand für die Security-Zuständigen und in einer für Angriffe anfälligeren Umgebungen.

Potentiell negative Auswirkungen der IT-Security auf virtuelle Infrastrukturen

Die Verwendung herkömmlicher Sicherheitstools wie bei regulären physischen Endpunkten verlangsamt virtuelle Umgebungen um bis zu 30 Prozent und um bis zu 20 Prozent in Bezug auf die Anwendungsleistung. In einem Test konnte ein Host mit einer klassischen Endpoint Security 35 Prozent weniger VDI Sessions gleichzeitig hosten als mit einer auf diese Aufgabe hin entwickelten Sicherheitslösung. Wenn ein Unternehmen hingegen spezielle Sicherheitstools nur für die virtuelle Umgebung verwendet, benötigt es möglicherweise zusätzliche Teamressourcen und Security-Kompetenz.

Speziallösungen allein für virtuelle Maschinen erfordern darüber hinaus zusätzliche Hardware in Form von Speicher, Prozessorleistung oder weitere Cloud-Kapazitäten. Hinzu kommen Lizenzkosten für die Lösung und das darunterliegende Betriebssystem. Doch vor allem braucht das Unternehmen wiederum Fachpersonal, das die zusätzlichen Konsolen überwacht und bedient. Solche Fachkräfte sind derzeit kaum zu finden.

Ein typisches Einfallstor in Unternehmensnetzwerke sind virtuelle Maschinen, die ohne Gedanken an die Sicherheit schnell zu Testzwecken aufgesetzt wurden. Später wird oft vergessen, die Maschinen wieder zu löschen, die dann ohne die nötige Sicherheit laufen und als schwächstes Glied in der Verteidigungskette buchstäblich dazu einladen, gehackt zu werden. Um dies zu vermeiden, benötigen Organisationen eine übergreifende Sicherheitsstrategie, die alle Endpunkte beinhaltet. Eine solche Strategie stellt sicher, dass alle Endpunkte, und insbesondere virtuelle Endpunkte, „von Geburt an“ sicher sind und es über ihre gesamtes Leben bleiben. Kann eine Strategie das nicht bieten, so erhält die Organisation eine anfällige Umgebung als Resultat. Zu Recht fragen sich Organisationen, wie ihre Sicherheitsstrategie aussehen muss, um die Vorteile von Virtualisierung und die nötige IT-Security in Einklang bringen können.

Um moderne Netzwerke effizient abzusichern, muss eine Sicherheitsstrategie sowohl private als auch öffentliche Umgebungen, also Clouds, umfassen und in diesen physische und virtuelle Workloads gleichermaßen sichern. Diese folgenden sechs Technologien können dabei helfen, dies effizient zu erreichen.

1. Ein einheitlicher Sicherheits-Agent

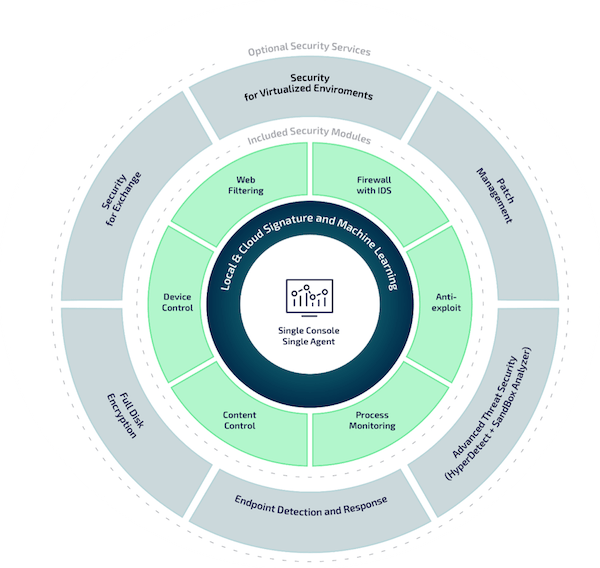

Sicherheit besteht aus vielen Komponenten. Dazu gehören neben den Grundlagen wie Websecurity, Firewall, Anti-Malware, Next-Gen-Antivirus und Anti-Exploit auch Funktionen wie Festplattenmanagement, Gerätesteuerung, Patch Management und Reporting. Benötigt eine Sicherheitslösung für jede dieser Funktionen eigene Software-Agenten auf den VMs, ist dies weder der Gesamtleistung noch der Administrierbarkeit förderlich. Ideal ist ein Agent für alles, der auf jeder Sicherheits-Ebene Funktionen der neuesten Generation enthält, wie Behavioral Analytics, Machine Learning, Prozessüberwachung, automatisiertes Patchmanagement und Sandboxing.

Bild 1: Gute Voraussetzungen für sichere Virtualisierung: Ein einziger Sicherheitsagent mit einer einzigen Konsole.