Unternehmen arbeiten jahrelang am Aufbau ihrer Marke, ihres Kundenstamms und ihrer Reputation. Um das Vertrauen langfristig zu schädigen, braucht es oft jedoch nur einen erfolgreichen Cyberangriff, der einen neuen Datenskandal verursacht oder geschäftsentscheidende Prozesse lahmlegt. Wer hier auf Threat Intelligence-Lösung setzt, kann solchen digitalen Bedrohungen gerüstet entgegen treten.

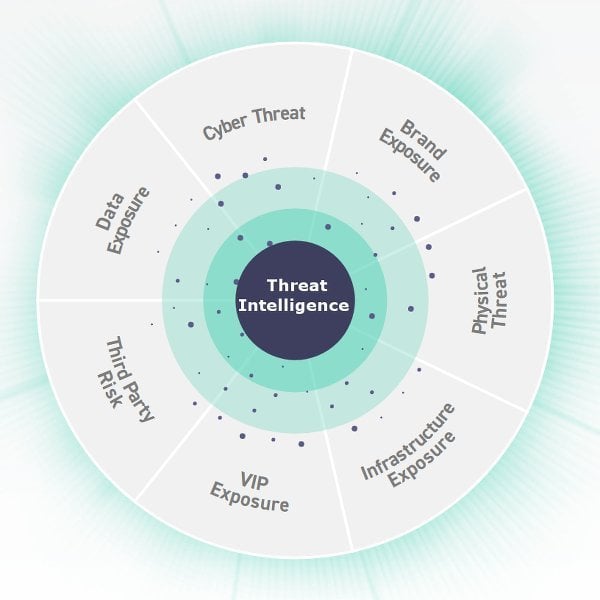

Die Cybergefahr ist mittlerweile auch in der Führungsetage jedes Unternehmens angekommen. Geht es an die Umsetzung des digitalen Risikomanagements fehlt es jedoch in vielen Fällen noch an effektiven Lösungen. Die schiere Vielfalt an Bedrohungen – von kompromittierten Daten und Fake Social Media Profilen über Erpressungen des CEOs und gekidnappten Websites bis hin zu gefährdeten Infrastrukturen und Lieferketten – verunsichert Unternehmen. Oft kommt es so lediglich zu einem Flickenteppich an singulären Lösungen. Zudem hält sich noch immer vereinzelt der Glaube, dass Firewall, VPN, Virenscanner und Co. ausreichen, um Unternehmen von Angriffen von außen ausreichend zu schützen. Cyber Threat Intelligence (CTI) wird hier als Sicherheitsspielzeug von globalen Großkonzernen angesehen, das sich für kleine und mittlere Unternehmen jedoch nicht wirklich auszahlt.

Wenig hilfreich ist es hier, dass der Markt an CTI-Lösungen mit jeder neuen Schwachstelle oder bekannt gewordenem Datenleak zu wachsen scheint. Als Threat Intelligence werden dabei oft bereits ungefilterte Datenfeeds verkauft, die Großteils weder relevant noch für die Anwender auswertbar sind, und nur in den seltensten Fällen tatsächlich handlungsfähige Empfehlungen für Gegenmaßnahmen aussprechen. Um die tatsächliche Leistungsfähigkeit von CTI-Lösungen zu überprüfen, lohnt sich ein Blick auf das sogenannte TRACER-Modell.

T = Timeliness / Aktualität

An erster Stelle steht der Faktor Zeit. Je schneller die Bedrohung ausgemacht ist, desto höher die Chance, Angriffe noch rechtzeitig abzuwehren. Kommt es zum Ernstfall müssen zudem schnellstmöglich Maßnahmen getroffen werden. Unternehmen sollten daher genau überprüfen, wie schnell CTI-Lösungen Vorfälle melden und ob diese auch über die Zeit weg dokumentiert bleiben. Die Bedrohungslandschaft wächst kontinuierlich und Angreifer entwickeln fortwährend an neuen TTPs (Taktiken, Techniken und Verfahren). Sicherheitslösungen müssen diese Entwicklungen nachverfolgen können.

Wird ein Unternehmen beispielsweise Opfer von Cyber-Erpressung, muss es in Echtzeit auf Hintergrundinformationen über die Akteure zugreifen können: Ist die Gruppe bekannt? Wie ist ihr übliches Vorgehen? Und welche Schritte haben sich als wirksam erwiesen – zahlen oder ignorieren? Eine Lösung, die zusätzlich leistungsstarke Filter, einfache Suchsyntax und automatische Benachrichtigungen bietet, hilft hier schnell und einfach einen ersten Überblick über das Sicherheitsrisiko gewinnen. Auch Sicherheitsteams können auf die Informationen zugreifen, z. B. wenn es darum geht, öffentlich gewordene Vorfälle zu beurteilen und mögliche Auswirkungen auf das eigene Unternehmen abzuschätzen.

R = Relevanz

Zeitnahe Meldungen zu aktuellen Bedrohungen sind nur dann von Vorteil, wenn sie für das eigene Unternehmen auch tatsächlich Relevanz besitzen. Andernfalls drohen Sicherheitsabteilungen in der Flut von Sicherheitsinformationen unterzugehen. Je passgenauer die Threat Intelligence auf das Unternehmen einschließlich Branche, Kundensegmente, Geschäftsumfeld, Portfolio etc. abgestimmt ist, desto höher ist der effektive Mehrwert der CTI-Lösung. Cyberkriminelle fokussieren häufig einzelne Branchen und passen auch ihre Angriffe entsprechend an. Versicherungen und Banken haben mit anderen Betrugsmaschen zu kämpfen als die Industrie mit ihrem Netzwerk an Zulieferern und Distributoren. Und während sich zur Weihnachtszeit der E-Commerce Markt warm anziehen sollte, um Denial-of-Service-Kampagnen oder Kreditkartenbetrug zu unterbinden, heißt es 2020 Achtung für die Sponsoren der Olympischen Sommerspiele in Tokyo. Nicht jede neue Angriffswelle ist gleichermaßen gefährlich für alle Branchen. Idealerweise wird die Threat Intelligence deshalb kundenspezifisch angepasst und basiert auf einem Verzeichnis von Key-Assets, die sowohl das Unternehmen als auch Tochtergesellschaften, Partner und Lieferkette eindeutig definieren.

A = Analysten

Smarte Technologien können einen Großteil der Datenanalyse übernehmen. Auf die Auswertung durch Analysten können CTI-Lösungen jedoch nicht gänzlich verzichten. Um zum Beispiel auf geschlossene Plattformen und Marktplätze im Dark Web zu recherchieren, braucht es die Erfahrung und das Fachwissen von Datenanalysten. Sie sind in der Lage, Offline-Suchen auf indizierten Seiten – und idealerweise in mehreren Sprachen – durchzuführen und die aufgespürten Informationen in einen Kontext zu rücken. Fällt beispielsweise der Name eines Unternehmens in einem Forum, wird der gesamte Thread der Unterhaltung genauer unter die Lupe genommen – einschließlich Zwischentöne und Anspielungen. Dabei identifiziert das Team von Datenanalysten Fehlmeldungen („False Positives“) und priorisiert die Risiken. Das erspart Unternehmen viel Zeit.

C = Coverage / Umfang

Foren und Marktplätze für Cyberkriminelle machen nur einen kleinen Teil der Datenquellen aus, die von CTI-Lösungen beobachtet und ausgewertet werden müssen. Ein vollständiger Blick auf alle Risiken schließt neben Dark Web auch Datenquellen im Open und Deep Web mit ein. Dazu zählen Suchmaschinen wie Google und Baidu genauso wie Paste Sites (Pastebin, Ghostbin), File Hosting and Sharing Sites (z. B. Slideplayer, Megaupload), Cloud Storage Services (z. B. AW S3 Buckets) und FTP Server. Auch auf Social Media Kanälen, Jobbewertungsportale n(z. B. Glassdoor) oder in AppStores wie Google Play und Apple App Store lauern digitale Gefahren. Die digitale Welt wächst kontinuierlich. Dementsprechend groß muss die Bandbreite an Datenquellen sein, die von CTI-Lösungen abgedeckt wird. Zusätzlich bauen viele Threat Intelligence-Anbieter ein eigenes Repository an Sicherheitsdaten auf und verknüpfen Lösung mit öffentlich zugänglichen Datenbanken.

E = Ease of Integration / Einfache Integration

Threat Intelligence lässt sich nicht isoliert von der Unternehmens-Infrastruktur betrachten. Sinnvoll sind daher Lösungen, die über ein ausgeprägtes, technologisches Ecosystem verfügen und eine einfache Integration zu anderen Tools erlauben. Dazu zählen Lösungen zur Sicherheitsanalytik und Security Information and Event Management (SIEM), zur Produktorchestrierung und Automatisierung, sowie im Bereich Risiko & Compliance und Netzwerkdurchsetzung.

R = Remediation / Fehlerbehebungen

Nutzen lässt sich die Threat Intelligence schließlich nur dann, wenn zu jedem entdeckten und gemeldeten Vorfall detaillierte Schritte zum weiterem Vorgehen sowie Gegenmaßnahmen empfohlen werden. Manche CTI-Lösungen übernehmen hier als zusätzlichen Service auch die Abwicklung von sogenannten Notice und Takedown-Verfahren. Hilfreich ist das zum Beispiel bei Fake Webseiten mit leicht abgeänderten Unternehmensnamen in der Adresszeile, die für Phishing Zwecke missbraucht werden, oder bei urheberrechtlich geschützten Daten, die auf Filesharing-Seiten unerlaubt gehostet werden.

Die ideale CTI-Lösung ist eine Lösung, die es Führungskräften erlaubt, endliche Ressourcen im Bereich IT und Sicherheit sinnvoll und besser zu verteilen – und zwar basierend auf den jeweiligen Vorfall und dem damit verbundenen Risikopotential. Je umfassender und relevanter der Überblick über die potenziellen Bedrohungen und Arten von Angriffen ist, desto größer das Kosten-Nutzen-Verhältnis.

Stefan Bange, Country Manager Deutschland, Digital Shadows