Wer glaubt, Ransomware-Gruppen würden ihre Ziele akribisch nach Branchen, Standorten oder strategischer Bedeutung selektieren, liegt meist daneben.

Die Sophos X-Ops Counter Threat Unit hat untersucht, nach welchen Kriterien Cyberkriminelle vorgehen. Das Ergebnis: In den allermeisten Fällen nutzen Angreifer schlicht vorhandene Einstiegsmöglichkeiten. Wer verwundbar ist, wird attackiert.

KMU trifft es am härtesten

Dass viele Attacken kleinere Betriebe treffen, überrascht bei dieser Ausgangslage kaum. Wo IT-Budgets knapp sind und eigene Security-Abteilungen fehlen, finden Kriminelle leichter Schwachstellen. Selbst wenn manche Gruppen versuchen, gezielt zahlungskräftige Ziele zu kompromittieren, bleibt die Mehrheit der dokumentierten Fälle bei Unternehmen mit begrenzten Ressourcen hängen.

Die Sophos-Analysten raten deshalb, sich weniger auf einzelne Tätergruppen zu fokussieren. Wichtiger sei es, die eigene Verteidigung breit aufzustellen: aktuelle Patches, phishing-resistente MFA, EDR-Lösungen und unveränderliche Backups gehören dazu. Diese Mittel würden funktionieren, wenn sie denn implementiert würden. Hier hapere es jedoch oft.

Warum Banken selten betroffen sind

Ein aufschlussreiches Detail der Untersuchung betrifft Finanzinstitute. Obwohl Banken hohe Umsätze erwirtschaften und Ausfallzeiten teuer wären, tauchen sie in der CTU-Statistik kaum auf. Die Erklärung: strenge Regulierung. Wo Compliance-Vorgaben IT-Sicherheit erzwingen, entstehen Standards, die alle einhalten müssen. Das schafft ein höheres Schutzniveau, ohne einzelne Marktteilnehmer zu benachteiligen.

Branchenfokus? Eher Zufall

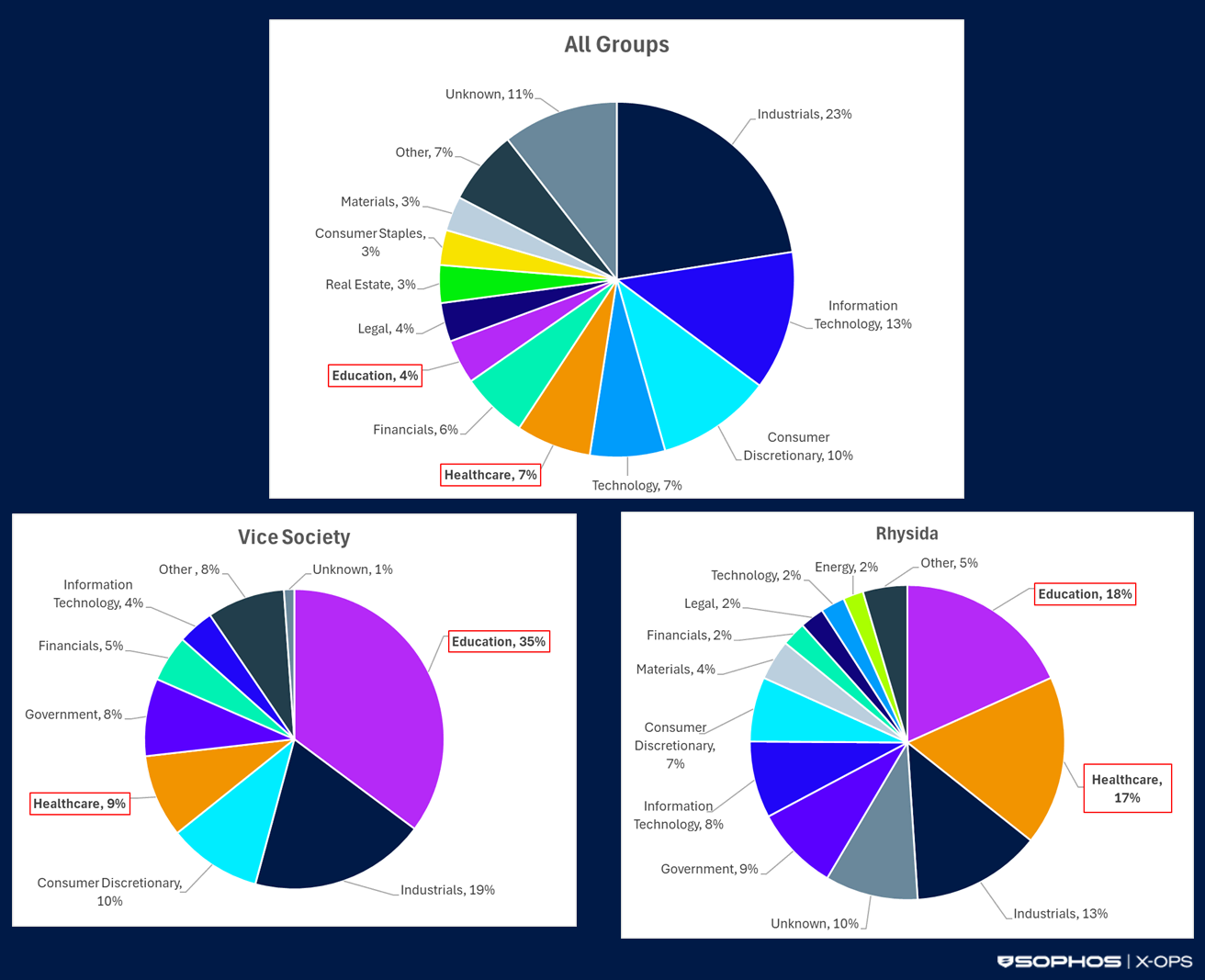

Wenn bestimmte Sektoren gehäuft von einer Gruppe getroffen werden, liegt das meist an Schwachstellen in branchentypischer Software. Unternehmen derselben Branche setzen häufig ähnliche Systeme ein. Kompromittiert eine Gruppe einen weit verbreiteten Dienst, häufen sich die Opfer in diesem Segment quasi automatisch.

Tatsächlich gezielte Kampagnen bleiben rar. Die Conti-Gruppe attackierte während der Pandemie Krankenhäuser, vermutlich in der Hoffnung auf höhere Zahlungsbereitschaft. GOLD VICTOR, bekannt durch Vice Society und Rhysida, konzentriert sich auf Gesundheits- und Bildungseinrichtungen. Allerdings: Rhysida machte zuletzt unter einem Prozent der veröffentlichten Opfer aus. Die breite Masse der Fälle verteilt sich weiterhin quer durch alle Branchen.

Das Fazit der Sophos-Forscher: Weniger über Täterprofile grübeln, mehr an den Basics arbeiten. Denn opportunistische Angreifer suchen den einfachsten Weg und den gilt es zu verbauen.

(lb/Sophos)