Die Botnet-Gruppierung KashmirBlack hat in den letzten elf Monaten mindestens 230.000 Websites infiziert. Die Hacker nutzen dabei eine seit zehn Jahren bekannte Schwachstelle (die PHPUnit RCE Sicherheitslücke) aus und zielen vor allem auf CMS-Systeme wie Wordpress, Joomla oder Drupal ab.

Sie profitieren damit von der Corona-Pandemie, die viele Unternehmen zwang, ihre Prozesse schnell zu digitalisieren und auf einfache Web-Frameworks, wie eben Wordpress, setzen mussten. Das Botnet ist derzeit in über 30 Ländern aktiv und installiert automatisierte Schadprogramme auf den gekaperten Rechnern. Das ist das Ergebnis einer sechsmonatigen Untersuchung von Imperva, einem Anbieter von Cybersicherheits-Lösungen.

(Quelle: Imperva)

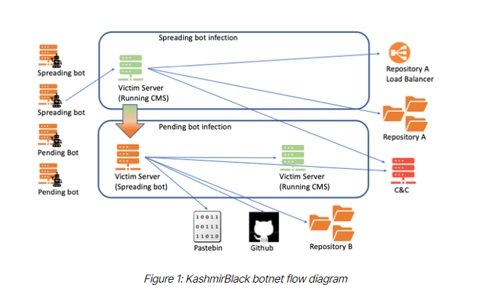

Imperva schätzt das Bot-Netzwerk als überdurchschnittlich ausgereift ein. Die gut durchdachte Infrastruktur kann ohne großen Aufwand um neue Exploits und Payloads erweitert werden; zudem kann das Botnet sich sehr gut tarnen und bleibt so lange Zeit unentdeckt. Der Bot weicht zur Zwischenablage auch auf populäre Command&Controll-

Die Schäden durch die Angriffe sind mannigfaltig und reichen von gestörter Web-Performance bis hin zu Denial-of-Service-

Der vollständige Bericht steht hier zur Verfügung.

https://www.imperva.com/