Sophos ist beim Thema Log4j weiter aktiv geblieben und hat heute einen Artikel zum Thema mit neuen Erkenntnissen sowie zwei Heatmaps erstellt.

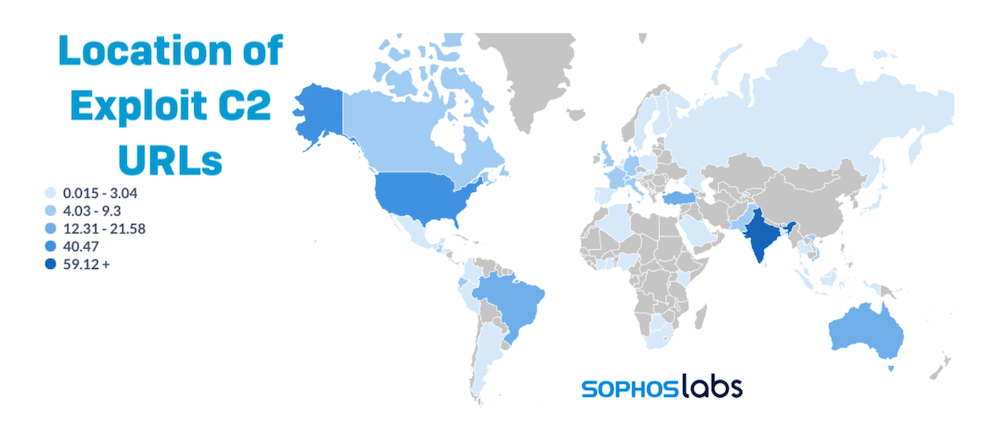

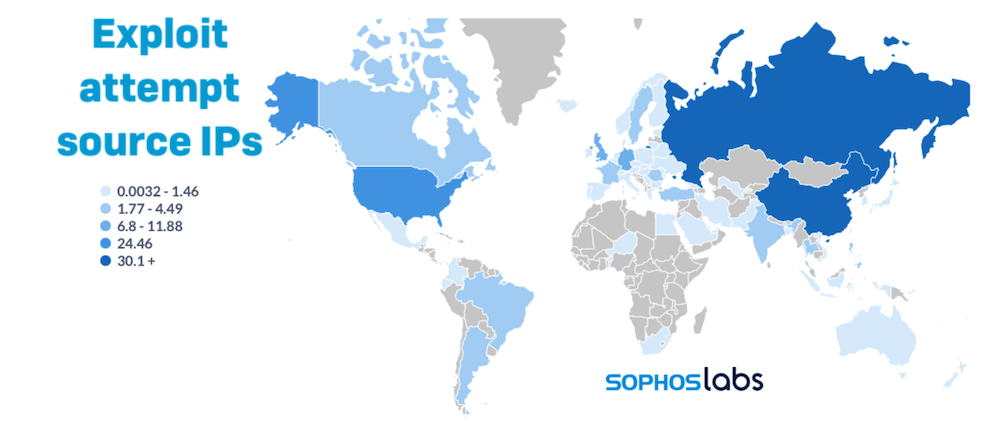

Der Artikel “Logjam: Log4j exploit attempts continue in globally distributed scans, attacks” beschreibt neue Log4j-Scan- sowie Exploit-Aktivitäten und liefert die Heatmaps “Location of Exploit C2 URLs” und “Exploit Attempt Source IPs”.

Sean Gallagher, Senior Threat Researcher bei Sophos, kommentiert die aktuellen Erkenntnisse so:

“Sophos überwacht weiterhin Scans auf Log4j-Schwachstellen. In der Vergangenheit haben wir bei solchen Scans und Exploit-Versuchen immer wieder große Spitzen und dann einen deutlichen Rückgang gesehen. Im Fall von Log4j haben wir keinen Rückgang festgestellt, sondern vielmehr tägliche Scans und Zugriffsversuche aus einer weltweit verteilten Infrastruktur. Wir gehen davon aus, dass dieses hohe Maß an Aktivität anhält, da die Schwachstelle sehr vielschichtig ist und umfangreiche Patches erforderlich sind.

Wie bereits angedeutet kommt in einigen Fällen eine Anfrage von einer IP-Adresse in einer geografischen Region, mit eingebetteten URLs für Log4j, die eine Verbindung zu Servern anderswo herstellen – manchmal zu mehreren verschiedenen Servern. Und während es sich bei einem Teil dieser Anfragen um harmlose Tests oder ‘Forschung’ von Penetrationstestern und anderen Sicherheitsforschern handelt, ist ein größerer Teil bösartig.“

Zu den Heatmaps:

„Die Telemetrie von Sophos zeigt zum Beispiel, dass 59% der Exploit-Versuche das Ziel haben, Log4j mit Internetadressen in Indien zu verbinden. Mehr als 40% der Exploit-Versuche versuchen, Log4j mit Internetadressen in den USA in Verbindung zu bringen.“ Die Scan-Versuche in Deutschland machen rund 11% der weltweit durch die SophosLabs registrierten Fälle aus, schließen allerdings auch Aktivitäten von Security-Firmen ein.

“Die Exploit-Versuche selbst stammen jedoch überwiegend aus China und Russland, wobei die meisten dieser Versuche wohl mit Cyberkriminalität in Verbindung stehen. Ein Server in Russland, der mit dem Kinsing cryptocoin-mining botnet verbunden ist, ist für mehr als 10 % der von Sophos beobachteten Exploit-Versuche verantwortlich – mehr als 33 % des kompletten Datenverkehrs aus Russland.” Bei den Exploits liegt Deutschland bei 2%.

www.sophos.de