Bitdefender hat ein neues IoT-Botnet entdeckt, das sich bislang überwiegend auf IP-Kameras fokussiert. Der Bot namens HNS (Hide’n Seek) wurde vom Bitdefender-IoT-Honeypot-System abgefangen und erstmals am 10. Januar registriert. Er verschwand in den folgenden Tagen, um am 20. Januar in deutlich verbesserter Form wieder aufzutauchen.

Die gleich zu Beginn gefundenen Samples befinden sich auf IP-Kameras, die von einem koreanischen Unternehmen hergestellt werden. Diese Geräte schienen eine wichtige Rolle im Botnet zu spielen, denn von den zwölf IP-Adressen, die in der Stichprobe fest kodiert waren, gehörten zehn zu den Geräten des Herstellers Focus H&S. Die neue Version, beobachtet am 20. Januar, verzichtete auf hart kodierte IP-Adressen.

Das HNS-Botnet kommuniziert auf komplexe und dezentrale Weise und verwendet mehrere Anti-Tampering-Techniken, um zu verhindern, dass Dritte es übernehmen oder infiltrieren. Der Bot kann über den gleichen Exploit wie Reaper (CVE-2016-10401 und andere Schwachstellen gegen Netzwerkausrüstung) Netzangriffe gegen eine Reihe von Geräten durchführen.

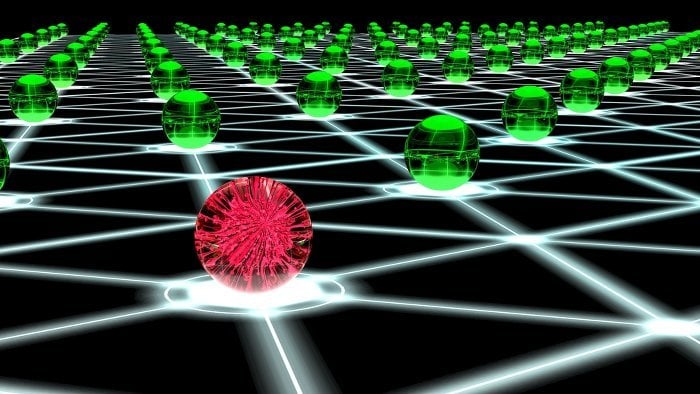

HNS bettet eine Vielzahl von Befehlen wie zum Beispiel Datenexfiltration, Code-Ausführung und Interferenz mit dem Betrieb eines Geräts ein. Er hat einen wurmartigen Verbreitungsmechanismus, der zufällig eine Liste von IP-Adressen generiert, um potenzielle Ziele zu erhalten. Es ist das zweite bekannte IoT-Botnet nach dem berüchtigten Hajime Botnet, das über eine dezentrale Peer-to-Peer-Architektur (P2P) verfügt. Während jedoch im Falle von Hajime die P2P-Funktionalität auf dem BitTorrent-Protokoll basierte, besteht im Fall von HNS ein maßgeschneiderter P2P-Kommunikationsmechanismus.

Wie andere IoT-Bots ist auch der neu entdeckte HNS-Bot nicht nachhaltig und ausdauernd. Jeder Neustart bringt das kompromittierte Gerät wieder in den sauberen Zustand. IoT-Botnets, die hauptsächlich für DDoS-Angriffe verwendet werden, gibt es schon seit Jahren. Doch die aktuellen Erkenntnisse bei der Untersuchung des Hide’n Seek Bots zeigen, dass dieser eine größere Komplexität und neue Fähigkeiten hat. Mit HNS ist Informationsdiebstahl möglich und der Bot ist potenziell für Spionage oder Erpressung geeignet. Bemerkenswert ist auch, dass er ständig neu gestaltet und schnell erweitert wird.

Eine Analyse des IoT-Botnets Hide’n Seek steht hier.