Was genau ist eine Risikoanalyse? In diesem Prozess untersuchen Sie, wo ein System Schwachstellen aufweist, wie wahrscheinlich es ist, dass diese ausgenutzt werden und welche möglichen Konsequenzen einem Unternehmen dadurch drohen.

Die Kunst der Risikoanalyse

Das PCI-Team (Payment Card Industry) liefert dazu eine formellere Definition:

Ein Prozess, bei dem wichtige Systemressourcen und Bedrohungen identifiziert, Verlustrisiken (d. h. das Verlustpotenzial) basierend auf der geschätzten Auftrittshäufigkeit und den Kosten quantifiziert und (optional) Empfehlungen ausgesprochen werden, wie Ressourcen für Gegenmaßnahmen verteilt werden sollten, um das Gesamtrisiko zu minimieren.

Die Risikoanalyse ist allerdings deutlich mehr als ein Punkt auf der To-do-Liste, den man nach einem Gespräch mit dem IT-Administrator abhaken kann. Es gibt formale Methoden, die Sie zugrunde legen können, um einen eigenen Risikoanalyseplan zu erstellen – wie zum Beispiel Octave.

Die Methodologie sieht in der Regel so oder so ähnlich aus:

- Inventarisieren Sie digitale Bestände: Identifizieren Sie wichtiges geistiges Eigentum, personenbezogene Kundendaten, Router, Server und Anwendungen sowie sonstige Software, die für die Geschäftsprozesse essenziell sind.

- Identifizieren Sie Bedrohungen oder potenziell bedrohliche Personen in Bezug auf digitale Bestände: Regierungen anderer Staaten, kriminelle Cyber-Gangs, Hacktivisten, verärgerte Mitarbeiter und Führungskräfte, die Ihr geistiges Eigentum stehlen und es vielleicht bei der Gründung eines eigenen Unternehmens einsetzen wollen.

- Testen Sie das System auf Schwachstellen und Sicherheitslücken, die ausgenutzt werden können: Schwache Passwörter, unsichere Webanwendungen, zu locker gefasste BYOD-Richtlinien usw.

Bei Punkt 3 des Analyseprozesses heißt es: die Ärmel hochkrempeln! Bis vor nicht allzu langer Zeit haben Unternehmen sich bei ihren Sicherheitsmaßnahmen auf eine statische Liste von Risikoprüfungen verlassen: „Wir haben einen Portscan-Test bestanden, die Antiviren-Signaturen sind aktuell, und die Passwörter der Mitarbeiter mindestens sechs Zeichen lang. Mehr können wir nicht tun!“

Hier kommen Penetrationstester ins Spiel. Angesichts einer dynamischen Bedrohungsumgebung mit raffiniert vorgehenden potenziellen Angreifern benötigen Sie für die Risikoanalyse einen Profi mit viel Praxiserfahrung.

Ein Penetrationstester muss her

IT-Sicherheitsteams haben schon kaum die Zeit, sich über veröffentlichte CVEs (Common Vulnerabilities and Exposures) auf dem Laufenden zu halten – geschweige denn über neue Zero-Day-Exploits und Phishing-Techniken, von denen vielleicht derzeit nur gemunkelt wird. Sie brauchen also jemanden, der sich einzig und allein darauf konzentriert, Ihr System zu knacken.

Auch die Autoren von Standards, haben das mittlerweile eingesehen. In PCI-DSS 3.0 wurden die Anforderungen in Bezug auf Penetrationstests deutlich erhöht. Das US-amerikanische National Institute of Standards and Technology (NIST), das kürzlich mit der Entwicklung des Cybersecurity Framework beauftragt wurde, hat sich ebenfalls mehrfach deutlich für Penetrationstests und kontinuierliche Risikoanalysen ausgesprochen.

Was tun Penetrationstester eigentlich?

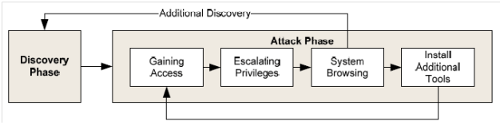

Das ist ein weites Feld, IT-Sicherheitsforscher haben die Aktivitäten eines Penetrationstesters aber in die folgenden vier Phasen eingeteilt: Planung, Informationsbeschaffung, Angriff und Bericht.

Penetrationstester suchen übrigens nicht nur in einer Software nach Schwachstellen. Sie denken wie ein Hacker: Wenn sie sich im System befinden geht die eigentliche Arbeit erst richtig los. Sie durchforsten weiter die Ordnerhierarchien und starten auf dieser Grundlage neue Angriffe.

Und genau das unterscheidet einen Penetrationstester von jemandem, der schlicht und einfach Sicherheitslücken finden soll, zum Beispiel mithilfe von Portscannern oder Virensuch-Software.

Bild: Ausspäh- und Angriffsphase. Bildquelle: National Institute of Standards and Technology NIST

Angreifer sind heutzutage Spezialisten darin, den Perimeterschutz mit Phishing oder anderen Social-Engineering-Techniken zu umgehen. Sie haben es also möglicherweise gar nicht auf Software-Schwachstellen abgesehen, um in Ihr System zu gelangen.

Schlüsselwort: Post-Exploitation

In den folgenden Beiträgen dieser Serie wollen wir Ihnen die Angriffsphase nach dem Eindringen ins System näher erläutern. Penetrationstester nennen das die „Post-Exploitation-Phase“ – also alles was Hacker dann sehen und potenziell tun, wenn sie bereits durch die Tür hereinspaziert sind.

Einige dieser Tricks sind: Pass-the-Hash, das Knacken von Passwörtern und das Exfiltrieren von Daten.

Im nächsten Beitrag beschäftigen wir uns mit den sogenannten RATs (Remote-Access-Trojaner). RATs sind eine Form von APTs (Advanced Persistent Threats) und bestehen aus zwei Teilen. Der Serverteil steckt in einer Phishing-E-Mail oder ein Hacker installiert ihn manuell. Der RAT versteckt sich dann in einer anderen häufig eingesetzten Software – zum Beispiel Windows Explorer.

Der Client-Teil wird von Hackern per Fernzugriff verwendet, um Verzeichnisse zu durchsuchen, bestimmte Muster in Dateien zu finden und anschließend zusätzliche Malware hochzuladen und zu installieren.

Wenn Hacker RATs verwenden, sind die Angreifer eigentlich nicht an Ihrem System angemeldet! Sie kommunizieren lediglich bei Bedarf mit dem RAT-Servermodul. Überwachungs-Tools, die nach ungewöhnlichen Aktivitäten bei Anwendungen suchen, werden sie also nicht unbedingt erkennen.

Mit RATs haben Hacker quasi den Fuß in der Tür zum System. Und RATs erlauben es, erste kleine Post-Exploitation-Schritte zu unternehmen.