Das Problem heißt Komplexität – auch und besonders in der Cybersicherheit: Zum einen ist die eigene IT-Infrastruktur zunehmend heterogen, zum anderen sind intelligentere und weitreichende Angriffe selbst für moderne Security-Lösungen kaum noch zu erkennen.

Zudem haben IT-Sicherheitsteams noch andere Aufgaben: Sie sollen digitale Prozesse schützen, Regelkonformität gewährleisten sowie das Unternehmenswachstum unterstützen. Sicherheitsverantwortliche benötigen KI-basierte Technologien, um der Menge und der Komplexität der an sie gestellten Aufgaben Herr zu werden.

In modernen IT-Architekturen mangelt es oft an aussagekräftiger Transparenz über das reale Gefahrenpotenzial und das Risiko für das Unternehmen. Häufig fehlen leistungsfähige und integrierte IT-Sicherheitsplattformen, da vielerorts isolierten und spezialisierten Nischen- Tools der Vorzug gegeben werden. Dieser Flickenteppich führt zu Fehlkonfigurationen und falschen Interpretation von Daten und Vorfällen. Zudem sind in Unternehmen meist mehrere Akteure parallel für IT-Security-, Compliance- und Risikomanagement zuständig. Prozesse werden dadurch trotz zunehmenden Fachkräftemangel doppelt betreut.

Um moderne Ransomware-Angriffe effektiv zu entschärfen, sind neue Ansätze erforderlich.

Jörg von der Heydt, Bitdefender

CISOs benötigen eine Cyber-Security-Umgebung, die bestenfalls umfassende Funktionalitäten zur Bewältigung der vielschichtigen Anforderungen bereitstellt:

#1 einen Überblick über den aktuellen Risiko-Status – dynamisch, einheitlich und in Echtzeit;

#2 Sicherheits-Mechanismen, die konkrete Risiken und potenzielle Gefahren selbstständig und dynamisch identifizieren und Policies sowie System-Härtung automatisiert anpassen; sowie

#3 Compliance-Mechanismen, die sowohl Audit-konforme Berichte für alle essenziellen Standards zur Verfügung stellen als auch helfen, unzulängliche Compliance effizient zu korrigieren.

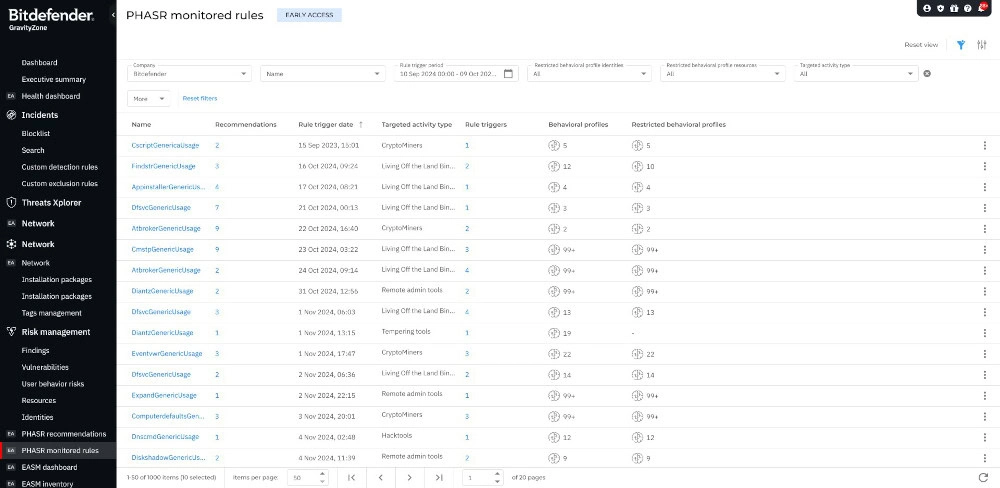

Künstliche Intelligenz liefert direkt umsetzbare Vorschläge, um Risiken, die sich aus betriebssystemnahen Applikationen und deren userbasierter Nutzerverhalten ergeben, zu erkennen und Sicherheitsrichtlinien dynamisch und selbstständig anzupassen. Solche Lösungen entfalten ihre Wirksamkeit sowohl als integrierter Bestandteil einer XDR-Plattform, als auch als eigenständige Ergänzung zu 3rd-Party-XDR-Systemen.

Das „Ende“ von Ransomware

Um moderne Ransomware-Angriffe effektiv zu entschärfen, sind neue Ansätze erforderlich. Da sich via legitimer, betriebssystemnaher Applikationen und Services selbst vorhandene EDR-Agenten einfrieren lassen, braucht es neue Abwehrtechnologien. Hunderte von Apps, die auf jedem Windows-Endgerät vorhanden, aber nur von wenigen Usern benötigt werden, stellen eine immense Angriffsfläche dar.

KI kann effektiv unterstützen und die Angriffsfläche um bis zu 95 Prozent reduzieren: Die Nutzung sogenannter Living-Off-The-Land-(LOTL) Apps wird pro User kontinuierlich analysiert – und angepasst.

Dabei werden diese Apps nicht nur blockiert, sondern deren Nutzung auf die notwendigen und unkritischen Befehle reduziert. All dies erfolgt automatisch und dynamisch. Auch Änderungen von User-Rollen werden so laufend berücksichtigt. Unverzichtbar bleiben die Kompetenz und Erfahrungen externer IT-Sicherheitsexperten mit aktuellem Wissen zur regionalen und branchenspezifischen Gefahrenlage. Erst damit können Sicherheits-, Risiko- und Compliancemanagement unabhängig von Branchenzugehörigkeit und Unternehmensgröße ihre Aufgaben für Cybersicherheit erfüllen.