Zscaler ThreatLabz hat einen neuen Malware-Loader identifiziert und den Namen TransferLoader vergeben. Die dreiteilige Malware ist seit Februar 2025 aktiv und besteht aus den Komponenten Downloader, Backdoor und einem speziellen Loader für die Backdoor.

Das Backdoor-Modul von TransferLoader ermöglicht den Bedrohungsakteuren die Ausführung von willkürlichen Kommandos auf kompromittierten Systemen. Diese Malware wird zur Verbreitung der Morpheus-Ransomware eingesetzt.

Die Malware wurde bereits bei ersten Opfern mit der folgenden Vorgehensweise aktiv: Der Downloader lädt die Payload von einem Command-and-Control (C2)-Server herunter und führt sie auf dem betroffenen System aus. In einem nächsten Schritt wird durch den Backdoor-Loader das Backdoor-Modul ausgeführt und die vom C2-Server angegebenen Befehle umgesetzt. Der hohe Verschleierungsgrad von TransferLoader wirkt seiner Erkennung entgegen.

Die Verschleierungstechniken von TransferLoader

Der Loader ruft zunächst seinen eigenen Dateinamen ab und prüft, ob er einen hartkodierten Substring enthält, wie beispielsweise „ess“ gefolgt vom Zeichen „_“. Bestimmte Varianten erfordern zwei oder mehr Befehlsparameter, um mit der Ausführung fortzufahren. Alle gefundenen Komponenten nutzen das Feld „BeingDebugged“ im Prozessumgebungs-Block, um eine Debugging-Sitzung zu erkennen. Windows-APIs werden mit Hilfe eines Hash-Algorithmus dynamisch aufgelöst und es gibt Junk Code-Blöcke in bestimmten Funktionen des Loaders. Der eingefügte Code-Block wird nie ausgeführt, aber dieser Zusatz reicht aus, um den Dekompilierungsprozess von IDA zu unterbrechen.

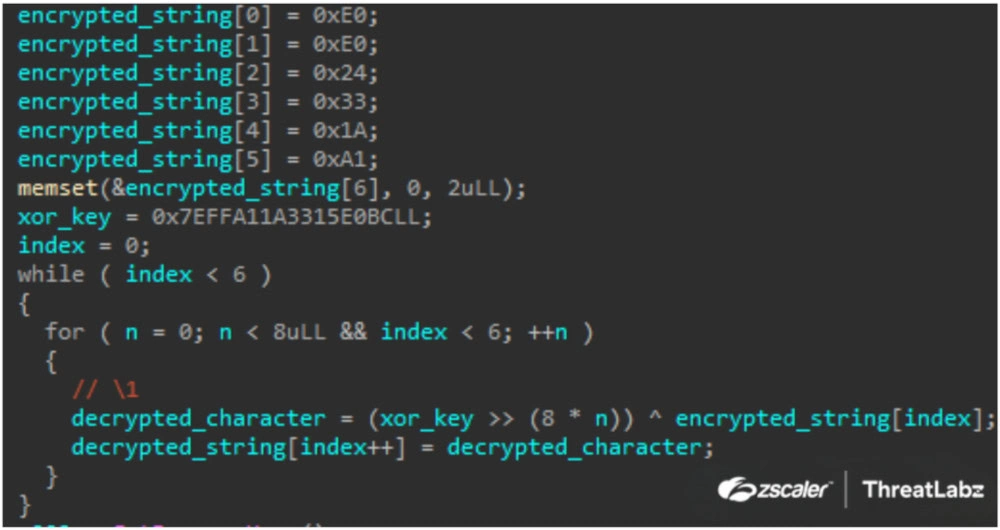

Jede TransferLoader-Komponente entschlüsselt Strings zur Laufzeit mit einer bitwise XOR-Operation. Jede Zeichenkette ist mit einem eindeutigen 8-Byte-Schlüssel für die Entschlüsselung gepaart. Die verschlüsselten String-Daten werden auf den Stack geschoben und entschlüsselt, wie in der folgenden Abbildung dargestellt.

Die Code-Verschleierung geschieht bislang in zwei Varianten. Die erste Methode liest die aktuelle Adresse des Blocks und subtrahiert einen hardcoded Offset von dieser Adresse. Das Ergebnis ist die nächste Blockadresse, die übersprungen/ausgeführt werden soll. Die erste Methode wurde nur im TransferLoader selbst und nicht in seinen eingebetteten Komponenten beobachtet und der Kontrollfluss kann mit dem IDAPython-Skript, das im Zscaler GitHub-Repository verfügbar ist, wiederhergestellt werden.

Die zweite Methode verwendet einen fortschrittlicheren Ansatz und die Entwickler nutzen diese Methode in den eingebetteten Payloads innerhalb von TransferLoader. Der Verschleierungsprozess beginnt mit dem Speichern aller Register (einschließlich der RFLAGS- und SIMD-Register) und der anschließenden Zuweisung von Stack-Speicherplatz für weitere Operationen und der Speicherung. Anschließend werden alle lokalen Funktionsvariablen und Parameter in den SIMD-Registern gespeichert und die verschleierten Anweisungen ausgeführt.

Jede verschleierte Anweisung hat ihren eigenen Handler. Der Obfuscator erhält den konstanten Wert 0x1000, der im SDIM Register XMM4 gespeichert wird, um in einer späteren Phase der Ausführung als Funktionsparameter verwendet zu werden. Außerdem enthalten die Anweisungen zum Einfügen eines Wertes in ein SIMD-Register Junk-Anweisungen, die eine Analyse erschweren. Der Obfuscator speichert vor der Ausführung eines Handlers den Offset der nächsten auszuführenden Blockadresse, um aktiv zu werden, sobald der Handler ausgeführt wurde.

Nach der Ausführung der verschleierten Handler setzt der Obfuscator den Zustand der Register zurück. In diesem Stadium werden alle von den verschleierten Handlern gepushten Werte in den Registern abgelegt. Obwohl der Obfuscator nur eine kleine Anzahl von Befehlen behandelt (z. B. wird der Befehl XOR REG, REG nicht behandelt), können die Bedrohungsakteure die Änderung oder Zuweisung von lokalen Variablen und Code-Strukturen verschleiern.

Zscaler erkennt TransferLoader in der Cloud Sandbox

Beim TransferLoader handelt es sich um einen neuen Malware-Loader, der verschiedene eingebettete Komponenten einsetzt, um der Erkennung und Untersuchung zu entgehen. Aufgrund der Ähnlichkeiten im Code und der gemeinsamen Verwendung von Umgehungsmethoden in den Binärdateien gehen die Sicherheitsforscher davon aus, dass die Entwickler dieselben sind, die auch hinter den eingebetteten Komponenten stehen. Der Loader wird durchgängig für die Verbreitung zusätzlicher Payloads, einschließlich Ransomware, verwendet.

(cm/Zscaler)