Der „Orca Security 2020 State of Virtual Appliance Security Report“ stellt fest, dass die Entwicklung hin zur Cloud durch die digitale Transformation in den verschiedenen Branchen beschleunigt wird. Die Beibehaltung von Patches und Sicherheitsvorkehrungen für virtuelle Appliances ist dabei ins Hintertreffen geraten.

Die Studie beleuchtete große Lücken in der Sicherheit virtueller Appliances und stellt fest, dass viele davon mit bekannten, ausnutzbaren und behebbaren Schwachstellen und auf veralteten oder nicht unterstützten Betriebssystemen vertrieben werden. Nun gilt es, die Cloud-Security-Branche in eine sicherere Zukunft zu führen und die Risiken für die Kunden zu verringern. Orca Security analysierte daher 2.218 virtuelle Appliance-Images von 540 Softwareherstellern auf bekannte Schwachstellen und andere Risiken, um eine objektive Bewertung und Einstufung zu ermöglichen.

Virtuelle Appliances sind eine kostengünstige und relativ einfache Möglichkeit für Softwareanbieter, ihre Produkte für Kunden in öffentlichen und privaten Cloud-Umgebungen bereitzustellen.

„Kunden gehen davon aus, dass virtuelle Appliances frei von Sicherheitsrisiken sind, aber wir fanden eine beunruhigende Kombination aus grassierenden Schwachstellen und nicht gewarteten Betriebssystemen“, erklärt Avi Shua, CEO und Mitbegründer von Orca Security. „Der Orca Security 2020 State of Virtual Appliance Security Report zeigt, wie Unternehmen wachsam sein müssen, um Schwachstellen zu testen und zu beheben. Die Softwareindustrie hat noch einen langen Weg vor sich, um ihre Kunden zu schützen.“

Die wichtigsten Ergebnisse des Berichts sind:

Bekannte Schwachstellen grassieren

Die meisten Softwareanbieter verbreiten virtuelle Appliances mit bekannten Schwachstellen sowie ausnutzbaren und zugleich behebbaren Sicherheitsmängeln.

- Die Studie ergab, dass weniger als 8 Prozent der virtuellen Appliances (177) frei von bekannten Schwachstellen waren. Insgesamt wurden 401.571 Schwachstellen in den 2.218 virtuellen Appliances von 540 Softwareherstellern entdeckt.

- Für diese Studie identifizierte Orca Security 17 kritische Schwachstellen, die schwerwiegende Auswirkungen haben könnten, wenn sie in einer virtuellen Appliance nicht behoben werden. Darunter waren auch einige dieser bekannten und leicht ausnutzbaren Schwachstellen: EternalBlue, DejaBlue, BlueKeep, DirtyCOW und Heartbleed.

- Inzwischen erhielten 15 Prozent der virtuellen Appliances ein F-Rating, da sie den Studientest nicht bestanden haben.

- Mehr als die Hälfte der getesteten virtuellen Appliances lagen unter einer Durchschnittsnote, wobei 56 Prozent eine Bewertung von C oder darunter erhielten (15,1 Prozent F; 16,1 Prozent D; 25 Prozent C).

- Da Orca Security jedoch die 287 Updates, die von Softwareanbietern nach Erhalt der Ergebnisse durchgeführt wurden, erneut getestet hat, ist die durchschnittliche Bewertung dieser neu gescannten virtuellen Appliances von B auf A gestiegen.

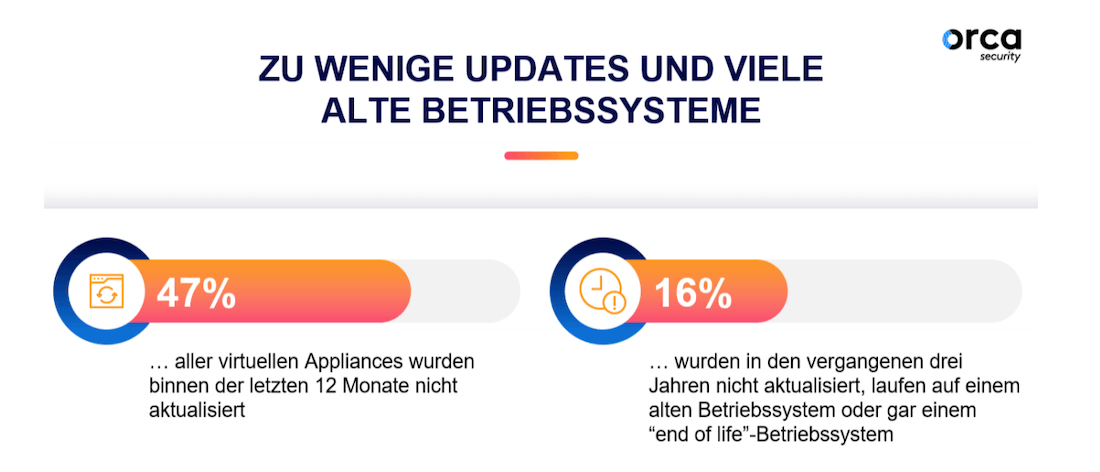

Veraltete Appliances erhöhen das Risiko

Mehrere virtuelle Appliances waren aufgrund ihres Alters und fehlender Aktualisierungen einem hohen Sicherheitsrisiko ausgesetzt. Die Studie ergab, dass die meisten Hersteller ihre veralteten oder am Ende ihrer Lebensdauer angelangten Produkte (EOL) nicht aktualisieren oder einstellen.

- Nur 14 Prozent (312) der Images der virtuellen Appliances wurden innerhalb der letzten drei Monate aktualisiert.

- 47 Prozent (1.049) wurden innerhalb des letzten Jahres nicht aktualisiert; 5 Prozent (110) wurden mindestens drei Jahre lang vernachlässigt, und 11 Prozent (243) liefen mit veralteten oder veralteten EOL-Betriebssystemen.

- Dennoch wurden einige veraltete virtuelle Appliances nach ersten Tests aktualisiert. Beispielsweise hatte Redis Labs ein Produkt, das aufgrund eines veralteten Betriebssystems und vieler Schwachstellen eine F-Bewertung erhielt, aber jetzt nach Updates eine A+ erreichte.

Silberstreif am Horizont

Im Rahmen des Prinzips der koordinierten Offenlegung von Schwachstellen kontaktierten die Orca-Sicherheitsforscher jeden Anbieter direkt per E-Mail, um ihm die Möglichkeit zu geben, seine Sicherheitsprobleme zu beheben.

Glücklicherweise haben die Tests bereits Wirkung gezeigt, um die Cloud-Security-Branche voranzubringen. Als direktes Ergebnis dieser Studie berichteten die Anbieter bereits Orca Security, dass 36.259 von 401.571 Schwachstellen durch Patches oder die Einstellung der Verteilung ihrer virtuellen Appliances beseitigt wurden. Einige dieser wichtigen Korrekturen oder Aktualisierungen waren:

- Dell EMC gab einen kritischen Sicherheitshinweis für seine CloudBoost Virtual Edition heraus.

- Cisco veröffentlichte Korrekturen für 15 Sicherheitsprobleme, die in einer seiner virtuellen Appliances gefunden wurden, die bei der Studie gescannt wurden.

- IBM hat innerhalb einer Woche drei seiner virtuellen Appliances aktualisiert oder entfernt.

- Symantec entfernte drei schlecht bewertete Produkte.

- Splunk, Oracle, IBM, Kaspersky Labs und Cloudflare haben ebenfalls Produkte entfernt.

- Zoho aktualisierte die Hälfte seiner am stärksten gefährdeten Produkte.

- Qualys aktualisierte eine 26 Monate alte virtuelle Appliance, die eine Schwachstelle bei der Benutzeraufzählung enthielt, die Qualys selbst entdeckt und 2018 gemeldet hatte.

Wartung virtueller Appliances

Für Kunden und Softwareanbieter, die über die im Report beleuchteten Probleme besorgt sind, gibt es Korrektur- und Vorbeugungsmaßnahmen, die ergriffen werden können.

Softwareanbieter sollten sicherstellen, dass ihre virtuellen Appliances gut gewartet und neue Patches bereitgestellt werden, sobald Sicherheitslücken auftauchen. Nach der Entdeckung von Schwachstellen sollte das Produkt gepatcht oder seine Nutzung eingestellt werden. In der Zwischenzeit können Tools für das Schwachstellenmanagement auch virtuelle Appliances erkennen und sie auf bekannte Probleme scannen. Schließlich sollten Unternehmen diese Tools auch nutzen, um alle virtuellen Appliances vor dem Einsatz auf Schwachstellen zu scannen, wie sie von jedem Softwarehersteller angeboten werden.

Die Studie sollte hier zum Download verfügbar sein.