Contrast Security, Anbieter von Sicherheitstechnologien zum serverseitigen Schutz von Webanwendungen und APIs, kündigt Route Intelligence an, eine neue, zentrale Funktion zur Erhöhung der Anwendungssicherheit, die jetzt als Teil von Contrast Assess verfügbar ist.

Damit erhalten DevOps-Teams eine vertiefte Einsicht in die Verwundbarkeit ihrer Anwendungen. Route Intelligence bietet eine kontinuierliche und genaue Bewertung von Schwachstellen in Kombination mit einer Instrumentierungs-basierten Bewertungsfunktion.

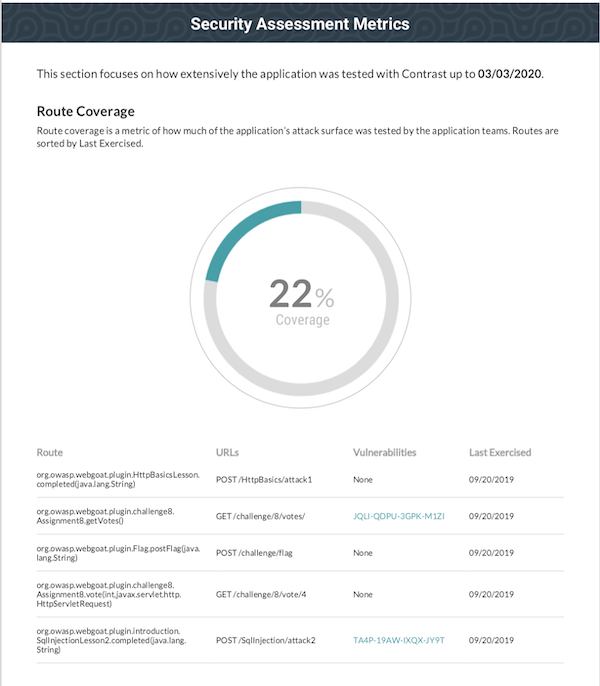

Route Intelligence ist eine neue, zentrale Funktion zur Erhöhung der Anwendungssicherheit. Sie bietet eine kontinuierliche und genaue Bewertung von Schwachstellen in Kombination mit einer Instrumentierungs-basierten Bewertungsfunktion. Bisherige Lösungen für Sicherheitstests von Legacy-Anwendungen weisen lediglich auf potenzielle Schwachstellen im Anwendungscode hin und generieren zu viele falsch-positive Ergebnisse, die eine manuelle Verifizierung von Schwachstellen benötigen. Mit Route Intelligence ersetzt Contrast Assess herkömmliche Tools durch eine moderne Plattform, die Statics Application Security Testing (SAST), Dynamic Application Security Testing (DAST) und Interactive Application Security Testing (IAST) in einer Lösung kombiniert. Durch interaktives Anwendungs-Sicherheitstesting wird eine umfassende Transparenz über die gesamte Angriffsfläche der Anwendung möglich.

Bild: Die Metrik beim Security Assessment.

„Die Verantwortlichen für Sicherheit und Entwicklung wollen schnelle und sichere DevOps und digitale Transformation. Ein Kernprinzip des schnellen Handelns besteht darin, wichtige Funktions- und Sicherheitsmängel frühzeitig zu finden und zu beheben”, sagt Daniel Wolf, Regional Director DACH bei Contrast Security. „Mit Route Intelligence, die jetzt Teil von Contrast Assess ist, können unsere Kunden sofort ein umfassendes Bild der gesamten Angriffsfläche der Anwendung sehen, sodass überlastete Entwicklerteams Zeit sparen und ihre wertvollen Ressourcen fokussiert einsetzen können. Darüber hinaus arbeiten Entwickler- und Sicherheitsteams mit einer einheitlichen und genauen Ansicht, wodurch Hunderte von Stunden eingespart werden, die für die Überprüfung der Schwachstellen-Behebung erforderlich sind. Route Intelligence ist ein weiterer Meilenstein in der Revolution der Anwendungssicherheit, die Contrast Security anführt.”

Das von Route Intelligence unterstütze Contrast Assess verändert das Testen von Anwendungssicherheit auf drei Arten vollständig:

Volle Gewissheit. Im Gegensatz zu herkömmlichen, langsamen Ansätzen für das Testen der Anwendungssicherheit, verwendet Contrast Assess patentierte Instrumentierung zur direkten Abfrage von Anwendungs-Frameworks. So werden alle möglichen Anwendungsrouten bestimmt und eine vollständige Sichtbarkeit der gesamten Angriffsfläche der Applikation gewährleistet. Darüber hinaus eliminieren Warnungen in Contrast Assess falsch-positive Ergebnisse, die echte Probleme verdecken und Abhilfemaßnahmen behindern können. Sicherheits- und Entwicklerteams haben somit die volle Gewissheit, dass die Sicherheitsbewertung durch Contrast Assess gründlich ist.

Bessere Sichtbarkeit. Entwickler haben ein vollständiges Bild der gesamten Angriffsfläche ihrer Anwendung, wie viel davon getestet wurde und welche Bereiche auf der Grundlage der identifizierten Schwachstellen wiederhergestellt werden müssen. Dadurch wird das mit dem Einsatz von kompromittierten Anwendungscodes verbundene Schwachstellenrisiko praktisch eliminiert.

Zusätzliche Automatisierung. Da immer mehr Bestandteile von Anwendungen dynamisch während der Laufzeit geladen werden, stoßen statische Scans an ihre Grenzen und spiegeln nicht die aktuelle Sicherheitslage der Anwendung wider. Durch Nutzung des Laufzeitverhaltens der Anwendung ermöglicht es den Anwendern von Contrast Assess den Vergleich aufeinanderfolgender Resultate der Sicherheitsbewertung für jede Anwendungsroute. So wird sichergestellt, dass die ursprünglich auf einer Route entdeckte Schwachstelle nicht mehr vorhanden ist. Diese automatisierte Vorgehensweise zur Überprüfung der Schwachstellenbehebung verbessert die Risikoeinschätzung der Anwendung enorm und gibt den Entwicklungs- und Sicherheitsteams Hunderte von Stunden zurück.

„Unsere Forschung zeigt ein wachsendes Interesse der Sicherheitsteams, die Erkennung von Anwendungsschwachstellen und die Überprüfung der Abhilfemaßnahmen mit der Entwicklungsgeschwindigkeit zu automatisieren”, sagte Doug Cahill, VP und Group Director of Cybersecurity beim IT-Analysten ESG. „Transparente Sichtbarkeit über die gesamte Oberfläche von Anwendungsentwicklung und Laufzeitangriffen ist ein entscheidender Dreh- und Angelpunkt für Unternehmen, die ein effektives Risikomanagement betreiben wollen.“

www.contrastsecurity.com