Check Point-Sicherheitsforscher haben ein neuartiges Malware-Framework entdeckt, das gezielt Linux-Systeme in Cloud-Umgebungen angreift. Die Schadsoftware nutzt ausgefeilte Tarnmechanismen, um unentdeckt zu bleiben.

Während sich Cyberkriminelle traditionell auf Windows-Systeme konzentrieren, dokumentiert VoidLink einen Paradigmenwechsel: Die neu entdeckte Malware zielt direkt auf Linux-basierte Cloud-Infrastrukturen ab. Jene Systeme also, auf denen Unternehmen und Behörden zunehmend kritische Anwendungen betreiben.

Ausgefeilte Tarnmechanismen erschweren Aufspürung

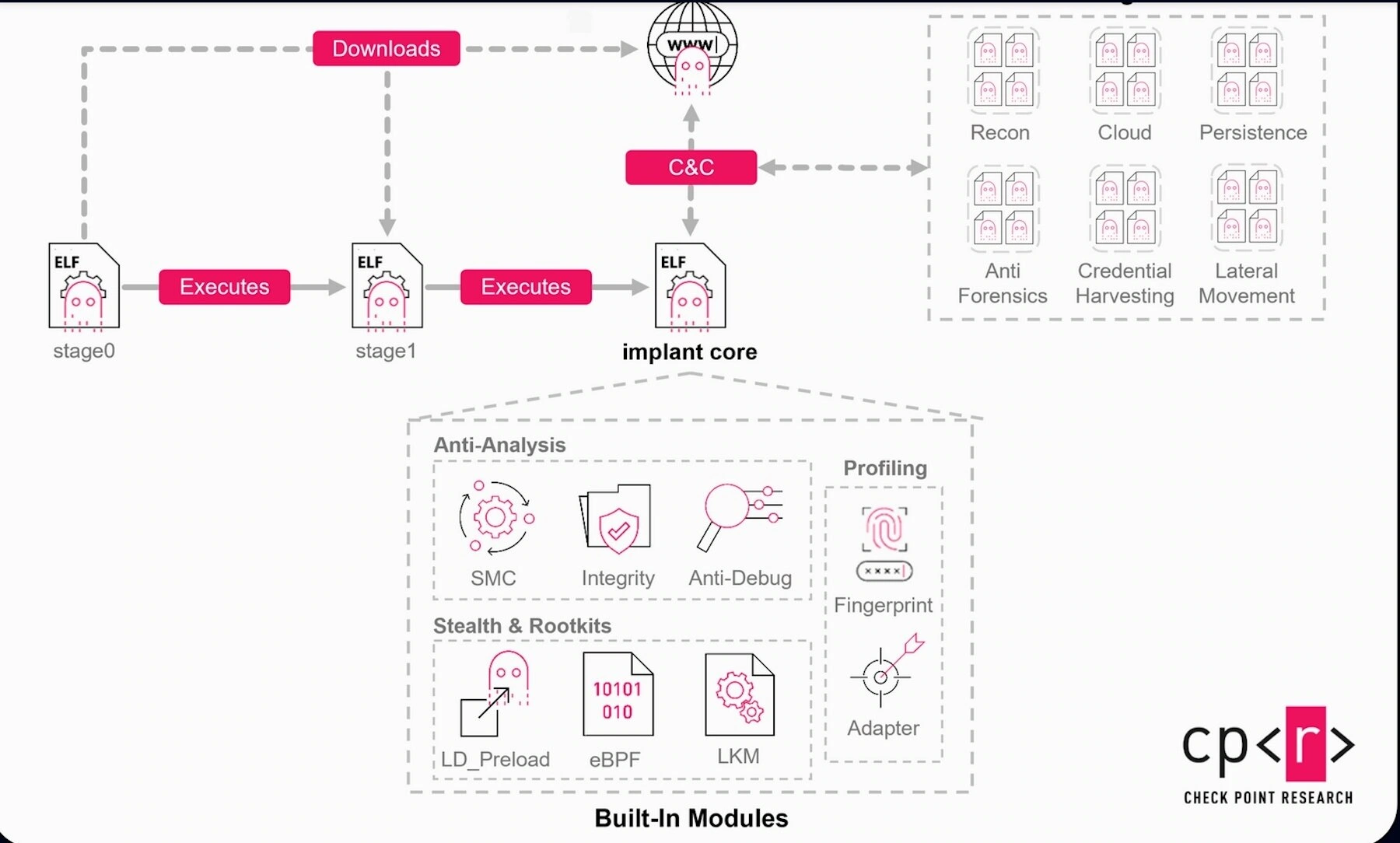

Das von Check Point Software Technologies identifizierte Framework zeichnet sich durch mehrere Besonderheiten aus. VoidLink arbeitet vollständig im Arbeitsspeicher, um schädliche Komponenten vor Sicherheitslösungen zu verbergen. Besonders tückisch: Ein automatischer Selbstzerstörungsmechanismus löscht sämtliche Spuren der Malware, sobald Analyseversuche oder Manipulationen erkannt werden. Dies erschwert forensische Untersuchungen erheblich und erhöht das Risiko unentdeckter Sicherheitsverletzungen.

Die Malware kann ihr Verhalten dynamisch anpassen. Das ist eine Fähigkeit, die sie von herkömmlicher Linux-Schadsoftware abhebt. Check Point zufolge nutzt VoidLink gezielt Schwachstellen aus, die durch mangelnde Transparenz und inkonsistente Sicherheitsmaßnahmen in Cloud-Umgebungen entstehen.

Langfristige Kompromittierung statt schneller Zugriff

Anders als viele bekannte Schadprogramme verfolgt VoidLink keine kurzfristigen Ziele. Stattdessen ermöglicht das Framework langfristige Kompromittierungen der betroffenen Systeme. Die Angreifer können dadurch über längere Zeiträume unbemerkt Daten abgreifen, Betriebsabläufe stören oder weitere Angriffe vorbereiten.

„VoidLink veranschaulicht, wie sich Cyber-Angriffe von kurzlebigen Sicherheitsverletzungen zu stillen Kompromittierungen auf Infrastrukturebene entwickeln“, erklärt Eli Smadja, Head of Research bei Check Point Research. Der Sicherheitsexperte fordert eine Ausweitung präventiver Sicherheitsmaßnahmen auf Cloud- und Linux-Umgebungen mit kontinuierlicher Überwachung und Schutzlösungen, die speziell für Cloud-native Workloads entwickelt wurden.

Wachsende Bedrohung für Cloud-Infrastrukturen

Die Entdeckung von VoidLink unterstreicht eine besorgniserregende Entwicklung: Mit der zunehmenden Migration kritischer Systeme in Cloud-Umgebungen verlagern Angreifer ihren Fokus von traditionellen Endpunkten auf die zugrundeliegende Infrastruktur. Linux-Server bilden das Rückgrat moderner Cloud-Dienste und werden damit zu einem attraktiven Ziel für Cyberkriminelle.

Unternehmen und Behörden stehen vor der Herausforderung, ihre Sicherheitsstrategien an diese Bedrohungslage anzupassen. Neben klassischen Endpoint-Security-Lösungen sind laut den Sicherheitsforschern spezialisierte Schutzmechanismen für Cloud-Infrastrukturen und kontinuierliche Echtzeit-Überwachung erforderlich, um Angriffe wie VoidLink frühzeitig zu erkennen und abzuwehren.

(lb/CheckPoint)