Die Organisation hinter ATT&CK bringt eine Ergänzung speziell für Finanzbetrug, inklusive zweier neuer Angriffsphasen, die im ursprünglichen Framework schlicht nicht vorkamen.

Wer ATT&CK kennt, weiß: Das Framework von MITRE ist aus der modernen Bedrohungsanalyse kaum wegzudenken. Was es bisher aber nicht abbildete, war der typische Ablauf von Finanzbetrug. Also das, was passiert, nachdem ein Angreifer Zugang hat und es ums Geldmachen geht. Genau diese Lücke soll das neue Fight Fraud Framework (F3) schließen.

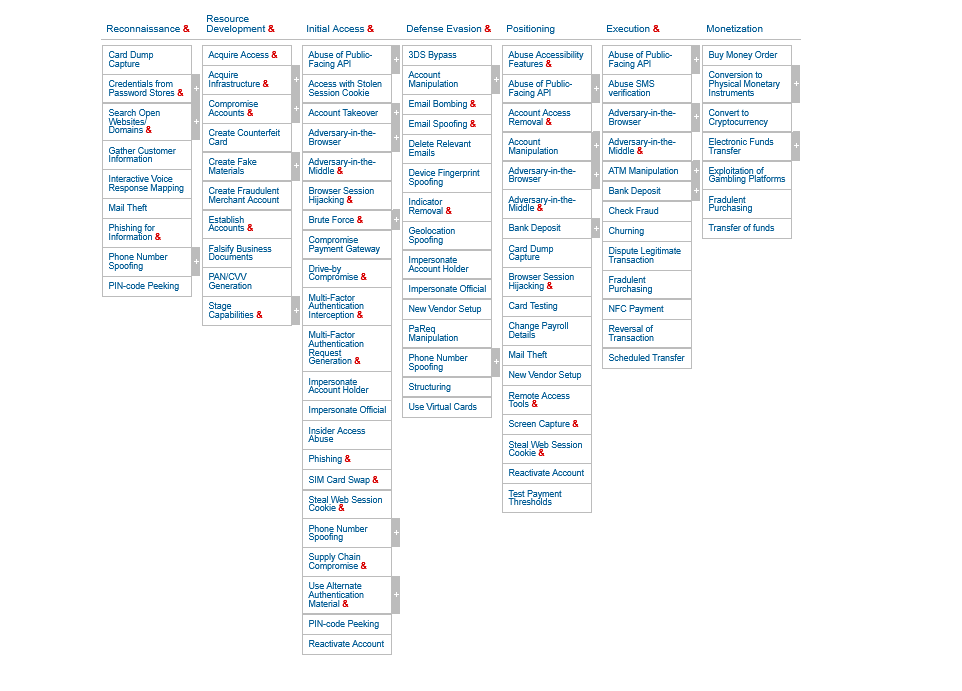

Das F3 basiert auf realen Betrugsvorfällen und beschreibt, wie Angreifer dabei vorgehen: von der Vorbereitung über den Erstzugriff bis zum eigentlichen Geldzug. Gedacht ist es als gemeinsame Arbeitsgrundlage für IT-Sicherheitsteams und klassische Betrugsermittler, die bislang oft aneinander vorbeigeredet haben.

Betrug endet nicht beim Einbruch

ATT&CK bildet primär ab, wie Angreifer in Systeme eindringen und sich dort festsetzen. Bei Betrug ist das aber nur die halbe Geschichte, denn entscheidend ist, was danach kommt. F3 führt deshalb zwei Phasen ein, die ATT&CK schlicht nicht kennt.

Die erste heißt Positioning: Nachdem der Angreifer Fuß gefasst hat, bereitet er den eigentlichen Betrug vor. Er sammelt Daten, manipuliert Kontostände und legt die Infrastruktur für den nächsten Schritt an. Die zweite Phase, Monetization, beschreibt dann, wie aus kompromittierten Konten oder Daten tatsächlich Geld wird. Überweisungen, Krypto-Transfers, Warenbestellungen: all das fällt darunter.

Offen, kostenlos, auf GitHub

MITRE stellt F3 als offene Wissensdatenbank bereit: kostenlos, weltweit zugänglich, mit eigenem GitHub-Repository. Dort gibt es auch Hinweise, wie man sich am Projekt beteiligen kann. Eine eigene Website bietet zudem eine visuelle Übersicht der beschriebenen Taktiken sowie Informationen zu Methodik und Designprinzipien.

Wie gut das Framework in der Praxis ankommt, wird sich zeigen. ATT&CK hat jedenfalls Jahre gebraucht, um zur Standardreferenz zu werden. F3 startet zumindest mit einer soliden Grundlage aus echten Angriffsdaten.