Sicherheitslücken auf Partei-Webseiten

Fast alle bei der Bundestagswahl antretenden Parteien haben auf ihren eigenen Webseiten Sicherheitsprobleme, wie eine Analyse des Hackers Hanno Böck, des Projekts Internetwache.org und Golem.de zeigt.

Fast alle bei der Bundestagswahl antretenden Parteien haben auf ihren eigenen Webseiten Sicherheitsprobleme, wie eine Analyse des Hackers Hanno Böck, des Projekts Internetwache.org und Golem.de zeigt.

Privilegierte Benutzerkonten und Zugangsdaten für die Administration von Cloud Services sind attraktive Ziele für Cyber-Angreifer. Viele Unternehmen unterschätzen die Gefahr, warnt CyberArk.

Privilegierte Benutzerkonten und Zugangsdaten für die Administration von Cloud Services sind attraktive Ziele für Cyber-Angreifer. Viele Unternehmen unterschätzen die Gefahr, warnt CyberArk.

Neue Geschäftsmodelle und deren Umsetzung stehen im Fokus des aktuellen eBooks "Digitale Transformation: Der richtige Weg".

Neue Geschäftsmodelle und deren Umsetzung stehen im Fokus des aktuellen eBooks "Digitale Transformation: Der richtige Weg".

Organisationen aus ganz unterschiedlichen Industrien arbeiten daran, mit Blockchain ihre Prozesseffizienz zu steigern oder sogar vollständig neue Geschäftsmodelle zu realisieren. Der folgende Beitrag gibt dazu einen branchenübergreifenden Überblick, von Finanzdienstleistern über Tourismus bis zur Automobilindustrie.

Organisationen aus ganz unterschiedlichen Industrien arbeiten daran, mit Blockchain ihre Prozesseffizienz zu steigern oder sogar vollständig neue Geschäftsmodelle zu realisieren. Der folgende Beitrag gibt dazu einen branchenübergreifenden Überblick, von Finanzdienstleistern über Tourismus bis zur Automobilindustrie.

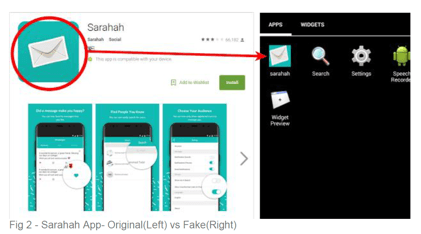

Die App namens Sarahah erfreut sich schnell wachsender Beliebtheit, denn bei Endanwendern kommt das Konzept, anonym Feedback-Nachrichten von Freunden und Kollegen zu erhalten, sehr gut an – trotz Kritik, da die App die Kontakte der Benutzer ausliest. Aufgrund der schnellen Verbreitung der App gerät sie allerdings auch ins Visier von Hackern, wie jetzt ein aufgetauchter Fake der App zeigt.

FireEye, Anbieter von Intelligence-basierten Cybersicherheitslösungen, veröffentlicht erstmals Details zu einer neuen iranischen Hackergruppe mit potenziell zerstörerischen Fähigkeiten. FireEye bezeichnet die Gruppe mit dem Namen APT33 (APT = Advanced Persistent Threat).

FireEye, Anbieter von Intelligence-basierten Cybersicherheitslösungen, veröffentlicht erstmals Details zu einer neuen iranischen Hackergruppe mit potenziell zerstörerischen Fähigkeiten. FireEye bezeichnet die Gruppe mit dem Namen APT33 (APT = Advanced Persistent Threat).

Die Gründer von IT-Seal (Social Engineering Analysis Labs), stellen auf der it-sa 2017, stellen das Thema Social Engineering und Phishing Prävention vor. Wie leicht fallen Mitarbeiter auf Phishing rein? Dies kann im geschützten Rahmen mit der von IT-Seal vorgestellten Phishing Akademie simuliert werden.

Blockchains sind eine neue Form von Datenbanken. Bekannt wurde die Technologie als Grundlage von virtuellen Währungen wie Bitcoin. In den kommenden Jahren wird sie aber auch Wirtschaft und Verwaltung revolutionieren.

Blockchains sind eine neue Form von Datenbanken. Bekannt wurde die Technologie als Grundlage von virtuellen Währungen wie Bitcoin. In den kommenden Jahren wird sie aber auch Wirtschaft und Verwaltung revolutionieren.

Überwachungskameras reagieren auf Infrarot-Befehle und sind stark für Manipulation anfällig. Das haben Forscher der Ben-Gurion University of the Negev unter Leitung von Mordechai Guri festgestellt. In Firmen-Systeme geschleuste Malware manipuliert dafür die Infrarot-aussendenden-LEDs (IR-LEDs) von Sicherheitskameras.

Während Unternehmen ihren Fokus beim Thema IT-Sicherheit vor allem auf Angriffe von außen legen, unterschätzen viele Verantwortliche die Gefahr, die von den eigenen Reihen ausgeht. Ein Statement von Sergej Schlotthauer, CEO von EgoSecure.

Während Unternehmen ihren Fokus beim Thema IT-Sicherheit vor allem auf Angriffe von außen legen, unterschätzen viele Verantwortliche die Gefahr, die von den eigenen Reihen ausgeht. Ein Statement von Sergej Schlotthauer, CEO von EgoSecure.