Das Avast Threat Lab hat vorinstallierte Adware, also unerwünschte Apps, die den Nutzer mit Werbung zuspammen, auf fast 1.000 verschiedenen Android-Modellen gefunden – darunter auch Geräte von Herstellern wie ZTE, Archos und myPhone. Die Mehrzahl dieser Geräte wurde von Google nicht zertifiziert.

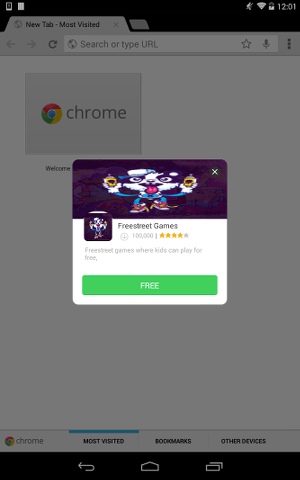

Die Adware mit dem Namen „Cosiloon“ blendet im Browser unerwünscht Werbung ein. Tausende Nutzer sind betroffen; alleine in den vergangenen Monaten hat Avast die aktuelle Version der Adware auf rund 18.000 Geräten von Nutzern aus über 100 Ländern erkannt – die Top 10 führt Russland an, gefolgt von Italien, Deutschland, Großbritannien, Ukraine, Portugal, Venezuela, Griechenland, Frankreich und Rumänien.

Die Adware wurde bereits im Januar 2016 von Experten bei Dr. Web beschrieben und war mindestens in den vergangenen drei Jahren aktiv. Sie ist schwer zu entfernen, da sie immer wieder über einen sogenannten Dropper geladen wird, also eine App, die darauf programmiert ist, im Hintergrund Schadprogramme auf das Smartphone herunterzuladen. Dieser Dropper ist auf der Firmware-Ebene des Smartphones fest installiert und verwendet starke Verschleierungsmechanismen.

Avast steht in Kontakt mit Google, dessen Sicherheitsexperten bereits Schritte in die Wege geleitet haben, um die schädlichen Auswirkungen auf verschiedenen Gerätemodellen zu bekämpfen. Google hat dafür intern entwickelte Technologien im Einsatz. Zusätzlich wurde Google Play Protect aktualisiert, um sicherzustellen, dass diese Apps in Zukunft erkannt werden. Doch nachdem die Dropper mit der Firmware vorinstalliert sind, ist es schwierig, das Problem zu lösen. Google hat sich auch an die Entwickler der Firmware gewandt, um auf das Problem aufmerksam zu machen und sie gebeten, dagegen vorzugehen.

Avast hat in den letzten Jahren immer wieder sehr sonderbare Android-Schädlinge entdeckt. Die vorliegenden Exemplare sind eigentlich wie jede andere Adware, mit der Ausnahme, dass hierbei nicht klar ist, wie und wann sie auf die Geräte gelangte. Es gibt die Adware unter diversen ähnlichen Namen, die meisten davon lauten wie folgt:

com.google.eMediaService

com.google.eMusic1Service

com.google.ePlay3Service

com.google.eVideo2Service

Es ist unklar, wie die Adware auf die Geräte gelangt ist. Der Kontrollserver wurde laufend mit neuem Payload aktualisiert. Auch die Hersteller haben weiterhin neue Geräte mit dem vorinstallierten Dropper verkauft. Einige Antiviren-Apps auf dem Handy erkennen die Adware natürlich, aber der Dropper installiert diese nach der Entfernung gleich wieder. Der Dropper selbst lässt sich zudem nicht entfernen – und damit hat das Handy eine dauerhafte Schwachstelle, die es unbekannten Dritten ermöglicht, unerwünschte Software zu installieren. Bislang hat Avast lediglich entdeckt, dass der Dropper Adware nachlädt, aber es könnte künftig auch Spyware oder Erpressersoftware sein.

Avast hat versucht, den C&C Server mit Cosiloon deaktivieren zu lassen und entsprechende Anfragen an die Domain-Registrierungsstelle und den Service-Provider geschickt. Der erste Provider, ZenLayser, hat zeitnah reagiert und den Server abgeschaltet, aber er wurde einige Zeit später bei einem anderen Provider wieder aktiviert. Um ihn endgültig zu stoppen, muss die cosiloon.com-Domain geblockt werden, über die der Payload nachgeladen wird. Dies ist aber trotz der Kontaktaufnahme von Avast mit der Domain-Registrierungsstelle bislang noch nicht passiert.

„Infizierte Apps können leider schon vor dem Verkauf auf Firmware-Ebene installiert werden – vermutlich ohne Wissen oder Zutun der Hersteller“, erklärt Nikolaos Chrysaidos, Head of Mobile Threat Intelligence & Security bei Avast. „Wenn eine App auf der Firmware-Ebene installiert wurde, ist es sehr schwer, sie zu löschen. Dazu bedarf es einer Zusammenarbeit von IT-Security-Herstellern, Google und den Erstausstattern, also den OEMs. Nur zusammen können wir mehr Sicherheit für die Android-Nutzer erreichen.“

Avast Mobile Security erkennt den Payload und kann diesen löschen, aber es kann aufgrund fehlender Zugriffsrechte nicht den Dropper selbst unschädlich machen – diese Aufgabe muss Google Play Protect übernehmen. Seit Google Play Protect den Schädling Cosiloon erkennt, ist die Zahl der Geräte mit neuem Payload laut Avast Threat Lab bereits zurückgegangen.

Wenn ein Anwender unter Einstellungen/Apps den Dropper findet, (er hat Namen wie „CrashService”, „ImeMess” oder “Terminal” mit einem allgemeinen Android-Icon), kann er ihn über den „Deaktivieren“-Button in den Einstellungen ausschalten – das funktioniert aber nicht bei jedem Android-Gerät. Sobald der Dropper auf diesem Weg deaktiviert wurde, kann Avast Mobile Antivirus den Payload auch für immer entfernen. Avast Mobile Security soll unter anderem auch im Google Play Store zum kostenlosen Download bereitstehen.

www.avast.com