Die unterschätzte Cybergefahr

Da Unternehmen zunehmend künstliche Intelligenz (KI) und Automatisierung einsetzen, ist die Zahl der nicht-menschlichen Identitäten (NHIs) wie Bots, Dienstkonten und Maschinenagenten weit über das Maß der menschlichen Belegschaft hinausgewachsen. Ein Kommentar von Darren Guccione, CEO und Mitgründer von Keeper Security.

Identity Hacking

Im Jahr 2026 stehen digitale Identitäten im Zentrum moderner Cyberangriffe. Identity Hacking entwickelt sich von einem Spezialthema zu einem der kritischsten Sicherheitsrisiken für Unternehmen, Cloud-Umgebungen, SaaS-Plattformen und kritische IT-Infrastrukturen.

iShield Key 2

Swissbit erweitert sein Portfolio an Hardware-Sicherheitsschlüsseln um eine neue Variante des iShield Key 2 mit HID Seos – eine der weltweit meistverbreiteten Credential-Technologien für physische Zutrittskontrolle.

Nicht alle Produkte sind sicher und datensparsam

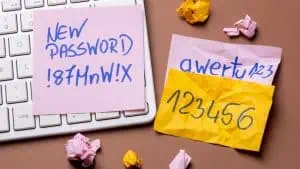

Viele Verbraucher:innen verwenden im Alltag identische oder zu einfache Passwörter – und riskieren damit den Missbrauch ihrer Daten oder Opfer eines Betrugs zu werden.

Unsichere Passwörter bleiben weit verbreitet

Die neue Ausgabe der weltweiten Passwortstudie von NordPass zeigt erneut, wie wenig Aufmerksamkeit viele Menschen der eigenen Kontosicherheit schenken.

Identity Governance

Oft ist die Realität von Organisationen komplexer als es klassische Identitätsmodelle abbilden können. Dieselbe Person kann mehrere Rollen innerhalb einer Organisation parallel innehaben.

Identity-First Security als Schlüssel

Die Zeiten, in denen Schutzkonzepte an der Netzwerkgrenze endeten, sind vorbei. Heute entscheidet die Identität über Vertrauen, Zugriff und Kontrolle. Systeme müssen erkennen, wer sich verbindet und welche Handlung legitim ist.

Wie Zero Trust- und PAM-Lösungen helfen

Gestern ließ eine weitreichende Störung bei AWS viele Unternehmen und Anwender aufschrecken. Der ursprüngliche Verdacht einer Cyberattacke erhärtete sich zwar nicht, dennoch zeigt dieser Fall, dass auch intern verursachte Fehler große Schwierigkeiten nach sich ziehen können. Ein Kommentar von Darren Guccione, CEO und Co-Founder von Keeper Security.

In wenigen Schritten zu mehr Sicherheit

Die Zwei-Faktor-Authentifizierung (2FA) ist ein wichtiger Schutz für Online-Konten. Sie sorgt dafür, dass niemand auf Daten zugreifen kann, selbst wenn das Passwort in falsche Hände gerät. Die Debeka zeigt, wie man sie einfach und sicher einrichtet.

DRK-Blutspendedienst NSTOB gGmbH

Springe

Meistgelesene Artikel

12. Mai 2026