Biometrische Authentifizierungslösungen werden immer häufiger eingesetzt. Neben Fingerabdruck und Gesichtserkennung gewinnt die Verhaltensbiometrie an Bedeutung. Dieser Ansatz gilt als besonders sicher und nutzerfreundlich. Die Authentifizierung läuft im Hintergrund – ohne zusätzliche Anforderungen an den Anwender.

Verhaltensbiometrische Lösungen bieten überzeugende Vorteile und Erleichterungen für Finanzinstitutionen, Händler und Kunden. Grund genug, das Verfahren etwas detaillierter vorzustellen.

Mit der Einführung der zweiten EU-Zahlungsdiensterichtlinie (PSD2) im September 2019 wurde die starke Kundenauthentifizierung oder Zwei-Faktor-Authentifizierung (2FA) bei vielen finanziellen Transaktionen zur Pflicht.

Hierfür müssen zwei Authentifizierungsverfahren aus den Bereichen Besitz, Wissen oder Inhärenz (Biometrie) kombiniert werden. Diese zusätzliche Sicherheitsstufe bedeutet mehr Aufwand für Banken und Händler. Kunden müssen erst an die neuen Verfahren herangeführt werden, begegnen ihnen mit Skepsis und vermehrten Transaktionsabbrüchen. Um Kunden nicht zu verlieren, sind Banken, Kreditkartenunternehmen und Händler auf der Suche nach PSD2-kompatiblen Verfahren, die größtmögliche Sicherheit garantieren und gleichzeitig eine optimale User Experience (UX) ermöglichen.

Biometrische Verfahren rücken in den Fokus

Aufgrund der schlechten User Experience, Sicherheitslücken, z.B. bei Einmalpasswörtern per SMS, aber auch Dank der Integration in moderne Mobilgeräte, gewinnt der Faktor Biometrie zunehmend an Bedeutung. Über biometrische Verfahren wie Fingerabdruck, Gesichtserkennung und neuerdings Verhaltensbiometrie – auch passive Biometrie genannt – können zuverlässig und ohne großen Aufwand individuelle Datenpunkte gesammelt werden, die den Nutzer eindeutig identifizieren. Bei der Verhaltensbiometrie verläuft dieser Prozess sogar ganz ohne aktive Mitwirkung des Nutzers im Hintergrund.

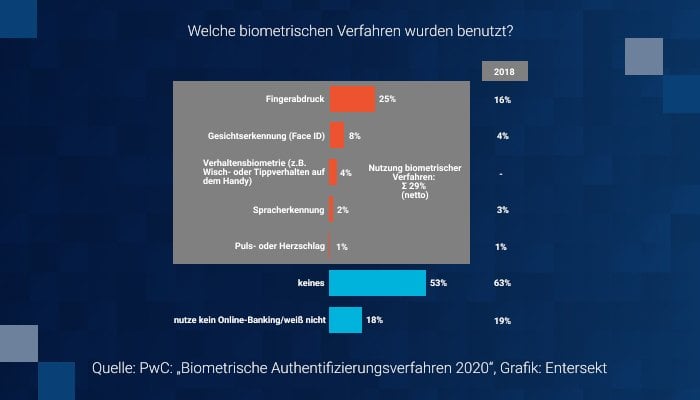

Welche biometrischen Verfahren wurden benutzt? Quelle: PwC-Studie: „Biometrische Authentifizierungsverfahren 2020“, www.pwc.de

Sowohl die Entersekt-Studie zum Online- und Mobile Banking aus dem Jahr 2019 als auch die im August 2020 veröffentlichte repräsentative PwC-Studie „Biometrische Authentifizierungsverfahren 2020“ zeigen die Beliebtheit dieser Lösungen. Laut PwC-Studie authentifizierten sich im vergangenen Jahr 29 Prozent mit biometrischen Verfahren, elf Prozentpunkte mehr als 2018. Hier spielt das Thema Sicherheit eine entscheidende Rolle: Mehr als zwei Drittel der Deutschen (68 Prozent) halten die biometrische Authentifizierung für sicher.

KI-basierte Datenanalyse – laufende Optimierung durch Machine Learning

Verhaltensbiometrische Lösungen gehören zu den neuesten Entwicklungen in diesem Bereich. Mit Hilfe von Methoden der Künstlichen Intelligenz (KI) bewerten sie, wie Verbraucher mit ihren digitalen Geräten interagieren:

- Druck: Wie viel Druck üben Nutzer aus, wenn sie den Bildschirm ihres Geräts berühren?

- Tippfrequenz: Wie schnell streichen und tippen sie auf dem Bildschirm ihres Geräts?

- Position: Wie halten sie ihr Gerät, wenn sie mit ihm interagieren?

- Gerät und Verbindung: Wie verbinden sie sich mit der Umgebung?

- Erwartetes Verhalten: Ist ihr Verhalten konsistent mit früherem Verhalten?

Zusätzliche Daten wie geografischer Standort, IP-Adresse und die Transaktionshistorie des Geräts werden verwendet, um eine statistisch validierte Wahrscheinlichkeitseinschätzung zu erstellen, ob die Person tatsächlich der legitime Nutzer ist. So werden Hunderte von Datenpunkten gesammelt und Interaktionen auf Abweichungen vom erwarteten Verhalten, Verdacht auf automatisiertes Verhalten, Spoofing, Abfangen/Manipulation durch Malware oder andere Anomalien geprüft.

Das Ergebnis ist eine Echtzeit-Verhaltensvalidierungsbewertung, die das Risiko der Transaktion beurteilt. Daraus ergeben sich auch Vorhersagen über das wahrscheinliche künftige Verhalten. Diese KI-basierte Analyse ist äußerst zuverlässig. Mastercards NuDetect-Lösung beispielsweise hat es geschafft, die Fehlerquote auf unter fünf Prozent zu reduzieren. In weniger als fünf Prozent der Fälle wird ein legitimer, bekannter Nutzer fälschlicherweise als unbekannter Benutzer klassifiziert.

Die Verhaltensanalyse erfasst die Daten, die sowohl vom Gerät selbst als auch von der „passiven“, also im Hintergrund laufenden, biometrischen Anwendung gesammelt werden und übersetzt sie in ein Benutzerverhaltensprofil. Dieses Profil wird bei jeder Transaktion mit dem früheren Verhalten des Nutzers verglichen. Tauchen Abweichungen auf – ist beispielsweise die Tippfrequenz zu schnell oder der Anschlag fester als üblich – schlägt das System Alarm. Dann entscheidet die Bank oder der Händler, wie weiter verfahren werden soll. Möglich ist die Weiterleitung von Transaktionen zur Überprüfung durch einen Mitarbeiter oder ein weiterer Authentifizierungsschritt wird verlangt.

Einsatzszenarien für Verhaltensbiometrie

Passive Biometrie kann verwendet werden, um Logins vor Login-/Passwort-Validierungsangriffen und Konten vor betrügerischem Zugriff (ATO = Account Takeover) zu schützen. Außerdem wird sie eingesetzt, um Transaktionen und Interaktionen, wie E-Commerce-Checkout, Finanztransaktionen und andere hochwertige digitale Interaktionen zu validieren. Dabei hat sie sich sowohl bei der Aufdeckung einzelner, von Menschenhand gezielt gesteuerten Account-Übernahme-Versuchen, als auch bei ungezielten Massen-Angriffen bewährt.

Ziel der Verhaltensbiometrie ist jedoch nicht nur, Betrüger zu identifizieren, sondern auch, „gute“ Nutzer zu erkennen und zu belohnen. Diesen wird erlaubt, ohne zusätzliche Sicherheitsstufen Transaktionen durchzuführen. Für die „guten“ Nutzer bringt sie also eine erheblich bessere und einfachere Nutzererfahrung.

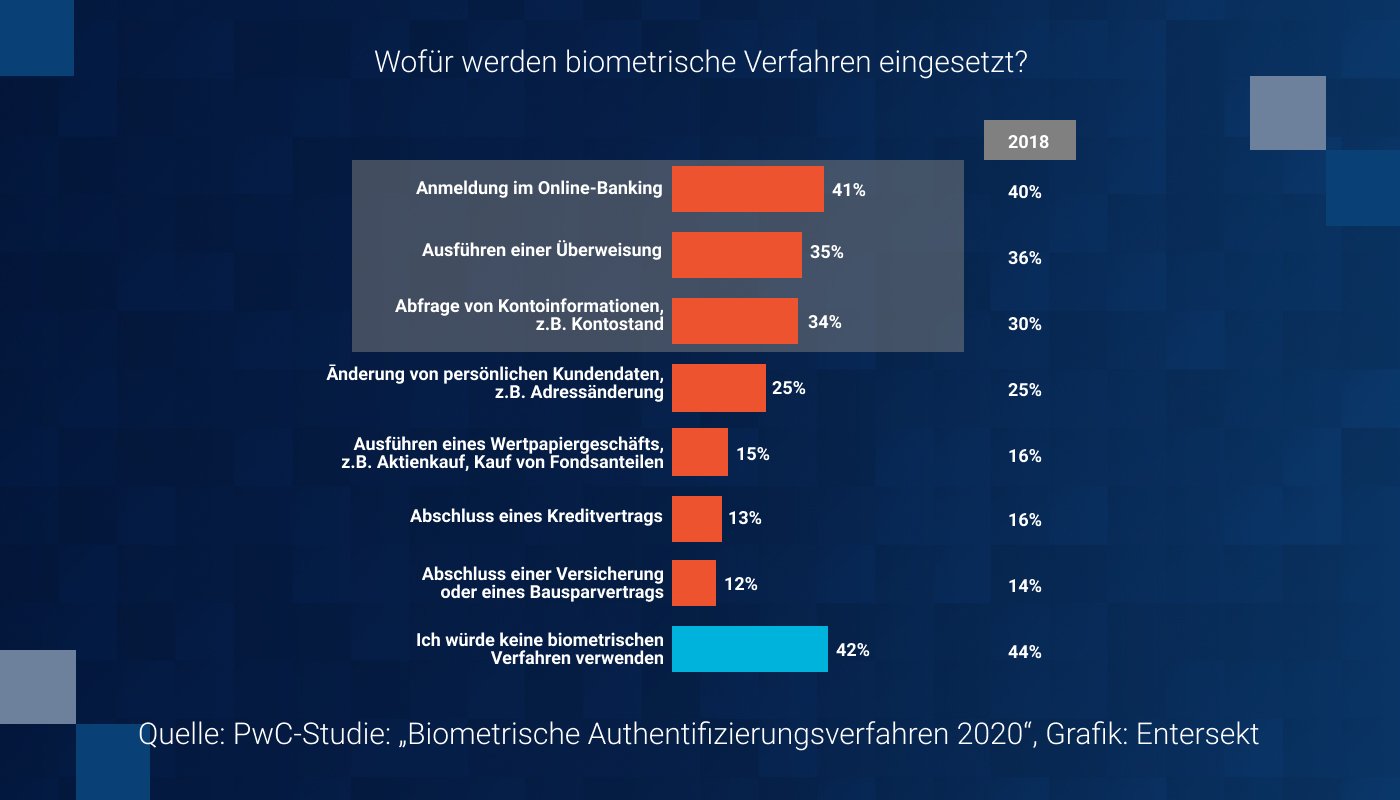

Wofür werden biometrische Verfahren eingesetzt? Quelle: PwC-Studie: „Biometrische Authentifizierungsverfahren 2020“, www.pwc.de

Fazit: Die richtige Kombination führt zum Erfolg

Allein kann Verhaltensbiometrie nicht die geforderte starke Kundenauthentifizierung leisten. Sie liefert lediglich einen Hinweis, ob der Authentifizierung eines Konsumenten vertraut werden kann. Somit hilft sie Unternehmen bei der Entscheidung, ob Verbraucher zusätzlich mit weiteren Schritten authentifiziert werden sollten. Wenn Biometrie an der richtigen Stelle im Authentifizierungsprozess eingesetzt und mit Faktoren aus den anderen Bereichen Besitz oder Wissen kombiniert wird, entsteht ein hochsicheres Verfahren ohne Einbußen bei der Nutzerfreundlichkeit.

Als State-of-the-Art-Lösung gilt die Kombination mit dem Faktor „Besitz“. Die patentierte, zertifikatsbasierte Geräte-ID-Technologie von Entersekt nutzt verschlüsselte digitale Zertifikate auf den mobilen Endgeräten der Verbraucher, um diese eindeutig zu identifizieren. Damit gelten die Geräte als starke Besitzfaktoren im Authentifizierungsprozess. Im Vergleich zu der klassischen Wissen-Besitz-Kombination (Passwort) bietet dieser Ansatz ein deutlich höheres Sicherheitsniveau und ist für den Nutzer wesentlich angenehmer in der Anwendung.

Weitere Informationen zum Thema finden Sie in unserem aktuellen E-Book „New directions in authentication“. Jetzt herunterladen!

Über NuDetect:

NuDetect von NuData Security, einem Mastercard®-Unternehmen, verwendet Verhaltensanalyse und passive Biometrie, um „gute“ Benutzer zuverlässig in Echtzeit und ohne Reibungsverluste zu identifizieren. Die höchste Vertrauensstufe wird erreicht, wenn innerhalb von 90 Tagen ungefähr zehn erfolgreiche Anmeldungen beobachtet wurden. Allein im Jahr 2019 hat NuDetect mehr als 20 Mrd. Verbrauchertransaktionen verarbeitet und ausgewertet.

Über Entersekt:

Entersekt als Spezialist für hochsichere Authentifizierungsverfahren hat die verhaltensbiometrische Lösung NuDetect in seine Entersekt Secure Plattform (ESP) integriert. So entsteht eine leistungsstarke Multifaktor-Authentifizierungslösung, die besonders nutzerfreundlich ist.

Autoren