Die it-sa in Nürnberg hat ihre Tore geschlossen, Hersteller von IT-Security-Komponenten haben viele Neuigkeiten vorgestellt. Aber kann man damit allein in der Praxis ein Plus an IT-Sicherheit in die Unternehmen bringen? „Zweifel sind angebracht“, sagen Joachim Astel und Stefan Keller, Vorstände des IT-Dienstleisters und Rechenzentrumsbetreibers noris network.

Herr Astel und Herr Keller, wie bewerten Sie die it-sa 2019?

Herr Astel und Herr Keller, wie bewerten Sie die it-sa 2019?

Joachim Astel: Positiv ist zu vermerken, dass der Stellenwert der IT-Sicherheit in den Unternehmen, aber auch in der Öffentlichkeit, erneut gestiegen ist. Das habe ich in meinen vielen Gesprächen schon deutlich wahrgenommen. Die Verantwortlichen in den Unternehmen wissen auch, dass sie laufend in die IT-Sicherheit investieren müssen – sowohl in Tools wie auch in kompetentes Personal. Letzteres fällt angesichts der Lage auf dem Arbeitsmarkt für IT-Fachleute aktuell aber besonders schwer. Die Suche zusätzlicher Fachleute ist schon recht mühsam. Und dann kommt hinzu, dass in solchen Zeiten auch die Personalfluktuation zunimmt und immer wieder Löcher in die Personaldecke reißt.

Stefan Keller: Gleichzeitig betreiben viele Unternehmen veraltete Rechenzentren, die nur schwer auf dem Stand zu halten oder zu bringen sind, den neue behördliche, konzerninterne und gegebenenfalls aufsichtsrechtliche Auflagen fordern. Viel Budget fließt in IT-Projekte, die das Angebot der Unternehmen gegenüber den Kunden und damit ihre Wettbewerbsposition verbessern. Oder es werden Cloud-Architekturen aufgebaut und genutzt – da bleibt für Modernisierung, Betrieb und Sicherheit der Rechenzentren oft wenig übrig. Ja, es wird in Tools investiert, aber oftmals fehlt das Gesamtkonzept für die IT-Sicherheit.

Sollen die Unternehmen denn nicht in neue Sicherheits-Tools und -techniken investieren? Was kritisieren Sie genau?

Sollen die Unternehmen denn nicht in neue Sicherheits-Tools und -techniken investieren? Was kritisieren Sie genau?

Stefan Keller: Bitte nicht falsch verstehen. Fachmessen wie die it-sa sind wichtig, um Verbesserungen bei den Tools zu zeigen. Und natürlich muss laufend in modernere Tools investiert werden. Das tun wir bei noris network ja auch und zwar sehr massiv. Schon weil die Gegenseite der Angreifer ebenfalls nicht schläft und permanent aufrüstet. Aber das ist die Krux von Fach- und Spezialmessen: Die Aussteller sind kompetente Spezialisten, fokussieren mit ihren Tools auf bestimmte Angriffsarten, entwickeln leistungsstarke Tools für Botnet Interception, DDoS Protection und Mitigation oder Firewalls etc. Ich meine aber, dass die Gesamtarchitektur der IT-Sicherheit in den Unternehmen viel entscheidender ist. Auf so einer Messe geht für Besucher gelegentlich der Überblick verloren und sie sehen den Wald vor lauter Bäumen nicht mehr.

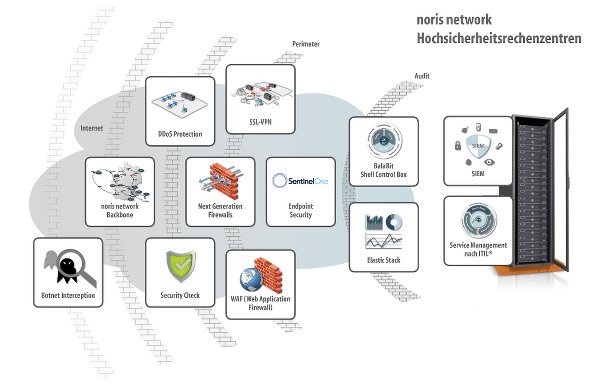

Joachim Astel: Das stimmt. IT-Sicherheit setzt ein schlüssiges Gesamtkonzept voraus, in das dann leistungsstarke Tools eingebettet werden müssen. Was nützt den Unternehmen eine Super-Firewall, wenn sie unzureichend gegen DDoS-Attacken geschützt sind? Wir lassen unsere Rechenzentren durch eine Vielzahl von Tools schützen. Die ersten Schutzwälle errichten wir mit Botnet Interception, unserem eigenen Backbone, DDoS Protection und gezielten Vulnerability Scans schon weit vor den Systemen in unseren Rechenzentren. Im Rechenzentrum selbst setzen wir auf Sicherheits-Tools wie zum Beispiel Log Cashes und Log Correlation mit Elasticsearch und SIEM-Systemen.

IT-Security-Schutzwall von noris network

Und Sie sehen hier Lücken bei den Unternehmen? Woran fehlt es in den Unternehmen?

Und Sie sehen hier Lücken bei den Unternehmen? Woran fehlt es in den Unternehmen?

Stefan Keller: Zumindest mittelständische Unternehmen haben ja kaum eine Chance zu folgen und so ein umfassendes und abgestimmtes Schutzwall-System wirtschaftlich aufzubauen. So haben wir auf der it-sa mit vielen IT-Verantwortlichen über unsere SIEM Services gesprochen. Diese Leute wissen, dass ihnen Transparenz im Bereich IT-Sicherheit fehlt. SIEM-Systeme können hier gewisse Lücken schließen und zu bestimmten Aspekten ein Gesamtbild des Netzwerks erzeugen und so Verbesserungen vorantreiben. Aber gerade für mittelständische Unternehmen ist das kaum zu stemmen – von den Systemkosten, den Aufwänden bei Einrichtung und Konfiguration und den 24/7-Betrieb mit IT-Sicherheitsspezialisten in einigen Branchen. Gleichzeitig sind Unternehmen in vielen Branchen ja aufsichtsrechtlich dazu angehalten, solche Systeme zu betreiben, oder werden es in absehbarer Zeit sein.

Joachim Astel: Und selbst so ein SIEM-System bleibt ja zunächst auch nur ein Tool. Um wirklich wirksame Verbesserungen in der IT-Sicherheit voranzutreiben, muss die IT-Sicherheit in den Unternehmen auf die Managementebene kommen.

Wie meinen Sie das?

Wie meinen Sie das?

Joachim Astel: Wenn ich für die Finanzen eines Unternehmens zuständig bin, muss ich mir ja auch nicht die einzelnen Buchungen aus den verschiedensten Systemen zusammensuchen und mühsam nach Auffälligkeiten suchen. Ich bekomme Reports. Reports, die Berichte über alle Vorkommnisse aggregieren und diese nicht nur schildern, sondern auch einstufen. Reports, die Trends bei Bedrohungen oder Veränderungen bei Auflagen und Richtlinien erfassen und geeignete Verbesserungsmaßnahmen und Investitionen vorschlagen, um auf diese Trends kurz-, mittel- oder langfristig reagieren zu können. Wenn wir wollen, dass Manager und Vorstände die richtigen Entscheidungen für die IT-Sicherheit treffen und auch externe Auditoren diese Entscheidungen gutheißen, dann muss die Tool-Ebene verlassen und in der IT-Sicherheit managementkonform berichtet werden. Genau das leisten wir für unsere Kunden mit dem Service Management nach ITIL.

Stefan Keller: Leider ist in der Technik die Dokumentation stets ein Kampf. Wir alle kennen das aus Entwicklung und Programmierung. In der IT-Sicherheit ist das nicht anders. Deshalb haben wir für unsere Kunden eigene Service Manager im Einsatz, die ein transparentes Reporting nach ISO 27001 erstellen. Das sind eben nicht nur rückwärtsgewandte Berichte über Vorfälle der letzten Zeit voll mit unverständlichen technischen Rohdaten aus Tools, sondern eben managementkonforme Darstellungen mit Verbesserungsvorschlägen, Auswertungen, Interpretationen, Neueinschätzungen der Bedrohungslage etc. Stellen wir über unsere SIEM-Services Schwächen bei der Berechtigungsvergabe wie beispielsweise schwache Passwörter oder ähnliches fest, kommen eben auch gleich konkrete Vorschläge für Verbesserungen und neue Policies – inklusive der Wirkungskontrolle eingeleiteter Gegenmaßnahmen. Dieses Reporting ist ein ganz wesentlicher Teil unserer Leistungen und ein echter Mehrwert für die Kunden.

Aber das könnten Unternehmen doch auch intern leisten?

Aber das könnten Unternehmen doch auch intern leisten?

Joachim Astel: Ja, prinzipiell schon. Aber vielfach fehlen einfach die Kompetenzen. Das gilt übrigens auch für rein technisch ausgerichtete IT-Dienstleister. Diese leisten auf Tool-Ebene hervorragende Arbeit mit Konfiguration und Betrieb, weisen aber große Lücken in der Dokumentation und damit im Service Management nach ITIL auf. Das ist wirklich eine Frage der Unternehmenskultur. Da braucht es deutlich mehr als nur technische Kompetenz. Wir haben das Service Management im Zuge unserer vielen Zertifizierungen mit großem Nachdruck vorangetrieben und können Kunden heute ein Service Management anbieten, das nicht nur allgemeinen Sicherheitsbestimmungen genügt, sondern auch branchenspezifische Normen und Anforderungen abbilden kann. So können die Unternehmen ohne große Zusatzaufwände und Reibungen vor externen Auditoren bestehen.

Stefan Keller: Und als IT-Dienstleister, der mit vielen Unternehmen und Sicherheitskonzepten in Verbindung steht, haben unsere Experten natürlich noch ein erweitertes Blickfeld, können Erfahrungen mit Risiken und Maßnahmen aus anderen Unternehmen einbringen. Die vom Service Management verfassten Reports schaffen Transparenz, vermitteln der IT- und Unternehmensleitung ein Gesamtbild. Das Management gewinnt Vertrauen in die Arbeit der IT-Teams. So kann ein Gesamtkonzept entwickelt und in die Umsetzung gebracht werden. Investitionsmittel werden gezielter eingesetzt, Risikoanalysen und daraus entwickelte Maßnahmenkataloge können vom Management kontrolliert werden. In einem solchen Gesamtkonzept schaffen die vielen auf der it-sa vorgestellten Tools dann tatsächlich deutlich mehr Sicherheit.

Wir danken Ihnen für das Gespräch, Herr Astel und Herr Keller!

Weitere Informationen zu noris network