Ransomware-Angreifer umgehen Firewalls zunehmend über bekannte Sicherheitslücken und verwundbare Konten, und das in einem Tempo, das Verteidigern kaum Zeit zur Reaktion lässt.

Firewalls als zentrales Einfallstor

Im aktuellen Barracuda Managed XDR Global Threat Report wird deutlich, dass klassische Perimeter Systeme häufig nicht ausreichend geschützt sind. In 90 Prozent der analysierten Ransomware-Vorfälle nutzten Angreifer bekannte Schwachstellen oder kompromittierte Benutzerkonten, um Sicherheitsmechanismen zu umgehen.

Oft reichten ungepatchte Software oder fehlerhafte Konfigurationen aus, um vollständige Kontrolle über ein Netzwerk zu erlangen. Die Angreifer verschleierten dabei ihre Aktivitäten im regulären Datenverkehr und blieben zunächst unentdeckt.

Angriffsdauer schrumpft drastisch

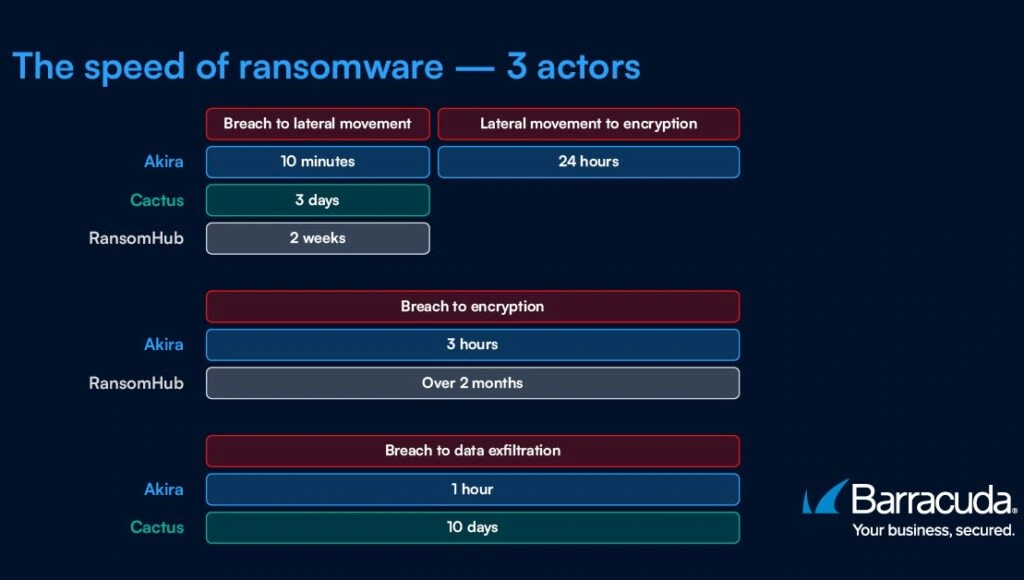

Wie schnell moderne Bedrohungen eskalieren können, zeigt ein besonders drastischer Fall. Die Ransomware Akira benötigte lediglich drei Stunden vom ersten Eindringen bis zur vollständigen Verschlüsselung der Daten. Für IT Teams bleibt damit kaum Zeit für Analyse oder Gegenmaßnahmen.

Generell reichten die beobachteten Zeitspannen von wenigen Stunden bis zu mehreren Monaten. Entscheidend ist jedoch, dass erfolgreiche Angriffe immer häufiger in sehr kurzer Zeit umgesetzt werden.

Alte Schwachstellen bleiben ein Risiko

Ein weiteres Ergebnis überrascht: Selbst Sicherheitslücken, die seit mehr als einem Jahrzehnt bekannt sind, stellen weiterhin eine reale Gefahr dar. Besonders häufig identifizierten die Analysten die Schwachstelle CVE 2013 2566, die auf einem veralteten Verschlüsselungsalgorithmus basiert und noch immer in älteren Systemen und eingebetteten Anwendungen vorkommt.

Zudem verfügte jede zehnte beobachtete Schwachstelle über einen bekannten Exploit. Angreifer nutzten diese gezielt aus, oft auch über Komponenten in der Lieferkette.

Identitäten im Fokus der Angreifer

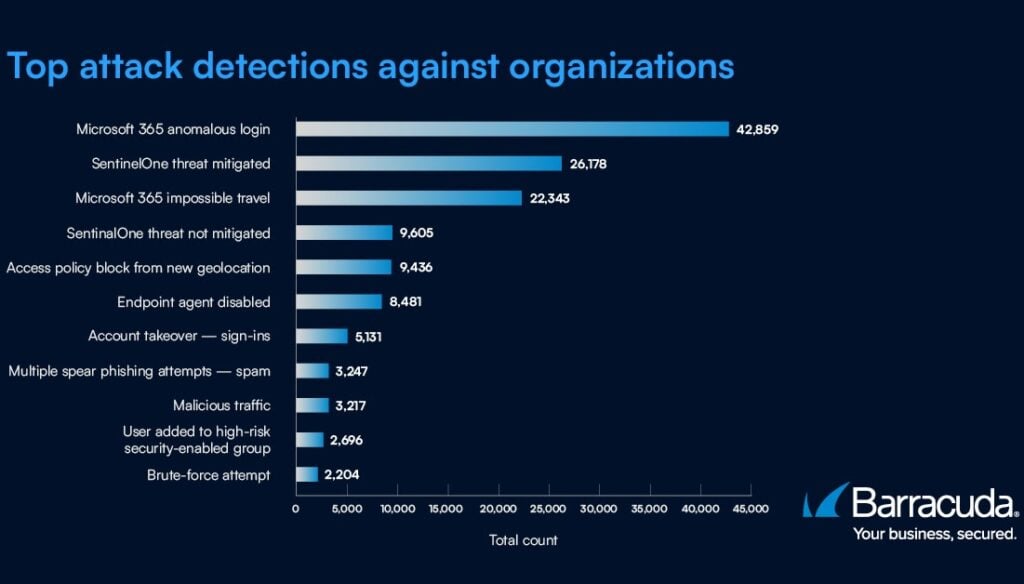

Am häufigsten registrierten die Sicherheitsteams Angriffe auf Benutzerkonten und Identitäten. Ungewöhnliche Anmeldevorgänge oder erweiterte Zugriffsrechte gelten als zentrale Warnsignale.

Besonders kritisch wird es, wenn sich Angreifer seitlich im Netzwerk bewegen. In 96 Prozent dieser Fälle endete der Vorfall mit einer Ransomware-Infektion. Die laterale Bewegung markiert damit einen entscheidenden Eskalationspunkt innerhalb eines Angriffs.

Auch die Abhängigkeit von Drittanbietern rückt stärker in den Fokus. 66 Prozent der untersuchten Vorfälle standen im Zusammenhang mit der Lieferkette oder externen Dienstleistern. Im Vorjahr lag dieser Wert noch deutlich niedriger.

Empfehlungen für Unternehmen

Neben der Analyse enthält der Bericht konkrete Handlungsempfehlungen für Unternehmen und Managed Service Provider. Im Mittelpunkt stehen konsequentes Patch Management, die Absicherung von Identitäten sowie eine kontinuierliche Überwachung aller Endpunkte und Zugriffe.

„Unternehmen und ihre Sicherheitsteams – insbesondere ‚Teams‘, die nur aus einem einzelnen IT-Experten bestehen – stehen vor einer signifikanten Herausforderung: Sie müssen mit begrenzten Ressourcen und fragmentierten Sicherheitstools digitale Identitäten, Assets und Daten vor einer sich kontinuierlich weiterentwickelnden Bedrohungslandschaft und Angriffen schützen, die innerhalb weniger Stunden durchgeführt werden können“, sagt Merium Khalid, Director SOC Offensive Security bei Barracuda. „Was Ziele verwundbar macht, ist oftmals leicht zu übersehen: Ein einzelnes, nicht autorisiertes Gerät, eine nicht aktualisierte, inaktive Anwendung, eine falsch konfigurierte Sicherheitsfunktion oder ein Konto, das nach dem Ausscheiden eines Mitarbeiters nicht deaktiviert wurde: Angreifer müssen nur eine einzige Schwachstelle finden, damit ihr Angriff erfolgreich ist. Eine integrierte, KI-gestützte und autonome Sicherheitslösung, deren Verwaltung und Support von Experten übernommen wird, kann in solchen Fällen den entscheidenden Unterschied ausmachen.“

Über den Report:

Die im Report detailliert dargestellten Ergebnisse basieren auf einem umfangreichen Datensatz von Barracuda Managed XDR mit mehr als zwei Billionen, im Jahr 2025 beobachteten IT-Ereignissen, rund 600.000 Sicherheitswarnungen und mehr als 300.000 geschützten Endpunkten, Firewalls, Servern, Cloud-Assets und mehr.

Den vollständigen Report finden Sie hier.

(up/Barracuda)