Agentenbasierte KI (Agentic AI) verwandelt Cyberbedrohungen wie Phishing und Deepfakes in pausenlose Zero-Day-Exploits und automatisierte Ransomware. Die meisten Unternehmen werden damit nicht Schritt halten können.

Aber dieselbe KI-Leistung kann auch autonome Abwehrmechanismen antreiben, die das Gleichgewicht schließlich zugunsten der Verteidiger verschieben.

Die meisten von uns bewegen sich in der digitalen Welt, ohne groß darüber nachzudenken, was sie am Laufen hält. Wir wachen auf, nehmen ein Gerät in die Hand, verbinden uns mit einem Netzwerk und verlassen uns auf Apps, die über Clouds und Rechenzentren verteilt sind, um unsere Arbeit zu erledigen.

Da dieser Ablauf „einfach funktioniert“, liegt die Annahme nahe, dass sich die Cybersicherheitspraktiken nicht ändern müssen. Wenn ein Konto kompromittiert wird, setzen wir es zurück. Wenn ein Laptop infiziert wird, erstellen wir ein neues Image. Wenn eine App Probleme macht, aktualisieren wir sie oder tauschen sie aus. All diese Aufgaben erscheinen überschaubar und die Sicherheitsmaßnahmen laufen im Hintergrund weiter. Gelegentlich machen entsprechende Alarmfunktionen uns auf Probleme aufmerksam, während Firewalls, Endpoint Protection, SIEM (Security Information and Event Management) und MFA (Multifaktor-Authentifizierung) für Stabilität sorgen – zumindest bis Angreifer eine Lücke finden.

Bedrohung durch KI-Agenten-basierte Angriffe

Die Herausforderung besteht darin, sich vorzustellen, was passiert, wenn die Schwachstellen nicht von menschlichen Hackern, sondern von autonomen, agentenbasierten Gegnern auf die Probe gestellt werden. Dabei handelt es sich um KI-Systeme, die nicht nur überzeugende Inhalte generieren, sondern auch selbstständig planen, handeln und sich anpassen können. Im Gegensatz zu einem statischen Chatbot oder Skript sind KI-Agenten in der Lage, ein Zielunternehmen zu kartieren, das Internet nach Mitarbeiterinformationen zu durchsuchen, maßgeschneiderte Phishing-Nachrichten zu versenden, bei Gegenströmung die Taktik zu ändern und sogar Lösegeld zu verhandeln, während sie Geld über Krypto-Börsen waschen. Mit anderen Worten: Agentic AI unterstützt die Angreifer nicht nur. Sie ist der Angreifer.

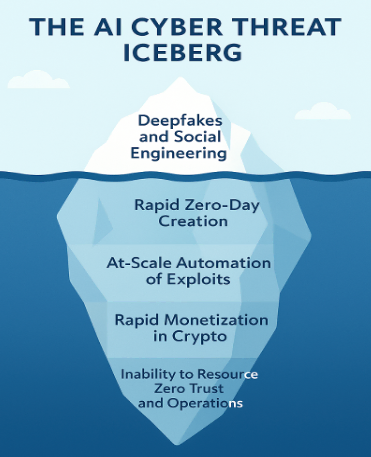

Die Spitze des Eisbergs: Deepfakes und Social Engineering

Die derzeit sichtbarsten Bedrohungen sind KI-generierte Deepfakes und Phishing-Mails. Wir sehen manipulierte Videos von Persönlichkeiten des öffentlichen Lebens und erhalten E-Mails, die beunruhigend echt wirken. Doch Agentic AI macht diese Bedrohungen noch heimtückischer. Es handelt sich beispielsweise um Systeme, die unermüdlich die LinkedIn-Netzwerke einzelner Personen studieren, personalisierte Kontaktaufnahmen mit Kollegen generieren und die Vorgehensweise jedes Mal überarbeiten, wenn sie von jemandem ignoriert werden. Was früher als wahlloses „Spray-and-Pray“-Phishing bezeichnet wurde, verwandelt sich nun in eine kontinuierliche, adaptive Manipulation, die darauf abzielt, die menschlichen Abwehrkräfte zu zermürben.

Unter der Oberfläche lauern Zero-Day-Exploits

Software-Schwachstellen sind eine Tatsache. Komplexe Plattformen enthalten Tausende davon. Schließlich lässt sich ab einer bestimmten Anzahl an Codezeilen in der Regel mindestens einen Fehler nachweisen. Bislang erforderte deren Entdeckung oft menschliches Geschick, Geduld und Glück. Agentische KI ändert diese Gleichung. Sie kann offene Repositories durchsuchen, Anwendungen durch „Fuzzing“ herausfordern und kleine Schwachstellen zu funktionierenden Exploits verketten – und das in Endlosschleife. Die Auswirkungen sind immens: Während IT-Teams mit einem Patch-Zyklus kämpfen, der sich in Wochen bemisst, entdeckt ein KI-Gegner Schwachstellen innerhalb von Stunden und macht sie zu Waffen. Der Rückstau an ungepatchten Fehlern wird zu einer Goldmine und die Verteidiger sind immer einen Schritt hinterher.

Skalierung von Angriffen ohne Müdigkeit

Heutige kriminelle Gruppen greifen bereits Hunderte von Opfern gleichzeitig an. Mit agentenbasierter KI vervielfachen sich Tempo und Umfang dieser Angriffe. Diese Systeme benötigen weder Schlaf noch Anleitung. Sie durchsuchen das Internet, identifizieren neue Ziele, generieren Phishing-Kits und führen Verhandlungen automatisch durch. Einige Ransomware-Gruppen nutzen bereits Chatbots, um ihre Opfer während der Erpressung zu „unterstützen”. KI-Agenten werden diesen Prozess noch weiter vorantreiben, indem sie mehrsprachige Verhandlungen in Echtzeit führen, Forderungen auf Grundlage der Finanzberichte eines Unternehmens anpassen und mehrere Kampagnen gleichzeitig koordinieren. Was früher eine Bande von Betrügern war, kann heute ein Schwarm unermüdlicher Maschinen sein.

Kryptowährung als Schwungrad

Sobald die Grundlage geschaffen ist, kann die agentische KI auch die geschäftliche Seite der Kriminalität verwalten. Zahlungen in Kryptowährung werden automatisiert, schnell gewaschen und in neue Tools reinvestiert. Wie schnell sich die Situation ändern kann, hat das Finanzwesen gezeigt, als der algorithmische Handel Einzug hielt. Übertragen auf die Cyberkriminalität bedeutet dies nichts anderes, als dass jeder erfolgreiche Angriff den nächsten finanziert – und zwar ohne eine Verlangsamung des Prozesses durch menschliche Engpässe.

Die Basis des Eisbergs: der Kampf mit Zero Trust

Zero Trust ist das Modell, das wir anstreben – nach dem Motto „Niemals vertrauen, immer überprüfen”. Doch die meisten Unternehmen können es nicht auf allen Ebenen durchsetzen. Endpunkte werden uneinheitlich gepatcht. MFA deckt nicht alle Anwendungen ab. Die Netzwerke bleiben zu flach. Verschlüsselter Datenverkehr wird größtenteils nicht überprüft. Genau diese Lücken nutzen agentenbasierte Angreifer aus. Sie sondieren kontinuierlich, wechseln bei Blockaden die Richtung und nutzen alles aus, was nicht überwacht wird. Währenddessen werden Sicherheitsteams mit Warnmeldungen überschüttet und müssen ihre Mitarbeiterzahl erhöhen, Angreifer hingegen skalieren mit KI.

Wie sieht die Verteidigungsstrategie aus?

Der Eisberg ist kein Schicksal. Die gleichen Prinzipien, die agentenbasierte KI gefährlich machen, können auch zur Verteidigung genutzt werden. Das Security Operations Center (SOC) der Zukunft verbindet die Geschwindigkeit der KI mit menschlichem Urteilsvermögen. Stellen Sie sich vor, Telemetrie wäre über alle Endpunkte, Firewalls und Identitätsanbieter hinweg miteinander verbunden. Stellen Sie sich vor, Richtlinien würden in Echtzeit an jedem Punkt der Verteidigung durchgesetzt. Stellen Sie sich vor, verschlüsselter Datenverkehr würde innerhalb von Millisekunden entschlüsselt, überprüft und erneut gesichert. Und stellen Sie sich KI-Systeme vor, die Bedrohungen nicht nur erkennen, sondern auch automatisch eindämmen sowie beheben und den Analysten ein bereits stabilisiertes System übergeben.

Schnelle Anpassung ist gefragt

Das ist kein Traum. Das ist der Weg in die Zukunft. Analysten werden zwar weiterhin in die Strategieplanung eingebunden sein, die ersten tausend Schritte übernimmt jedoch die KI. Wenn diese Vision Realität wird, ist Zero Trust nicht länger Utopie. Die Durchsetzung erfolgt dann nahezu unsichtbar und in großem Maßstab. Zum ersten Mal seit Jahrzehnten könnte sich das Kräfteverhältnis wieder zugunsten der Verteidiger verschieben. Die Eisberg-Metapher trifft nach wie vor zu: Der gefährlichste Teil befindet sich unter der Oberfläche. Mit agentenbasierter KI wächst dieser verborgene Teil. Die einzige Möglichkeit, eine Kollision zu vermeiden, besteht darin, sich schneller anzupassen als die Gegner, die bereits daran arbeiten.