Das Marketing handelt leichtsinnig – die IT ist aber nicht viel besser. Die Studie von Cloud Security Alliance und Skyhigh Networks offenbart die Notwendigkeit einer einheitlichen Cloud-Security-Lösung, da sogar IT-Experten die Datensicherheit fährlässig gefährden.

Das Marketing handelt leichtsinnig – die IT ist aber nicht viel besser. Die Studie von Cloud Security Alliance und Skyhigh Networks offenbart die Notwendigkeit einer einheitlichen Cloud-Security-Lösung, da sogar IT-Experten die Datensicherheit fährlässig gefährden.

Selbst IT-Experten unterschätzen noch immer die Gefahr, die der unkontrollierte Einsatz von Cloud-Diensten für die Datensicherheit darstellt. Laut einer aktuellen Studie der Cloud Security Alliance (CSA) und Skyhigh Networks gehören IT-Abteilungen mit 17 Prozent der Nennungen in puncto Schatten-IT zu den Hauptschuldigen – nach Marketing (32 Prozent) und Vertrieb (18 Prozent). Für die meisten IT-Verantwortlichen (57 Prozent) lässt sich Datensicherheit am besten über eine zentrale Sicherheitslösung für alle Cloud-Dienste gewährleisten. Bereits zehn Prozent der befragten Unternehmen haben einen Cloud Access Security Broker (CASB) im Einsatz. Zu den wichtigsten Eigenschaften der Technologie zählen der Schutz vor Datendiebstahl, die Kontrolle des Nutzungsverhaltens sowie eine eigenverantwortliche Datenverschlüsselung. Für die Studie wurden im Juni 2016 weltweit 228 Verantwortliche für IT und IT-Sicherheit befragt.

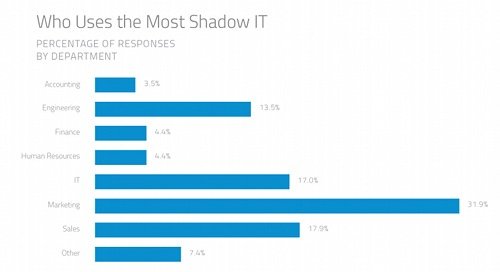

Cloud-Anwendungen lassen sich schnell und kostengünstig einsetzen – auch an der Kontrolle der IT vorbei. Das Ausmaß der Fahrlässigkeit variiert von Abteilung zu Abteilung. In der Umfrage „IT Security in the Age of Cloud“ von CSA und Skyhigh Networks geben fast 32 Prozent der IT-Verantwortlichen an, dass das Marketing am häufigsten nicht genehmigte Anwendungen einsetzt – gefolgt vom Vertrieb mit fast 18 Prozent. Dagegen meinen 17 Prozent, Hauptverantwortliche für Schatten-IT seien die IT-Experten selbst – pikanterweise Platz 3 für die Abteilung, deren Aufgabe eigentlich die Bekämpfung von Sicherheitslücken ist.

Bild 1: Marketing-Abteilungen sind die schlimmsten Schatten-IT-Sünder. (Quelle: Skyhigh Networks)

Nicht jeder Cloud-Dienst eignet sich für den Unternehmenseinsatz. Viele Anwendungen speichern beispielsweise Daten unverschlüsselt oder übertragen sich anhand der Geschäftsbedingungen das Eigentum an den hochgeladenen Daten – eine immense Gefahr für die Datensicherheit eines Unternehmens.

„Eine für Alle“ bietet mehr Sicherheit

Bekannte Anbieter wie Amazon, Microsoft, Oracle oder Google ergänzen laufend ihre Cloud-Dienste mit unternehmenstauglicher Sicherheitsfunktionalität. Dennoch befürworten zwei Drittel (67 Prozent) der befragten IT-Verantwortlichen getrennte Verantwortlichkeiten für die Datensicherheit in Cloud-Diensten. Durch die funktionale Trennung („Separation of Duties“) zwischen Dienstanbieter und Sicherheitslösung lassen sich Interessenskonflikte und Missbrauch leichter vermeiden. Nur 8 Prozent sind anderer Meinung und 25 Prozent verhalten sich neutral.

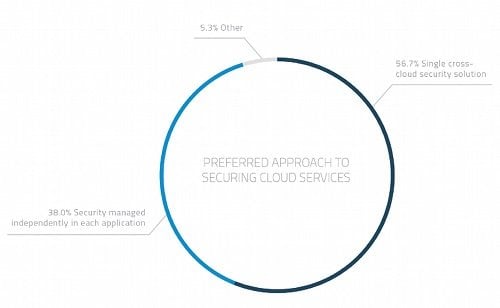

Den besten Ansatz zum Schutz der Datensicherheit sehen 38 Prozent der IT-Verantwortlichen in der individuellen Verwaltung aller im Unternehmen eingesetzten Anwendungen. Rund 57 Prozent bevorzugen dagegen eine einzelne Sicherheitslösung, die alle verwendeten Angebote zentral abdeckt – beispielsweise einen Cloud Access Security Broker (CASB).

Bild 2: Rund 57 Prozent der Unternehmen bevorzugen eine einzelne Sicherheitslösung, die alle Cloud-Angebote zentral abdeckt. (Quelle: Skyhigh Networks)

Cloud Access Security Broker stoßen auf großes Interesse

Bereits heute nutzen rund 10 Prozent der befragten Unternehmen CASB-Technologie, um ihre Daten in Cloud-Diensten umfangreich abzusichern. Knapp 13 Prozent wollen in den nächsten 12 Monaten folgen. Die Marktforscher von Gartner erwarten, dass im Jahr 2020 85 Prozent aller Unternehmen CASB-Technologie einsetzen werden – im Vergleich zu 5 Prozent in 2015.

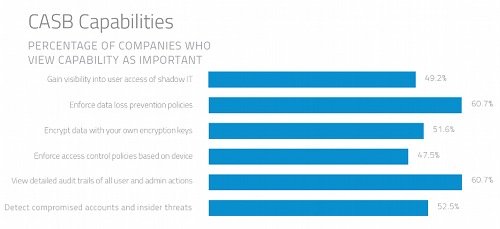

Für jeweils rund 60 Prozent der befragten IT-Verantwortlichen zählen Funktionalität für Data Loss Prevention in der Cloud sowie eine detaillierte Aufzeichnung des Nutzungsverhaltens von Anwendern und Administratoren zu den wichtigsten Eigenschaften eines CASB. Jeweils rund 52 Prozent erachten Datenverschlüsselung mit unternehmenseigenen Schlüsseln sowie die Erkennung von kompromittierten Benutzerkonten und Insider-Gefahren als wichtig.

Bild 3: IT-Verantwortliche schätzen unter anderem die Funktionalität für Data Loss Prevention als eine der wichtigsten Eigenschaften eines CASB. (Quelle: Skyhigh Networks)