Reise-Betrug Reservation Hijack: Hacker nutzen echte Hotel-Daten für täuschend echtes Phishing. So schützen Sie sich vor der perfiden Masche bei der Buchung.

Die Vorfreude auf den Urlaub wird derzeit für viele Reisende zum Albtraum. Sicherheits-Forscher des Unternehmens Gen, zu dem auch die Marke Norton gehört, warnen vor einer Zunahme des sogenannten Reservation-Hijack-Scams. Das Besondere an dieser Masche: Die Betrüger nutzen reale Details von Hotel-Reservierungen, um ihre Opfer in die Falle zu locken. Da Name, Reisedaten und das gebuchte Hotel exakt stimmen, ist der Betrug selbst für erfahrene Internet-Nutzer kaum zu erkennen.

Daten-Lecks als Basis für gezielte Angriffe

Der Erfolg der Betrüger basiert auf dem Zugriff auf vertrauliche Informationen. Im April 2026 hatten Unbefugte Zugriff auf Buchungs-Informationen der Plattform Booking.com erlangt. Dabei wurden Namen, Kontakt-Details und Reservierungs-Daten ausgespäht. Solche Vorfälle liefern Kriminellen genau den Kontext, den sie für den Reservation-Hijack benötigen.

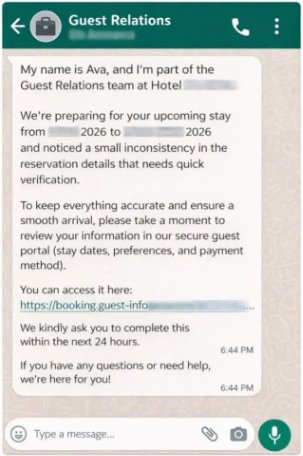

Anstatt massenhaft anonyme E-Mails zu versenden, konzentrieren sich die Angreifer gezielt auf Personen mit aktiven Reservierungen. Die Nachrichten erreichen die Opfer oft über vertrauenswürdige Kanäle wie die internen Messaging-Systeme der Buchungs-Portale, WhatsApp oder SMS.

Phishing-Angriffe auf Hotelpersonal und schwache Passwörter

Die Kriminellen gehen dabei äußerst professionell vor. In fortgeschrittenen Fällen verschaffen sie sich direkten Zugang zu Hotel-Systemen oder Konten von Partner-Unternehmen. Dies geschieht häufig durch:

- Phishing-Angriffe auf Hotel-Personal: Mitarbeiter werden gezielt attackiert, um Zugangs-Daten für Verwaltungs-Systeme zu stehlen.

- Ausnutzen schwacher Passwörter: Unzureichend gesicherte Accounts bei Dritt-Anbietern dienen als Einfallstor.

- Impersonation: Durch den Zugriff auf Plattform-Tools können Betrüger die Identität der Hotels täuschend echt übernehmen.

Das Ergebnis ist eine Nachricht, die nicht nur korrekt personalisiert ist, sondern auch über einen Kanal kommt, dem der Reisende bereits vertraut.

Psychologische Tricks: Zeitdruck und Vertrautheit

Der Betrug beginnt meist mit einer Nachricht über ein angebliches Problem mit der Zahlung oder der Notwendigkeit einer zusätzlichen Verifizierung. Da die Nachricht reale Reisedaten enthält, entsteht sofort ein Gefühl der Vertrautheit. Um den Druck zu erhöhen, behaupten die Täter oft, die Buchung würde storniert, wenn nicht innerhalb kurzer Zeit reagiert wird.

Der enthaltene Link führt das Opfer auf eine gefälschte Zahlungs-Seite. Da der Kontext, also der Zeitpunkt und die genannten Details, absolut plausibel wirkt, geben viele Nutzer ihre Kreditkarten-Informationen oder persönlichen Daten ein. Die Folgen sind unbefugte Abbuchungen, Identitäts-Diebstahl und im schlimmsten Fall eine tatsächlich stornierte oder manipulierte Reise.

„Die Bestätigung von Booking.com, dass unbefugte Dritte auf Teile der Reservierungsdaten zugegriffen haben, erhöht die Glaubwürdigkeit nachfolgender ‚Reservation Hijack‘-Betrugsversuche erheblich. Wenn Angreiferinnen Zugriff auf echte Buchungsdetails haben (wie Gästenamen, Reservierungsdetails, Kontaktinformationen oder sogar Nachrichten an die Unterkunft), müssen sie sich nicht mehr auf generisches Phishing verlassen. Sie können ihre Nachrichten um eine echte Reise, eine existierende Immobilie oder ein tatsächliches Support-Ticket herum aufbauen. Das macht Zahlungsaufforderungen oder Kontobenachrichtigungen um ein Vielfaches überzeugender. Booking.com gibt zwar an, die betroffenen Reservierungs-PINs zurückgesetzt zu haben und dass kein Zugriff auf Finanzinformationen erfolgte, dennoch bleibt ein Risiko bestehen. Es eröffnet sich hier zudem ein zweites Gefahrenfenster: Da betroffene Nutzerinnen nun legitime Sicherheitsbenachrichtigungen erhalten, können Angreiferinnen genau diesen Kontext ausnutzen. Sie versenden täuschend echte Follow-up-Nachrichten zu PIN-Änderungen, Kontoprüfungen, Zahlungsproblemen oder Reservierungsbestätigungen. Die Gefahr liegt also nicht nur im ursprünglichen Datenleck, sondern in der darauffolgenden Verwirrung. Nutzerinnen sollten daher besonders vorsichtig bei allen Nachrichten, Anhängen oder Links sein, die scheinbar von Booking.com oder einer Unterkunft stammen und sich auf eine aktive Reservierung beziehen. Links in unerwarteten E-Mails oder Chats zur Buchung sollten nicht angeklickt werden; stattdessen ist es ratsam, direkt die offizielle Website oder App von Booking.com anzusteuern. Zudem sollten alle angehängten PDFs, Rechnungen oder „Verifizierungsformulare“ mit größtem Misstrauen behandelt werden.“Martin Chlumecky, Malware-Researcher bei Norton

So schützen Sie sich vor der Hotel-Falle

Sicherheits-Experten raten dazu, im Umgang mit Buchungs-Nachrichten eine gesunde Skepsis an den Tag zu legen. Das wichtigste Prinzip lautet: Vertrauen Sie der Buchung, aber hinterfragen Sie jede Nachricht kritisch.

- Zahlungs-Links meiden: Klicken Sie niemals auf Links in Nachrichten, die zur Eingabe von Kreditkarten-Daten auffordern – selbst wenn diese über die offizielle App des Portals kommen.

- Direkte Quelle nutzen: Loggen Sie sich eigenständig auf der Website des Buchungs-Portals ein oder rufen Sie das Hotel unter der offiziell hinterlegten Telefonnummer an.

- Vorsicht bei Dringlichkeit: Ein künstlich erzeugter Zeitdruck ist fast immer ein Anzeichen für einen Betrugsversuch.

Falls Sie vermuten, Opfer eines solchen Angriffs geworden zu sein, sollten Sie umgehend Ihre Bank informieren, betroffene Passwörter ändern und den Vorfall sowohl der Buchungs-Plattform als auch den Behörden melden.