Sicherheitsforscher von Infoblox und der vietnamesischen Organisation Chong Lua Dao haben eine weitreichende Malware-Infrastruktur aufgedeckt, die gezielt auf Mobile-Banking-Nutzer abzielt.

Im Zentrum der Untersuchungen steht ein Android-Banking-Trojaner, der mit einem komplexen Betrugsnetzwerk in Südostasien in Verbindung gebracht wird.

Die Analyse zeigt erstmals einen belastbaren Zusammenhang zwischen Schadsoftware und dem sogenannten K99 Triumph City-Komplex in Kambodscha. Dieser Standort steht seit Längerem im Fokus internationaler Ermittlungen und wurde unter anderem im Kontext groß angelegter Betrugsoperationen und mutmaßlicher Zwangsarbeit erwähnt.

Bisher fehlte jedoch ein konkreter technischer Nachweis, der die dortigen Strukturen direkt mit spezifischer Malware verknüpft. Genau diese Lücke wurde nun durch aktuelle Untersuchungen geschlossen.

DNS-Aktivität führt zu Malware-as-a-Service-Struktur

Ausgangspunkt der Ermittlungen war ein ungewöhnlicher Anstieg verdächtiger DNS-Aktivitäten in Kundennetzwerken von Infoblox. Diese Auffälligkeiten führten die Forscher schließlich zu einer bislang unbekannten Malware-as-a-Service-Plattform.

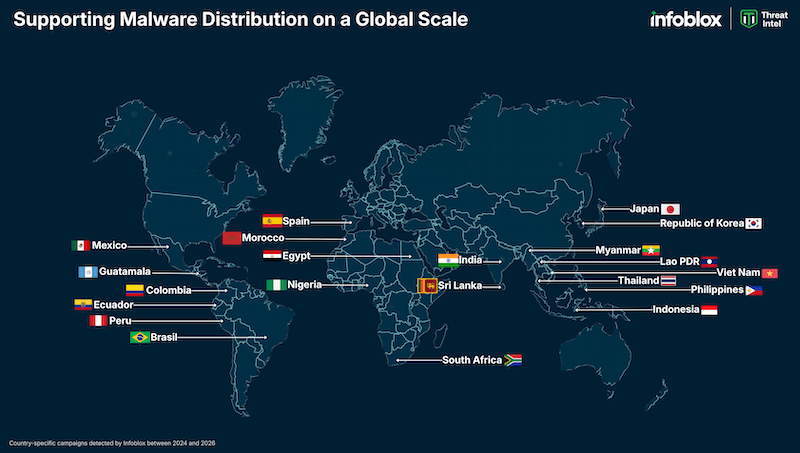

Die Infrastruktur registriert laut Analyse monatlich rund 35 neue Domains. Diese werden genutzt, um gezielt Banken, Energieversorger sowie staatliche Institutionen wie Sozialversicherungs-, Steuer- und Strafverfolgungsbehörden in mindestens 21 Ländern zu imitieren.

Besonders stark betroffen sind Kampagnen in Spanien, der Türkei, Indonesien und Thailand. Experten gehen davon aus, dass das tatsächliche Ausmaß der Angriffe noch deutlich größer sein könnte.

Länder, in denen Kampagnen beobachtet wurden, die sich als staatliche Stellen und andere Organisationen ausgegeben haben; das tatsächliche Ausmaß der Angriffe ist möglicherweise weitaus größer (Quelle: Infoblox).

Täuschung durch gefälschte Apps und vollständige Geräteübernahme

Die Angreifer setzen auf gefälschte Anwendungen, die offiziell wirkenden Banken oder Behörden nachempfunden sind. Sobald Nutzer diese Apps installieren, erhalten die Täter umfassenden Zugriff auf die kompromittierten Geräte.

Der Trojaner ermöglicht es unter anderem, Gesichtsdaten während vermeintlicher Identitätsprüfungen auszulesen, SMS-Einmalpasswörter abzufangen und sich unbemerkt in Mobile-Banking-Anwendungen einzuloggen. Dadurch können direkte Geldtransfers ins Ausland ausgelöst werden, ohne dass die Opfer dies bemerken.

„Wir wussten schon seit Jahren, dass diese Betrugs-Komplexe existieren, jetzt gibt es eine eindeutige Bestätigung“, sagt Dr. Renée Burton von Infoblox Threat Intel. Laut ihrer Einschätzung zeigt der Fall, dass die Betreiber dieser Strukturen längst über einfache Social-Engineering-Methoden hinausgehen und hochentwickelte technische Angriffe einsetzen, um Zugangsdaten zu stehlen und Nutzer zu überwachen.

Risiken für Banken und digitale Finanzdienste

Die Untersuchung deutet darauf hin, dass Banken, Fintech-Unternehmen und staatliche Stellen künftig mit verstärkt koordinierten internationalen Angriffen rechnen müssen. Besonders Mobile-Banking-Kanäle stehen dabei im Fokus der Täter.

Gleichzeitig wächst der Druck durch Regulierungsbehörden, die höhere Sicherheitsstandards im Bereich mobiler Betrugsprävention einfordern. Klassische Verfahren wie SMS-Codes oder einfache biometrische Prüfungen reichen nach Einschätzung der Forscher nicht mehr aus, um solche Angriffe zuverlässig abzuwehren.

Der Vorfall unterstreicht die Notwendigkeit, mobile Sicherheitsarchitekturen weiterzuentwickeln. Im Mittelpunkt steht dabei der Schutz sensibler Transaktionen über mehrere Ebenen hinweg, um sowohl Geräte als auch Identitäten besser abzusichern und komplexe Betrugsketten frühzeitig zu unterbrechen.