Nach dem gemeinsamen Militärschlag von USA und Israel gegen Iran am 28. Februar 2026 eskaliert auch die Cyberfront.

Seit dem Start der gemeinsamen US-israelischen Militäroffensive, in den USA als „Operation Epic Fury“ und in Israel als „Operation Roaring Lion“ bezeichnet, haben sich die Cyberangriffe auf israelische und westliche Ziele deutlich intensiviert. Das dokumentiert das Sicherheitsforschungsteam Unit 42 von Palo Alto Networks in einem aktuellen Lagebericht.

Irans staatliche Hackergruppen sind kurzfristig geschwächt. Seit dem Morgen des 28. Februars ist die verfügbare Internetkonnektivität des Landes auf zwischen einem und vier Prozent eingebrochen. Unit 42 schreibt dazu: „Der Verlust der Konnektivität und die erhebliche Degradierung der iranischen Führungs- und Kommandostrukturen werden die Fähigkeit staatlich ausgerichteter Bedrohungsakteure, in der Nahphase ausgefeilte Cyberangriffe zu koordinieren und auszuführen, wahrscheinlich behindern.“

Das bedeutet aber nicht, dass Ruhe herrscht. Ganz im Gegenteil.

Bis zu 60 Hacktivistengruppen gleichzeitig aktiv

Außerhalb des Iran agierende pro-iranische und pro-russische Gruppen haben ihre Aktivitäten massiv hochgefahren. Unit 42 schätzt, dass derzeit rund 60 einzelne Hacktivistengruppen aktiv sind, darunter auch pro-russische Kollektive. Am 28. Februar wurde ein sogenannter „Electronic Operations Room“ gegründet, der als Koordinationspunkt für mehrere dieser Gruppen fungiert.

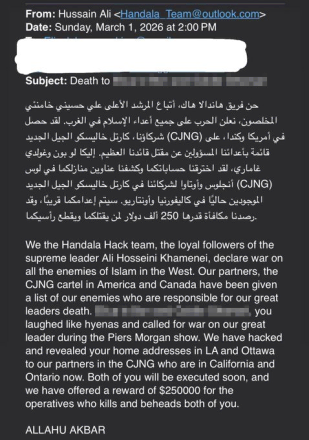

Zu den aktivsten Akteuren zählt Handala Hack, eine Hacktivisten-Persona, die dem iranischen Geheimdienst MOIS zugerechnet wird. Laut Unit 42 „verbindet die Persona Datenexfiltration mit Cyberoperationen gegen das israelische Politik- und Verteidigungsestablishment.“ Die Gruppe behauptet, ein israelisches Energieunternehmen und Jordaniens Kraftstoffversorgung kompromittiert zu haben. Handala Hack soll sogar iranisch-amerikanische und iranisch-kanadische Influencer per E-Mail mit dem Tod bedroht und deren Heimatadressen an physische Operatoren weitergegeben haben. Unit 42 wertet das als „eine Eskalation bedrohlicher Cyberaktivitäten gegenüber wahrgenommenen Kritikern des Iran.“

Ebenfalls aktiv ist das FAD Team, das sich auf Wiper-Malware und dauerhafte Datenzerstörung spezialisiert hat. Die Gruppe behauptet laut Unit 42 über ihre öffentlichen Telegram-Kanäle, „unbefugten Zugang zu mehreren SCADA- und SPS-Systemen in Israel und anderen Ländern“ erlangt zu haben, also zu industriellen Steuerungsanlagen, wie sie etwa in Kraftwerken oder Wasserwerken eingesetzt werden. Ob diese Behauptungen der Realität entsprechen, ist nicht abschließend verifiziert.

Angriffe auf arabische Nachbarstaaten und westliche Ziele

Interessant ist die geografische Streuung der Angriffe. Nicht nur israelische Ziele stehen im Visier. Die Gruppe DieNet beansprucht DDoS-Attacken auf Flughäfen in Bahrain und Schardscha sowie auf jordanische und saudische Banken. Das Kollektiv 313 Team soll Webseiten des kuwaitischen Verteidigungsministeriums und der Streitkräfte angegriffen haben. Sylhet Gang behauptet, Systeme des saudi-arabischen Innenministeriums ins Visier genommen zu haben.

Pro-russische Gruppen mischen ebenfalls mit. NoName057(16) hat nach eigenen Angaben israelische Kommunal-, Telekommunikations- und Verteidigungsziele attackiert. Erst im vergangenen Jahr hatten die Mitglieder eine Behörde in Sachsen-Anhalt und weitere Ziele lahmgelegt.

Die Gruppe „Russian Legion“ behauptet gar, Zugang zum israelischen Raketenabwehrsystem Iron Dome erlangt zu haben und dort „Radaranlagen zu kontrollieren, Ziele abzufangen und in Echtzeit zu überwachen.“ Das ist allerdings eine Aussage, die mit erheblicher Skepsis zu betrachten ist, zumal Hacktivistengruppen ihre Erfolge regelmäßig übertreiben.

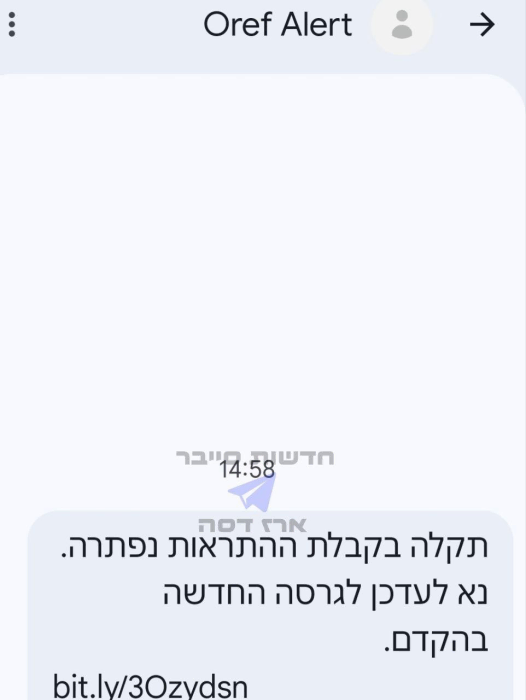

Phishing mit gefälschter Warn-App

Parallel zu den lautstarken DDoS-Kampagnen läuft eine gezieltere Angriffswelle. Unit 42 hat eine Phishing-Kampagne identifiziert, die eine gefälschte Version der israelischen Notfall-App „RedAlert“ einsetzt. Die Kampagne nutze „ein legitim aussehendes Android-Paket, um mobile Überwachungs- und Datenexfiltrations-Malware auszuliefern“, so Unit 42. Die manipulierte App wird per SMS verbreitet. Nutzer, die auf den Link klicken und die APK-Datei installieren, geben Angreifern damit Zugriff auf ihr Gerät.

Cyberkriminelle nutzen die Lage aus

Auch klassische Kriminelle wittern ihre Chance. In den Vereinigten Arabischen Emiraten kursiert offenbar ein Vishing-Betrug, bei dem Täter als Mitarbeiter des Innenministeriums auftreten und unter dem Vorwand einer Sicherheitswarnung die nationale Identifikationsnummer ihrer Opfer erfragen. Die Ransomware-Gruppe Tarnished Scorpius, auch bekannt als INC Ransomware, hat zudem ein israelisches Industrieunternehmen auf ihrer Leak-Seite gelistet und dabei das Firmenlogo durch ein Hakenkreuz ersetzt.

Was Unternehmen jetzt tun sollten

Unit 42 empfiehlt Unternehmen, jetzt konkrete Schutzmaßnahmen zu ergreifen. Dazu gehört das Vorhalten offline gesicherter Datenkopien, die nicht über das Netzwerk erreichbar sind, sowie die schnelle Einspielung von Sicherheitspatches für alle internetexponierten Systeme. Mitarbeiter sollten gezielt über Phishing und Social Engineering aufgeklärt werden.

Firmen ohne Geschäftsbeziehungen in bestimmten Hochrisikoregionen können darüber nachdenken, den Datenverkehr aus diesen Regionen auf IP-Ebene zu sperren. Wichtig ist auch ein klarer Kommunikationsplan für den Fall behaupteter Datenlecks, denn, so Unit 42: „Bedrohungsakteure könnten Behauptungen nutzen, selbst wenn sie unwahr sind, um Opfer bloßzustellen oder zu belästigen oder um politische Narrative zu verbreiten.“

Die Situation entwickelt sich schnell. Unit 42 warnt, dass staatlich gesteuerte iranische Cybereinheiten, die das Team unter dem Sammelbegriff „Serpens“ verfolgt, „ihre Aktivitäten in den kommenden Wochen steigern oder eskalieren könnten.“ Der Lagebericht wird fortlaufend aktualisiert.