Apple-Geräte gelten als vergleichsweise sicher. Doch sind sie wirklich sicherer als Windows oder wiegen sich Nutzer nur in falscher Sicherheit?

Dieser Beitrag analysiert die Bedrohungslage für Apple im Vergleich zu Windows und Android, beleuchtet aktuelle Zahlen und Studien, fasst Analysten-Meinungen zusammen und gibt konkrete Empfehlungen für Unternehmen und anspruchsvolle Anwender.

Aktuelle Bedrohungslage: Apple vs. Windows vs. Android

Die Betriebssystem-Landschaft ist so vielfältig wie die Bedrohungen, die auf sie lauern. Windows und Android bleiben die am stärksten von klassischer Malware betroffenen Plattformen. Nicht weil sie unsicherer wären, sondern weil sie den größten Marktanteil besitzen und damit die höchste Attraktivität für Angreifer bieten, die ihre schädliche Software möglichst weit verbreiten wollen.

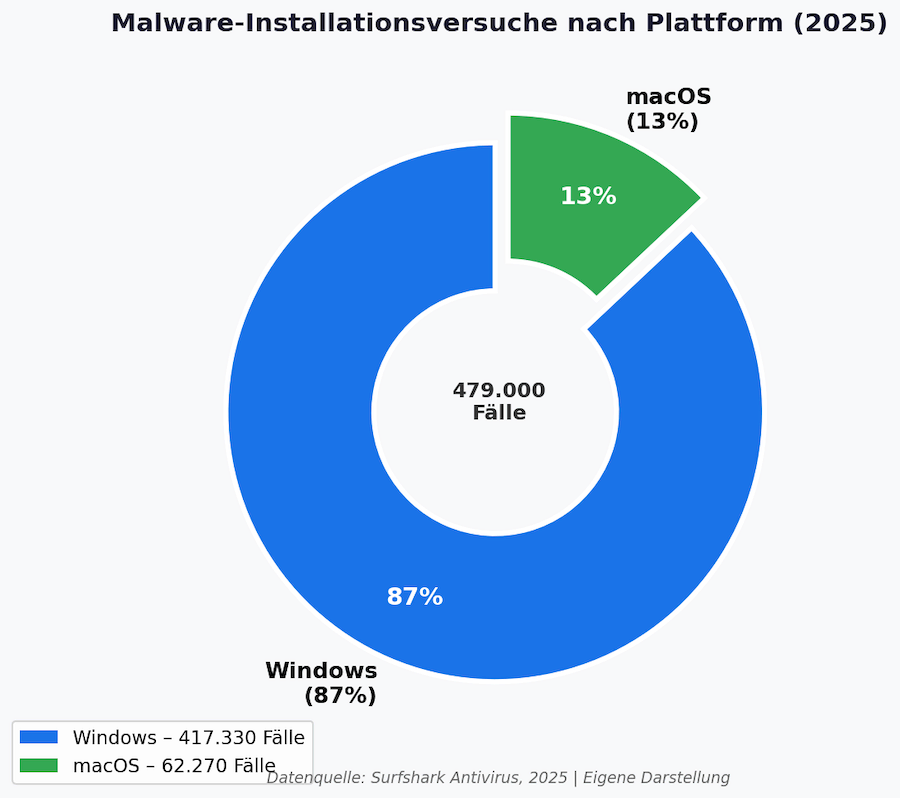

Eine Auswertung von Surfshark Antivirus für das Jahr 2025 zeigt: Von 479.000 erfassten Malware-Installationsversuchen entfielen 87 Prozent auf Windows-Rechner, während macOS lediglich 13 Prozent ausmachte. Diese Zahlen bedeuten jedoch nicht, dass Apple-Nutzer sorglos sein können. iOS gilt dank seiner geschlossenen Plattform, dem strengen App-Review-Prozess und einem restriktiven Rechtemodell als noch robuster als macOS, ist aber keineswegs unangreifbar.

Brisant ist eine Verschiebung in der Angreiferstrategie: Hochwertige Ziele, etwa Regierungen, Journalisten und Aktivisten, werden zunehmend mit professioneller Spyware wie Predator attackiert, die speziell iOS und Android ins Visier nimmt. Hier zählen nicht mehr Masseninfektionen, sondern die präzise Kompromittierung einzelner, besonders wertvoller Geräte.

Warum Apple trotzdem sicherer erscheint

Der niedrigere Malware-Anteil bei macOS (13 %) ist nicht allein auf technische Überlegenheit zurückzuführen. Marktanteilseffekte spielen eine wichtige Rolle: Mit einem globalen Desktop-Marktanteil von ca. 15–20 % ist macOS für Massenangriffe weniger lukrativ. Dennoch zeigen Bedrohungen wie XcodeGhost, Silver Sparrow oder die Predator-Spyware, dass das Ökosystem aktiv im Visier von Angreifern steht.

Integrierte Sicherheitsarchitektur von Apple

Apple verfolgt bei macOS und iOS einen mehrschichtigen Sicherheitsansatz, der Hardware-, Betriebssystem- und Anwendungsebene miteinander verzahnt. Das Herzstück bildet eine Reihe von Schutzmechanismen, die bereits im Betriebssystem verankert sind und ohne Zutun des Nutzers arbeiten.

Zentrale Schutzmechanismen im Überblick

- Gatekeeper (macOS): Blockiert nicht signierte oder nicht vertrauenswürdige Anwendungen vor der Ausführung.

- XProtect: Signatur-basierte Erkennung bekannter Malware-Familien, automatisch aktualisiert.

- System Integrity Protection (SIP): Schützt kritische Betriebssystembereiche vor Manipulation auch bei erhöhten Rechten.

- FileVault: Vollständige Festplattenverschlüsselung – Daten im Ruhezustand sind selbst bei physischem Gerätediebstahl geschützt.

- iOS-Sandbox: Jede App läuft isoliert und kann nur stark eingeschränkt auf Systemressourcen oder andere Apps zugreifen.

- Lockdown-Modus (iOS/macOS): Drastische Reduzierung der Angriffsfläche für Hochrisikogruppen.

Durch diese mehrschichtige Architektur sind klassische Viren und breit gestreute Ransomware-Kampagnen auf Apple-Geräten deutlich seltener erfolgreich als auf Windows-Systemen.

Kommerzielle Spyware Predator: Angriff auf iOS-Indikatoren

Die Spyware Predator, entwickelt von der Intellexa-Allianz, markiert einen qualitativen Sprung bei Angriffen auf iOS-Geräte. Eine Analyse von Jamf Threat Labs offenbart, dass Predator in der Lage ist, die seit iOS 14 eingeführten Aufnahme-Indikatoren systematisch zu unterlaufen. Dabei handelt es sich um jene grünen und orangefarbenen Punkte, die Nutzer darüber informieren, wann Kamera oder Mikrofon aktiv sind.

Technische Funktionsweise von Predator

Jamf Threat Labs dokumentiert im Detail, dass Predator in der iOS-Komponente SpringBoard eine zentrale Methode der Klasse „SBSensorActivityDataProvider“ manipuliert. Die Methode handleNewDomainData: sammelt sämtliche Sensoraktivitätsdaten und leitet sie an die Benutzeroberfläche weiter. Durch Objective-C nil messaging werden diese Statusänderungen verworfen, noch bevor sie als Indikatorpunkte auf dem Bildschirm erscheinen können. Kamera- und Mikrofonzugriffe bleiben für Nutzer vollständig unsichtbar.

Die Architektur von Predator ist modular aufgebaut. Ein VoIP-Aufnahme-Modul kann Audio von Internet-Telefonaten abgreifen, während ein anderes Modul für die Steuerung der Kameraaktivitäten zuständig ist. Jamf betont, dass legitime Apps diese Indikatoren gemäß Apple-Design nicht unterdrücken können.

Predator weltweit im Einsatz: Ziele, Taktiken und Infrastruktur

Recherchen von Menschenrechtsorganisationen und internationalen Medien zeigen ein erschreckendes Bild: Predator wird weltweit vor allem gegen Journalistinnen, Menschenrechtsanwälte, Aktivistinnen und politische Opponenten eingesetzt. Amnesty International berichtet von mindestens 50 angegriffenen Konten, die 27 Personen und 23 Institutionen zuzuordnen sind, allein zwischen Februar und Juni 2023.

Das Aladdin-System: Zero-Click-Infektion

Enthüllte Dokumente, die als „Intellexa Leaks“ bekannt wurden, belegen, dass Intellexa trotz US-Sanktionen weiterhin aktiv ist. Besonders perfide: Die Spyware gelangt über manipulierte Werbeanzeigen (das sogenannte „Aladdin-System“) auf Endgeräte, ohne jede Interaktion des Anwenders. Diese Zero-Click-Infektion macht herkömmliche Schutzmaßnahmen wie „nicht auf Links klicken“ weitgehend wirkungslos.

Einmal installiert, kann Predator Mikrofon und Kamera aus der Ferne aktivieren, verschlüsselte Messenger-Kommunikation (WhatsApp, Signal, Telegram) mitlesen sowie Standortdaten, Kontakte, Fotos, Videos und Systemkonfigurationsdaten abgreifen. Amnesty International fordert ein vollständiges Verbot hochgradig invasiver Spyware wie Predator.

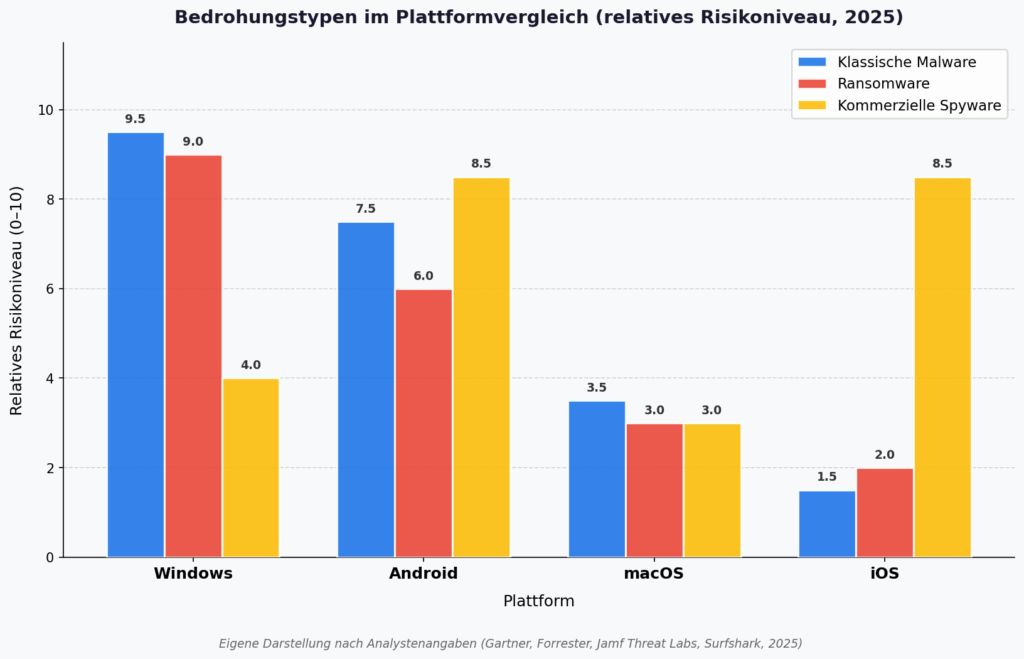

Malware-, Ransomware- und Spyware-Risiko im Plattformvergleich

Grundsätzlich muss man die Bedrohungslage nach drei Kategorien unterscheiden: klassische Malware, Ransomware und gezielte Spyware. Während Windows weiterhin die meisten breit gestreuten Malware- und Ransomware-Kampagnen verzeichnet, verschieben sich hochspezialisierte Angriffe zunehmend auf mobile Plattformen wie iOS und Android.

Sicherheitsprofil nach Plattform (2025)

| Aspekt | Windows | Android | macOS | iOS |

| Marktanteil | Höchster Desktop-Anteil | Führende Mobile-Plattform | Geringer als Windows | Zweitgrößte Mobile-Plattform |

| Malware-Fälle (2025) | Sehr hoch (≈417k) | Hoch, v.a. App-Malware | Niedriger (≈62k) | Gering, v.a. Exploits |

| Ransomware-Risiko | Sehr hoch | Hoch | Mittel | Niedrig, gezielte Angriffe |

| Kommerzielle Spyware | Behörden/Regierungen | Stark im Fokus (Pegasus, Predator) | Vereinzelt, Browser/Apps | Stark im Fokus (Predator, Pegasus) |

| Patch-Politik | Heterogen, oft verzögert | Fragmentiert je Hersteller | Zentral, regelmäßig | Zentral und schnell |

| Schutzfunktionen | Defender, SmartScreen, BitLocker | Play Protect, Sandboxing | Gatekeeper, XProtect, SIP, FileVault | Sandboxing, Code Signing, Lockdown-Modus |

Diese Gegenüberstellung macht deutlich: Apple liegt bei Standard-Malware und Ransomware klar im Vorteil, ist jedoch – insbesondere mit iOS – ein attraktives Ziel für hochgradig invasive Spyware-Kampagnen.

Einschätzungen von Analysten (Gartner, Forrester & Co.)

Gartner – Magic Quadrant for Endpoint Protection Platforms 2025

Gartner beschreibt im Kontext von Endpoint Protection Platforms (EPP) und Endpoint Detection and Response (EDR), dass Unternehmen zunehmend plattformübergreifende Lösungen benötigen, die Windows, macOS, iOS und Android gleichermaßen abdecken. Die Analysten betonen, dass Apple-Geräte zwar geringere Malware-Volumina aufweisen, Unternehmen aber dennoch zusätzliche EDR-Lösungen für Telemetrie, Incident Response und Compliance einführen sollten, da die Bedrohung durch gezielte Angriffe zunimmt.

Forrester – Wave-Bericht zu Endpoint Security 2025

Forrester weist darauf hin, dass Sicherheitsverantwortliche Apple-Plattformen in ihre Zero-Trust-Architekturen integrieren müssen: Policy-Enforcement, Threat Detection und Device Posture Assessment. Forrester empfiehlt explizit die Implementierung von Mobile Threat Defense (MTD)-Lösungen für iOS-Geräte in Unternehmen.

Deutschsprachiger Raum: BARC und BSI

Im deutschsprachigen Raum betonen Analysten wie BARC sowie das BSI die Notwendigkeit, Endpunkte in Data-Governance- und Security-Konzepte einzubetten. Verschlüsselung, Zugriffskontrollen, Monitoring und einheitliche Richtlinien müssen plattformunabhängig umgesetzt werden.

Praktische Empfehlungen für Unternehmen und Power-User

EDR-Lösungen für Apple-Geräte

Unternehmen sollten Apple-Geräte in ein umfassendes Endpoint-Sicherheitskonzept einbinden. Anbieter wie Jamf, CrowdStrike, SentinelOne oder Microsoft Defender for Endpoint bieten Lösungen, die das Apple Endpoint Security Framework nutzen und Telemetrie direkt auf macOS-Geräten erfassen.

Patch- und Update-Management

Ein konsequentes Patch-Management für iOS, iPadOS und macOS ist unverzichtbar. Besonders wichtig ist dabei die zeitnahe Installation von Rapid Security Responses, mit denen Apple kritische Sicherheitslücken schließt, ohne ein vollständiges Betriebssystem-Update abzuwarten.

Härtung nach Branchenstandards

Unternehmen sollten ihre Konfiguration nach anerkannten Benchmarks des Center for Internet Security (CIS), des NIST oder der BSI-mSCP härten. Apple Business Manager und Apple School Manager bieten in Kombination mit Jamf Pro oder Microsoft Intune ein Höchstmaß an zentraler Kontrolle.

Schutz vor Zero-Click-Angriffen

URL-Filter, DNS-Security (z.B. Cisco Umbrella, Cloudflare Gateway, Zscaler Internet Access) und Netzwerksegmentierung reduzieren das Risiko. Besonders gefährdete Gruppen sollten den Lockdown-Modus aktivieren und ggf. spezialisierte Sicherheitsdienste wie das Amnesty International Security Lab konsultieren.

Stärken und Schwächen: Apple vs. Windows vs. Android

| Kriterium | Windows | Android | Apple (macOS/iOS) |

| Verbreitung | Sehr hoch (Desktop) | Dominiert Smartphone-Markt | Stark, aber geringer als Windows/Android |

| Klassische Malware | Höchste Fallzahlen | Hoch, v.a. App-Malware | Deutlich weniger Malware-Samples |

| Ransomware-Kampagnen | Primäres Ziel | Zunehmend betroffen | Bisher selten Ziel breiter Kampagnen |

| Kommerzielle Spyware | Relevante Plattform | Stark im Fokus | Sehr attraktiv für High-Value-Ziele |

| Update-Fragmentierung | Hoch (Legacy-Systeme) | Sehr hoch (Hersteller/Carrier) | Gering (zentrale Updates) |

| Integrierte Security | Defender, SmartScreen, BitLocker | Play Protect, Sandboxing, Verified Boot | Gatekeeper, XProtect, SIP, FileVault, Lockdown-Modus |

| EDR-Ökosystem | Sehr breit | Breites Mobile-Ökosystem | Wachsende Apple-spezifische EDR-Lösungen |

| Zero-Trust-Fähigkeit | Mittel (Zusatztools nötig) | Eingeschränkt | Hoch (mit MDM + EDR) |

Sie möchten Ihr Unternehmen umfassend gegen moderne Bedrohungen absichern? Abonnieren Sie unseren Newsletter und erhalten Sie regelmäßig aktuelle Sicherheitsanalysen und -bedrohungen direkt in Ihr Postfach.

FAQ

Sind Apple-Geräte sicherer als Windows-PCs?

Ja, in Bezug auf die Anzahl klassischer Malware- und Ransomware-Fälle sind Apple-Geräte derzeit im Vorteil. Das liegt an der geschlossenen Systemarchitektur, den integrierten Schutzmechanismen und dem geringeren Marktanteil, der Massenangriffe weniger attraktiv macht. Allerdings sind sie keineswegs immun gegen gezielte Angriffe durch professionelle Spyware.

Kann ich mein iPhone vor Spyware wie Predator schützen?

Das Risiko lässt sich reduzieren, aber nicht vollständig ausschalten. Die wirksamsten Maßnahmen sind regelmäßige Updates, der Verzicht auf Jailbreaks und die Nutzung von Apples Lockdown-Modus für besonders gefährdete Nutzer. Für Hochrisikogruppen empfiehlt sich die Konsultation spezialisierter Sicherheitsdienste.

Brauche ich auf dem Mac zusätzlich zu den Apple-Bordmitteln eine EDR-Lösung?

Für Privatanwender reichen die integrierten Schutzfunktionen in der Regel aus. In Unternehmensumgebungen empfehlen Analysten jedoch zusätzliche EDR-Lösungen für Telemetrie, Bedrohungserkennung und Compliance.

Warum greifen Angreifer trotz höherer Sicherheit Apple an?

Weil Apple-Geräte überproportional häufig von wertvollen Zielen genutzt werden: Führungskräfte, Journalisten, Aktivisten, Regierungsmitarbeiter. Für Angreifer, die gezielt an bestimmte Informationen wollen, lohnt sich die Investition in teure Zero-Day-Exploits und kommerzielle Spyware.

Welche Rolle spielen Updates bei der Sicherheit?

Eine entscheidende Rolle. Zeitnahe Updates schließen bekannte Sicherheitslücken und machen Exploit-Ketten für Spyware wie Predator wirkungslos. Die meisten erfolgreichen Angriffe nutzen Schwachstellen, für die bereits Patches verfügbar waren.

Ist mein iPhone vor Spyware sicher, wenn ich keine verdächtigen Links öffne?

Nicht unbedingt. Moderne Spyware wie Predator nutzt Zero-Click-Exploits ohne jede Nutzerinteraktion. Manipulierte Werbeanzeigen reichen aus, um ein Gerät zu kompromittieren. Der Lockdown-Modus von Apple bietet zusätzlichen Schutz.

Welche Antivirus-App ist für das iPhone am besten?

Auf dem iPhone sind klassische Antivirus-Apps aufgrund der Sandbox-Architektur begrenzt wirksam. Sinnvoller sind Mobile Threat Defense (MTD)-Lösungen von Anbietern wie Lookout, Zimperium oder VMware Workspace ONE.