Rund ein Jahr, nachdem die Europäische Datenschutz-Grundverordnung endgültig in Kraft getreten ist, bleibt der Schutz persönlicher Daten im Berufsalltag eine große Herausforderung. Wie Unternehmen, Einrichtungen und Behörden Informationen einfach und sicher austauschen können, zeigt der deutsche Software-Anbieter Cryptshare mit QUICK.

Die Technologie beseitigt die seit langem bekannte Komplexität beim Passwort- oder Schlüssel-Austausch zur Verschlüsselung von Dateien und E-Mails. Die Funktion wurde zum Patent angemeldet.

Der klassische Ansatz bei der Verschlüsselung von E-Mails und gemeinsam genutzten Dateien besteht darin, ein Paar mathematisch verknüpfter Schlüssel zu verwenden – einen zum Verschlüsseln und einen zum Entschlüsseln. Meist wird dies aufgrund der Art, wie die Schlüssel geteilt werden, Public-Key-Infrastruktur (PKI) genannt. Ein Schlüssel wird öffentlich gehalten, der andere privat. Zwar ist es mit dieser Methode möglich, ein hohes Maß an Sicherheit zu erreichen, sie ist aber mit Komplexität und hohen Verwaltungskosten verbunden. Gründe, die zur nach wie vor vergleichsweise geringen Nutzung beitragen.

Verschlüsselung ohne PKI: Kommunikationsvorgänge vereinfachen

Hier setzt die QUICK Technology („Quick Use Integrated Cryptshare Key“) an, die den Austausch von Einmalpasswörtern oder die Verwendung von statischen Schlüsselpaaren, die zudem oft zum Sicherheitsproblem werden, überflüssig macht. In Verbindung mit Cryptshare bietet sie die Möglichkeit, S/MIME- und PGP-, aber auch MFT-, FTP- und SFTP-Systeme zu ersetzen.

Sie verwendet eine Zwei-Faktor-Authentifizierung zur Identifikation des richtigen Empfängers. Aus einer individuellen Information für Sender und Empfänger unter Verwendung eines gemeinsamen Schlüssels wird pro Kommunikationsvorgang ein Einmalschlüssel erzeugt. Während des ersten Transfers werden für die zwei Teilnehmer diese individuelle Information sowie der gemeinsame Schlüssel erzeugt, mit deren Hilfe für alle zukünftigen Transfers automatisch individuelle Einmalschlüssel (symmetrische Verschlüsselung) generiert werden. Nach der ersten Nutzung ist jeder weitere Transfer durch eine permanente sichere Verbindung geschützt. Die Empfängerseite kann jedes Passwort automatisch ableiten, ohne es mit dem Absender austauschen zu müssen.

Dazu haben sich die Entwickler des Software-Anbieters ausgiebig mit Token-Security beschäftigt. Ein Token wird lokal auf dem Rechner installiert und mit einer Information auf dem Server kombiniert. Diese beiden Informationselemente fließen in eine Schlüsselableitungsfunktion ein, um bei jedem Transfer einen neuen Schlüssel zu erstellen. Dadurch befinden sich auf dem Server Schlüssel für alle Sender-Empfänger-Kombinationen, die nur zusammen mit dem lokal auf dem Rechner installierten Token verwendet werden können. Nach nur wenigen Klicks einsatzbereit, wird QUICK für die einzelnen Benutzer schnell unsichtbar.

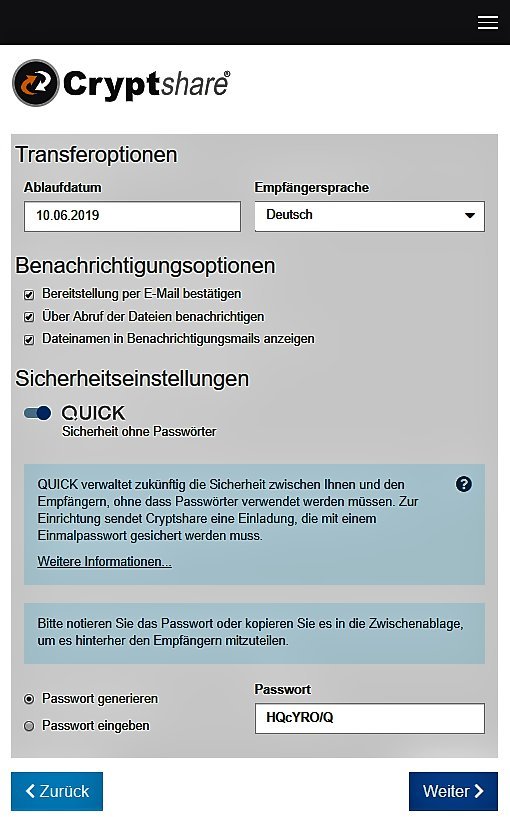

Im ersten Schritt aktiviert der Absender QUICK und bietet dem Empfänger eine permanent sichere Verbindung an.

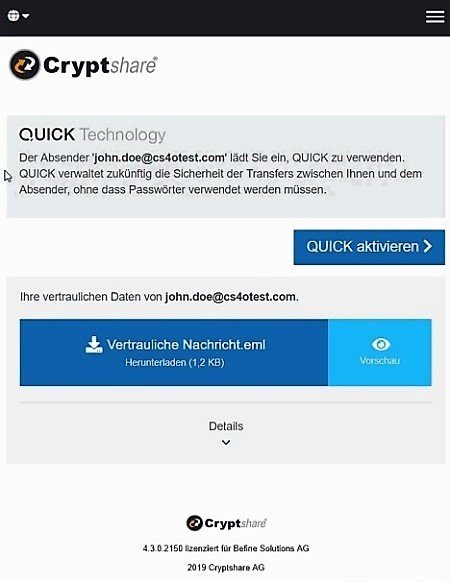

Der Empfänger kann dieses Angebot des Absenders, QUICK für eine permanent sichere Verbindung („QUICK Connection“) zu nutzen, auf der Download-Seite sehen und akzeptieren.

Nun haben sowohl Absender als auch Empfänger QUICK aktiviert und benötigen keinen Passwortaustausch mehr, um sich sichere E-Mails oder Dateien zu senden.

Im Gegensatz zu den seit langem bekannten, aber längst noch immer nicht hinreichend verbreiteten PKI-Lösungen müssen das Unternehmen des Absenders und das des Empfängers keine Zertifikate kaufen, verwalten und erneuern, keine Keystores anlegen oder Vereinbarungen zum Schlüsselaustausch aushandeln.

Der andere (Transport-)Weg

Mit Cryptshare wird ein anderer (Transport-)Weg gewählt. Die Daten, auch die E-Mail-Nachricht selbst, werden verschlüsselt auf den unternehmenseigenen Server hochgeladen und dort abgelegt. Der Empfänger wird über die Bereitstellung seiner Nachricht informiert und erhält (bislang) separat ein (einmaliges) Passwort. Das kann beispielsweise über einen zweiten Kommunikationskanal wie Telefon, per SMS oder persönlich stattfinden. Damit kann er die Daten direkt und verschlüsselt von diesem Server herunterladen, Nachricht plus Anhänge werden auf Wunsch im Browser oder im eigenen E-Mail-Client dargestellt und können dort abgelegt werden. Durch eine Integration in das persönliche E-Mail-System können Anwender die Lösung auch direkt in ihrer gewohnten Arbeitsumgebung für den Versand oder Empfang nutzen.

Anders als bei S/MIME und PGP ist hier nur der Server des Unternehmens im Spiel, in dessen Rechenzentrum der Inhalt der versendeten Nachricht temporär abliegt – die Anzahl möglicher Angriffspunkte für Cyberkriminelle und Wirtschaftsspione sinkt. Dank der Neuerung wird die Nutzbarkeit der Security-Lösung enorm gesteigert, und es wird den Anwendern einfacher gemacht, das nötige Maß an Sicherheit in ihrer Kommunikation anzuwenden. Dies geht einher mit dem derzeit einsetzenden Trend, auf Benutzerkonten in der passwortlosen Kommunikation zu verzichten.

Die vertrauliche Nachricht wird von E-Mail-Client zu E-Mail-Client übertragen, auch ohne dass ein E-Mail-Provider mit den sensiblen Informationen in Berührung kommt. Zudem entfallen auf diesem Wege die Größenlimitierungen für Dateianhänge und alle Versand- sowie Empfangsvorgänge werden vollständig protokolliert. Und schließlich unterstützen Benachrichtigungen, wann E-Mails und Dateien an den beabsichtigten Empfänger zugestellt wurden, Unternehmen bei der Einhaltung von Richtlinien und Compliance-Vorgaben wie der DSGVO.

www.cryptshare.com/de