Im ersten Teil des Artikels hat der Autor Marcel Kisch von IBM verschiedene Risiken und Angriffe auf OT-Netzwerke vorgestellt. Der zweite Teil beschäftigt sich mit Maßnahmen und Empfehlungen, wie sich Unternehmen effektiv gegen Cyber-Angriffe wehren können.

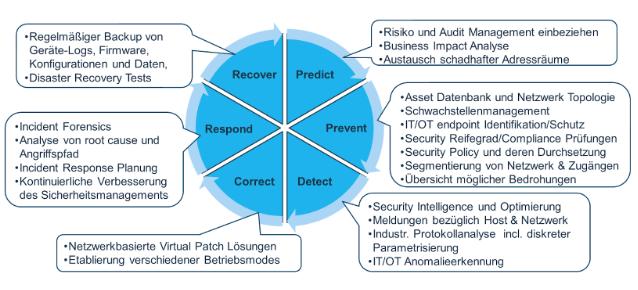

Wenn es um Cyberangriffe, wie die von WannaCry, NotPetya oder Industroyer geht, haben kriminelle Angreifer immer einen gewissen Vorteil gegenüber den angegriffenen Organisationen: Denn sie müssen nur einen einzigen Weg in das System finden, während das Sicherheitsmanagement immer alle potenziellen Einfallstore im Auge haben und schließen muss. Gleichzeitig gilt: Gute Sicherheitsvorkehrungen sind heute durchaus so robust und effektiv, dass sie die erwähnten Angriffe zumindest teilweise erkennen könnten. Unterschieden werden solche Sicherheitsmaßnahmen in der Regel nach ihrem Wirkungszeitpunkt. Dieser reicht von präventiven über detektive und korrektive bis zu responsiven Maßnahmen. Ohne Berücksichtigung aller Optionen bleibt das Sicherheitsmanagement nur eindimensional.

In der Regel sind einzelne Sicherheitslösungen nur für bestimmte Stadien innerhalb des Wirkungsbereichs geeignet. Einige wenige, besonders effektive Lösungen integrieren und automatisieren Sicherheitsmaßnahmen über mehrere dieser Phasen. Es werden allerdings immer auch etablierte Sicherheitsrichtlinien und -prozesse benötigt, damit eingesetzte Technologien effektiv und nachhaltig arbeiten können. Doch klar ist auch: die eine, beste Lösung gibt es nicht.

Mehr Sicherheit für das OT-Netzwerk

In OT-Umgebungen kann jede aktive Sicherheitsmaßnahme als ein erhebliches Risiko für die Verfügbarkeit und Aktualität von Betriebsprozessen betrachtet werden. Jedes Sicherheits-Patching stellt hier zudem eine zusätzliche Herausforderung dar: Denn jeder Patch muss vom Hersteller überprüft und genehmigt werden, um sicherzustellen, dass es keine ungewollten Nebeneffekte auf die Prozesssteuerung gibt. Werden Anlagen und Systeme ohne Hersteller-Freigabe verändert, führt das häufig zu einem Verlust des Supports und der Systemzertifizierung. Dies geschieht nicht ohne Grund, denn es könnten systemrelevante Funktionen betroffen sein. Es gibt jedoch andere Wege, um OT-Umgebungen auf Angriffe vorzubereiten. Statt etablierte IT-Sicherheitsverfahren eins zu eins auf OT-Umgebungen zu übertragen, sollten sogenannte kompensierende Sicherheitsmaßnahmen berücksichtigt werden.

Präventive Sicherheitsmaßnahmen

Basierend auf den industriellen Sicherheitsstandards (ISA-99 und IEC 62443) dürften innerhalb des OT-Systems unter anderem nur die nötigsten Anwendungen zur Kommunikation berechtigt sein. Zunächst sollte das Netzwerk deshalb in verschiedene Bereiche segmentiert werden. Im besten Fall sind die Sicherheits-Maßnahmen in Anlehnung an eine abgestimmte und regelmäßig aktualisierte IT- und OT-Sicherheitsstrategie auch schon festgelegt worden.

Zudem sollten verschiedene Sicherheitsstufen eingeführt und nur Systeme innerhalb einer bestimmten Sicherheitsstufe miteinander kommunizieren dürfen. Jegliche Kommunikation – insbesondere zwischen IT und OT – sowie der relevante Datenverkehr über die Grenzen einer Stufe hinaus müssen dabei überwacht werden. Für eine fundierte Risikoanalyse sollte zudem ein Archiv über alle IT- und OT-Bestände (Assets) geführt werden, in dem unter anderem auch die Eigentümer, Hersteller, Standorte und Konfigurations-Backup-Daten hinterlegt sind.

Alle bisher dokumentierten großen Angriffe auf Maschinen, wie die von WannaCry, NotPetya und Industroyer, gelangten über die mit der OT verbundenen IT- Infrastrukturen in das Anlagennetzwerk. Bereits schon durch angemessenes Patching der IT-Komponenten hätten Unternehmen den erfolgreichen Attacken von WannaCry und NotPetya Einhalt gebieten können. Dabei ist der Aufwand überschaubar: Relevante Patches können in IT-Netzwerken von einer zentralen Plattform aus gesteuert werden. Bei OT-Beständen ist das jedoch mitunter nicht möglich. Deshalb hat IBM neben einer Lösung für IT- auch eine Patch-Management-Version für OT-Systeme entwickelt. Sie wird von ihrem Business-Partner Verve Industrial angeboten. Die Lösung ist praktisch rückwirkungsfrei und kommt ohne Betriebsunterbrechungen oder aktive Komponenten aus.

Sowohl IBM BigFix für IT als auch Verve für OT lassen sich im Übrigen auch in IBMs zentrale Security Intelligence (QRadar SIEM, Security Information and Event-Management) integrieren. In dieser Kombination können beide Lösungen:

- Endpunkte ermitteln, um Assets in ihrem definierten Einsatzbereich zu identifizieren;

- Schwachstellen beseitigen, wenn ein Patch vorliegt;

- anfällige Dienste erkennen und ggf. deaktivieren, bzw. Informationen zur tatsächlichen Bedrohungslage erhalten;

- Berechtigungen für privilegierte Domänenkonten und Dienstkonten so gering wie möglich halten und Administratorenrechte von Standardbenutzerkonten entfernen;

- Methodisch sicherstellen, dass Standardkennwörter industrieller Komponenten geändert werden.

Detektive Sicherheitsmaßnahmen

Normalerweise sind zentrale SIEM-Systeme dafür zuständig, verschiedene sicherheitsrelevante Daten zu erfassen, diese zu analysieren, zu korrelieren und – basierend auf vordefinierten Regeln–- Alarm auszulösen. Es gibt jedoch auch einige Punktlösungen und Netzwerkflussanalysen, die Cybergefahren erkennen können.

Beispielweise können auch IBM BigFix für IT und Verve für OT helfen, Bedrohungen schnell zu erkennen, in dem sie anomales Prozessverhalten registrieren und selbst unbekannte und Zero-Day-Bedrohungen identifizieren. Durch eine Kombination dieser Security-Lösungen wäre WannaCry womöglich einfacher zu identifizieren gewesen: Sie hätten die typischen Aktionen der Ransomware, die die Malware ergreifen muss, um die Daten-Wiederherstellung zu verhindern, wahrscheinlich schneller erkannt und Alarm geschlagen. Das Verhalten von NotPetya war ebenfalls verdächtig, da sich die Malware auffällig seitwärts durch die Netzwerkstruktur bewegte, Schwachstellen ausnutzte und mit nicht vertrauenswürdigen Internetquellen kommunizierte, um Passwörter zu knacken. Normalerweise löst ein derartiges Muster eine sofortige Warnung in jedem Standard-SIEM-System aus.

Auch bei Industroyer hätte das System wahrscheinlich Alarm geschlagen. Der installierte Proxy-Server, der auf Anfragen wartete, wäre womöglich erkannt worden. Jeder Test des Proxy-Servers, bei dem mit einer externen IP kommuniziert worden wäre, wäre verdächtig gewesen. Auch die lokale Kommunikation zwischen dem Malware-Backdoor-Modul und einem unbekannten internen Proxy, der Malware-Befehlsaustausch zwischen dem internen Proxy und der externen Befehls-Instanz sowie die Kommunikation mit einem TOR-Knoten, hätten in einem standardmäßigen SIEM-System eine Warnung ausgelöst. Und sowohl beim NotPetya als auch beim Industroyer-Angriff hätte eine Security-Lösung die Dateiintegrität geprüft und vermutlich Alarm ausgelöst, als Dateien verschoben, gespeichert oder überschrieben wurden.

Korrektive Maßnahmen

Aktuelle Patch-Anwendungen können Angriffe, die auf bereits bekannte Sicherheitslücken abzielen, erkennen und potenziell unterbrechen. In einem üblichen Szenario wären WannaCry und NotPetya vermutlich rechtzeitig identifiziert – wenn auch nicht verhindert – worden. Ein modernes SIEM-System hätte zusätzlich gewarnt, so dass laufende Aktionen gestoppt und weitere Zugriffsversuche verhindert worden wären. So ist die Endpoint-Lösung von IBM und Verve beispielsweise fähig, Systemänderungen nahezu in Echtzeit zu erkennen und das System manuell in den ursprünglichen Zustand zurück zu versetzen. Korrektive Maßnahmen werden in OT-Netzwerken nur dann eingesetzt, wenn der Sicherheitsprozess garantiert funktioniert – andernfalls ist das Risiko ungewünschter Nebeneffekte (z.B. Prozessunterbrechungen) zu groß.

Incident Response: schnelle Reaktion auf Sicherheitsvorfälle

Incident Response zielt darauf ab, auf einen Vorfall möglichst schnell zu reagieren. Kann ein Schadcode nicht zeitnah erkannt werden, muss die Analyse ggf. nachträglich erfolgen. Das Potential, Angriffe nachträglich zu identifizieren, ihren Angriffsweg und -Zeitpunkt nachzuverfolgen und potenziell gefährdete Systeme zu verorten sowie eine schnelle Rückkehr in den Regelbetrieb aufzunehmen, trägt hier wesentlich zur Reduzierung von Kosten eines Angriffs bei.Insbesondere bei gezielten Angriffen kann die forensische Analyse die erste, letzte und einzige Möglichkeit sein, einen Sicherheitsverstoß überhaupt zu identifizieren.

Endpunkt-Lösungen schließlich unterstützen eine ganze Reihe von Response-Maßnahmen: Von der Geräte- und Dateiquarantäne (WannaCry, NotPetya) bis hin zum kompletten Prozessabbruch (im Fall von Industroyer). Aber auch hier gilt: Es sollten Reaktionspläne in der Schublade liegen, die regelmäßig überprüft werden. Die Verantwortlichen sollten damit umgehen können und in der Lage sein, schnell auf Zwischenfälle zu reagieren.

Die letzte mögliche Maßnahme: Wiederherstellung

Protokolle, Konfigurationen, Firmware und Daten sollten in jedem Fall gesichert werden. Das Backup sollte archiviert und die Mitarbeiter jederzeit in der Lage sein, Wiederherstellungsprozesse durchzuführen.

Bild: Die Grafik fasst die Wirkungsphasen von Sicherheitsmaßnahmen zum besseren Schutz industrieller Infrastrukturen vor Bedrohungen zusammen.

Für WannaCry und NotPetya gab und gibt es nur begrenzte Möglichkeiten, die Infektion und deren Verbreitung in OT-Umgebungen zu verhindern. Jedoch hätten Kommunikationsversuche des Schadcodes, egal wie selten sie auch waren, potenziell entdeckt werden können. Erst recht, wenn ein SIEM-System vorhanden gewesen und entsprechend gewartet worden wäre.

Bei Industroyer ist der Infektionspfad bis heute nicht geklärt. Allerdings hätte die Anzahl der Schritte nachvollzogen werden können, die notwendig sind, um den Schadcode in den Controller zu schleusen. Das wäre dann zwar keine präventive Aktion mehr gewesen, aber immerhin wären dadurch die Anzeichen für ein Eindringen in das System von außen früher erkannt worden, um schneller reagieren zu können.

Fazit:

Natürlich sind nicht alle Angriffe immer vermeidbar, insbesondere wenn sie sehr intelligent und ausgeklügelt durchgeführt werden. Allerdings gibt es in jedem Fall Alarmzeichen, mit denen Cyberattacken schneller erkannt und auch gestoppt werden können. Dazu müssen jedoch rechtzeitig entsprechende Sicherheitsmaßnahmen, zu denen auch automatische OT-Systemupdates und der Einsatz von SIEM-Systemen gehören, getroffen werden.

Marcel Kisch, Weltweiter Leiter IBM Security Manufacturing IoT (Industrie 4.0)

www.ibm.com/security