Kein Mbit fließt, ohne dass erneut eine Sicherheitslücke in den Schlagzeilen ist. Von dieser Problematik sind private User genauso betroffen wie Unternehmen jeder beliebigen Branche: Ob nun Einzelhändler, Arztpraxen, Industrieunternehmen, Agenturen oder MSP.

Wenn es denn einmal soweit ist, ist der Schaden groß und meist nicht wieder rückgängig zu machen. Leergeräumte Konten, Lösegeld-Erpressungen und verlorene Unternehmens- oder Kundendaten sind dabei nur einige der Konsequenzen. Nicht selten kommt es vor, dass Sicherheitslücken Unternehmen in den Ruin treiben.

Wie kam es zu dieser Entwicklung und wie können sich User davor schützen – sowohl beruflich als auch privat?

Das Angebot war noch nie größer: Von Streaming-Diensten bis hin zu etlichen Social Media-Accounts, Bankkonten oder Software. Alle Dienste laufen online ab und benötigen ein Passwort. Schnell mal bei Amazon oder einem sonstigen Online Shop einen Account erstellt, schon lässt es sich fröhlich vor sich hin shoppen. Spotify gehört mittlerweile ebenso zu unserem Alltag wie auch Netflix und Co. Auch Unternehmen haben etliche Online-Tools im Repertoire: Dropbox, Google Docs und SaaS-Angebote – die Art, wie Menschen arbeiten, hat sich verändert. Aber hat sich auch das Bewusstsein für die lauernden Gefahren mitverändert?

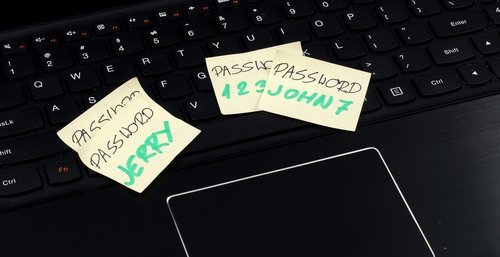

Die meisten User verwenden identische Passwörter für verschiedene Accounts. Und auch bei den Sicherheitsfragen zeigen sie sich wenig kreativ. Denn schließlich kann man sich den Mädchennamen seiner Mutter besser merken als die Antwort auf die Frage „Wo war dein letzter Urlaub?“ Dieses Vorgehen ist natürlich niemandem vorzuwerfen, denn schließlich kann sich niemand so viele Passwörter merken.

Doch welche Konsequenzen das Ganze haben kann, zeigt ein populäres Beispiel: Die neuesten Erkenntnisse zur Yahoo-Sicherheitslücke von 2013 zeigen, dass der Datenklau noch immer Auswirkungen unbestimmten Ausmaßes hat. Das Unternehmen gab vor kurzem bekannt, dass dreimal so viele Nutzerkonten – ursprünglich war von einer Milliarde betroffenen Konten die Rede – kompromittiert seien. Vom Datenklau betroffen waren Namen, Geburtsdaten, E-Mail-Adressen und Telefonnummern. Auch haben die Angreifer sowohl Passwörter als auch die Sicherheitsfragen samt -antworten entwendet.

Schnell wird deutlich: Ist man einmal von solch einem Datendiebstahl betroffen, sind sämtliche Online-Accounts involviert, die mit demselben Passwort geschützt werden. Ein Hacker hat dabei keinerlei Probleme, sämtliche Accounts herauszufischen, die mit dem jeweiligen Passwort abgesichert sind.

Mit einer Lösung für moderne und einfache Identity- und Access-Security kann man sich gegen solche Vorfälle wappnen: Lösungen mit Zwei-Faktor-Authentifizierung sind dabei besonders sicher, da sie von Usern neben einem Master-Passwort einen zusätzlichen Nachweis verlangen (wahlweise mittels App, Fingerabdruck oder Iris-Scan). Mit Single Sign-On müssen sich User nur noch ein einziges Passwort merken, um Zugriff auf die benötigten Applikationen, Webseiten und Cloud-Services zu erlangen. Sie sind als AddOns für Browser wie beispielsweise Mozilla Firefox oder Google Chrome erhältlich und füllen automatisiert die Eingabefelder aus, nachdem die Anmeldedaten einmal abgespeichert worden sind.

Wenn User einen Passwort Manager nutzen, reduzieren sie das Risiko, im Falle einer Sicherheitslücke sämtliche Daten und Passwörter zu verlieren.

www.kaseya.com/de