Cyberkriminelle setzen verstärkt auf legitime Cloud-Dienste, um täuschend echte Phishing-Angriffe durchzuführen. Besonders Amazon Simple Email Service gerät dabei ins Visier.

Amazon-SES wird zur missbrauchten Versand-Infrastruktur

Sicherheits-Analysen zeigen eine zunehmende Nutzung von Amazon Simple Email Service (SES) für Phishing- und Business-E-Mail-Compromise-Kampagnen. Der Dienst ist eigentlich für automatisierte E-Mails wie Passwort-Zurücksetzungen, Status-Mitteilungen oder Marketing-Kommunikation vorgesehen.

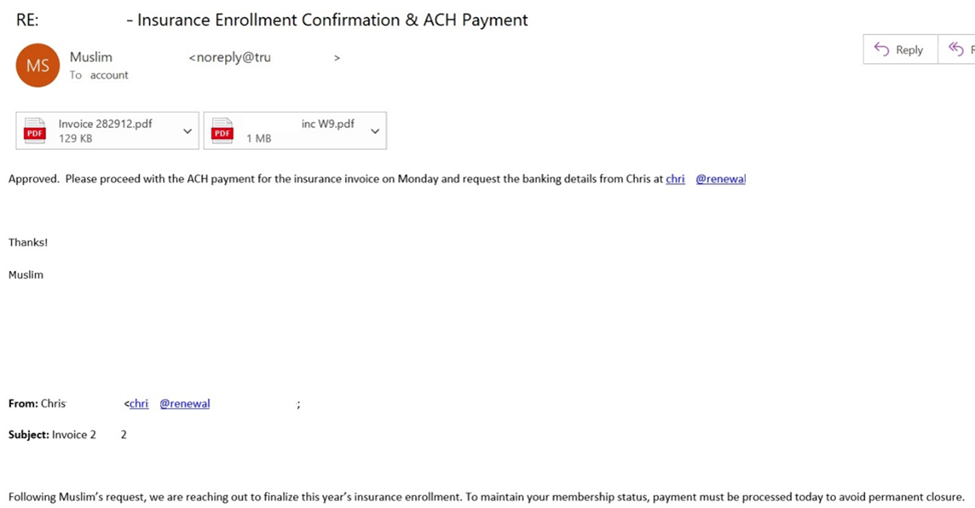

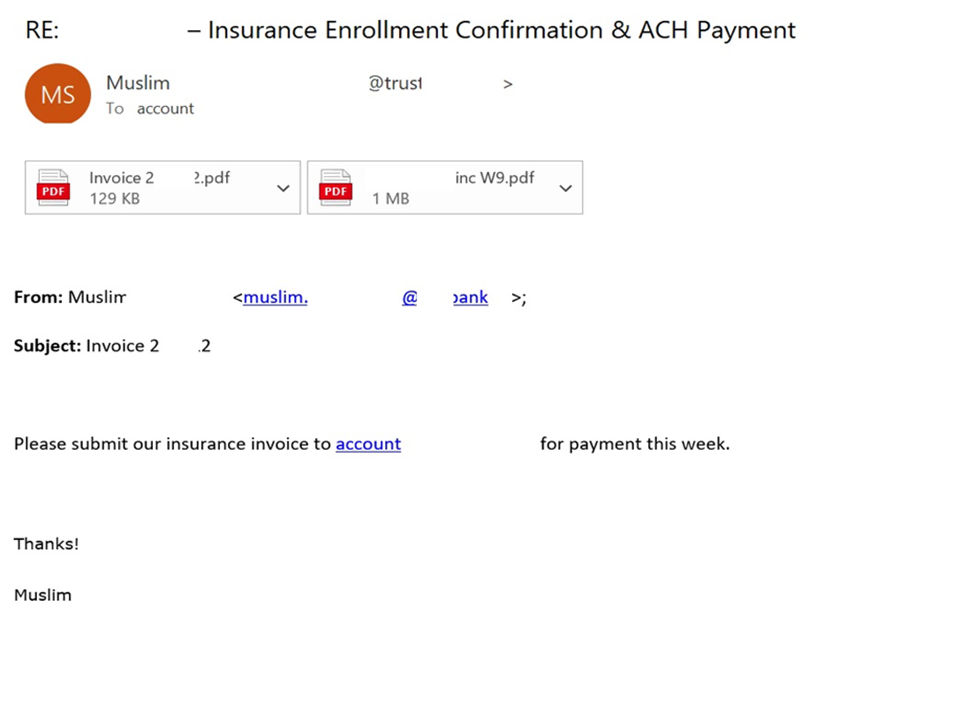

Angreifer nutzen diese legitime Infrastruktur, um gefälschte Nachrichten zu verschicken, die reale Geschäfts-Kommunikation nachahmen. Besonders häufig sind Finanz-Abteilungen betroffen, die per E-Mail zu angeblich dringenden Zahlungen oder Änderungen von Bank-Daten gedrängt werden.

Angriff über geleakte AWS-Zugangsdaten

Die Angriffe basieren laut Analyse auf kompromittierten AWS-Zugangsdaten. Dabei spielen insbesondere Identity-and-Access-Management-Schlüssel eine Rolle, die durch Daten-Leaks, Fehlkonfigurationen oder öffentlich zugängliche Repositories verfügbar wurden.

Automatisierte Tools durchsuchen diese Quellen nach funktionierenden Schlüsseln. Sobald ein Zugang erfolgreich ist, können Angreifer Amazon SES direkt nutzen, um große Mengen an Phishing-E-Mails über eine vertrauenswürdige Infrastruktur zu versenden.

Klassische Sicherheitsmechanismen geraten an ihre Grenzen

Da die E-Mails über legitime Amazon-Infrastruktur verschickt werden, stammen sie von vertrauenswürdigen IP-Adressen und tragen häufig die Domain amazonses.com. Dadurch erscheinen sie auf den ersten Blick wie reguläre Unternehmens-Kommunikation.

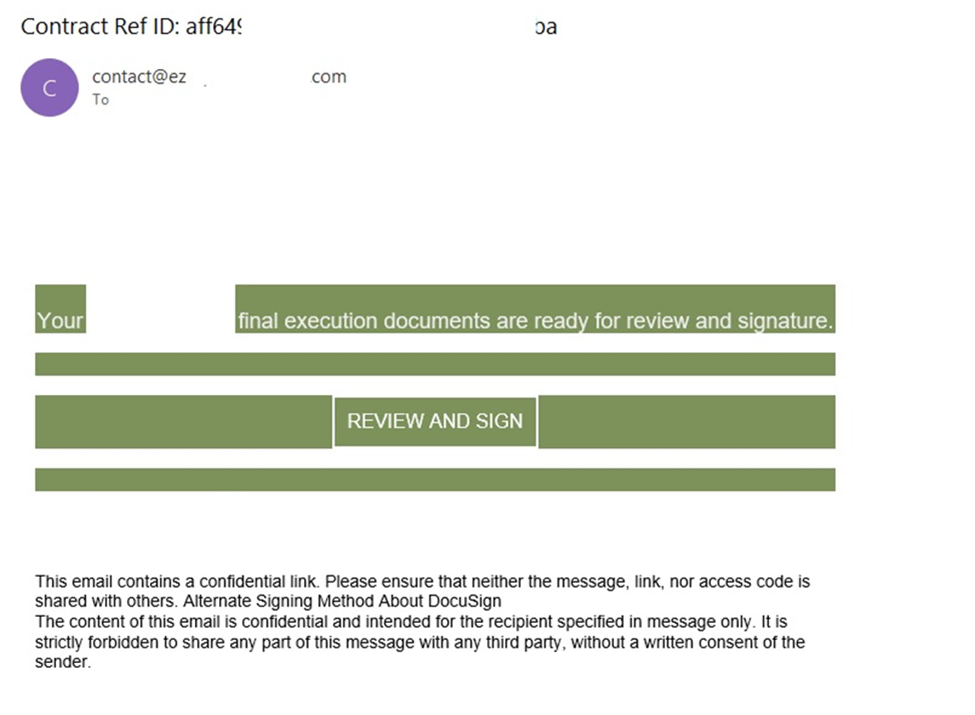

Hinzu kommt, dass Angreifer zunehmend auf klassische Phishing-Links verzichten und stattdessen auf Dokumente und manipulierte Inhalte setzen. Das erschwert die Erkennung durch Sicherheits-Systeme zusätzlich.

Kaspersky-Experte warnt vor Plattform-Missbrauch

Roman Dedenok, Anti-Spam-Experte bei Kaspersky, beschreibt das Vorgehen der Angreifer als typische Entwicklung im Missbrauch vertrauenswürdiger Dienste:

„Wir beobachten immer wieder, dass Angreifer vertrauenswürdige Plattformen missbrauchen, um Phishing-Links über legitime Domains zu verbreiten. So können E-Mail-Filter umgangen und das Vertrauen der Nutzer ausgenutzt werden.“

Er ergänzt, dass der Missbrauch von Amazon SES darüber hinausgeht, da Angreifer Cloud-Zugangsdaten kompromittieren und dadurch direkten Zugriff auf eine vertrauenswürdige Versand-Infrastruktur erhalten.

Schutzmaßnahmen für Unternehmen

Sicherheits-Experten empfehlen ein konsequentes Sicherheits-Konzept für Cloud-Umgebungen. Dazu gehört, dass Zugriffsrechte strikt nach dem Least-Privilege-Prinzip vergeben werden sollten, um unnötige Berechtigungen zu vermeiden. Ebenso sollten statische AWS-Schlüssel möglichst nicht verwendet und stattdessen rollenbasierte Zugriffe bevorzugt werden. Zusätzlich gilt es, Multi-Faktor-Authentifizierung konsequent zu aktivieren und Cloud-Zugriffe über IP-Regeln weiter abzusichern. Auch die regelmäßige Überprüfung und Rotation von Zugangsdaten ist entscheidend, um kompromittierte Schlüssel frühzeitig zu erkennen und zu ersetzen. Darüber hinaus sollten Unternehmen Zahlungs- oder Bankdatenänderungen niemals ausschließlich über E-Mail akzeptieren, sondern stets über einen separaten Kommunikationskanal verifizieren. Schließlich bleibt es wichtig, E-Mails auch dann kritisch zu prüfen, wenn sie scheinbar von vertrauenswürdigen Domains stammen.

(vp/Kaspersky)