Check Point Research hat eine bislang wenig bekannte Cyberspionagekampagne aufgedeckt. Die Gruppe, die intern als Silver Dragon bezeichnet wird, soll seit Mitte 2024 aktiv sein und gezielt staatliche Einrichtungen in Südostasien sowie einzelne Organisationen in Europa angreifen.

Nach Einschätzung der Analysten gibt es deutliche Hinweise auf eine Verbindung zu China. Technische und operative Parallelen legen nahe, dass die Aktivitäten im Umfeld der bekannten Gruppe APT41 einzuordnen sind.

Im Mittelpunkt der Kampagne steht nicht Sabotage oder kurzfristige Erpressung, sondern langfristige Informationsgewinnung. Die Auswahl der Ziele und die eingesetzten Werkzeuge deuten auf einen strategischen Ansatz hin. Betroffen sind vor allem Ministerien und Einrichtungen des öffentlichen Sektors in mehreren südostasiatischen Staaten. Auch in Europa wurden Vorfälle registriert.

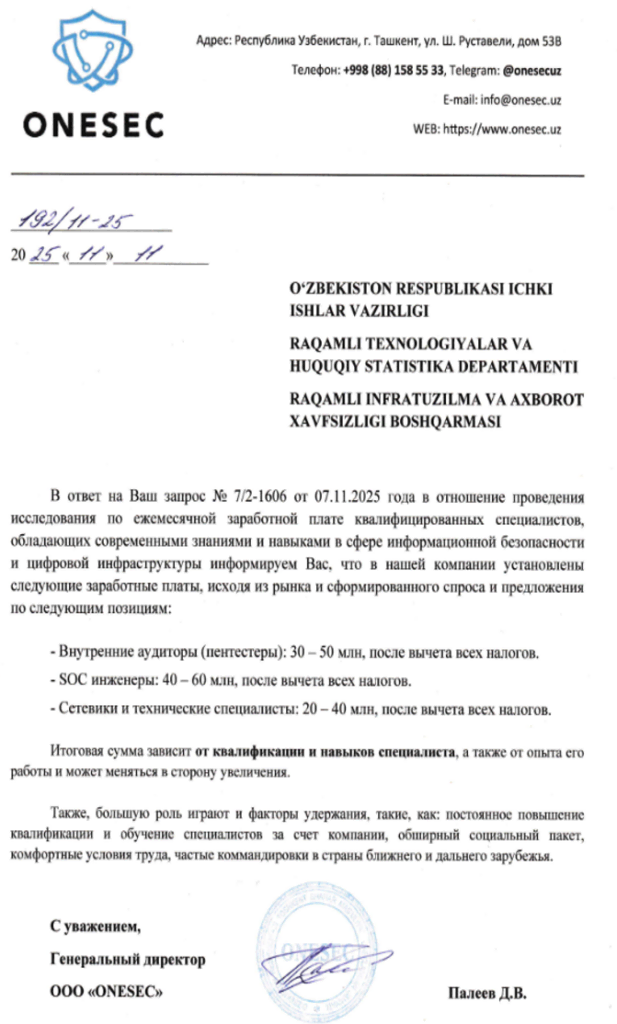

Die Angreifer kombinieren verschiedene Methoden, um Zugang zu verschaffen und diesen über lange Zeiträume zu sichern. Dazu zählen das Ausnutzen öffentlich erreichbarer Server ebenso wie gezielte Phishing Kampagnen gegen Behörden. In einzelnen Fällen wurden manipulierte E Mails verschickt, die offizielle Schreiben imitierten. Während ein harmlos wirkendes Dokument angezeigt wurde, liefen im Hintergrund schädliche Prozesse an.

Abbildung: Phishing-Köder, der sich als offizielles Schreiben an Regierungsstellen in Usbekistan tarnt. (Quelle: Check Point Software Technologies Ltd.)

Versteckt im Systemkern

Ein zentrales Merkmal von Silver Dragon ist die ausgefeilte Persistenz. Anstatt neue, auffällige Dienste einzurichten, manipulieren die Angreifer bestehende Windows Dienste. Sie stoppen legitime Systemkomponenten und konfigurieren sie so um, dass eigener Schadcode unter vertrauten Namen ausgeführt wird. Beobachtet wurden unter anderem missbrauchte Dienste im Zusammenhang mit Windows Update, Bluetooth Funktionen und .NET Komponenten.

Durch diese Technik verschmilzt die Malware mit regulären Systemaktivitäten. In komplexen IT Umgebungen erschwert das die Erkennung erheblich, da die Dienstnamen unverdächtig erscheinen.

Steuerung über Google Drive

Besonders auffällig ist die Nutzung legitimer Cloud Infrastruktur für die Befehlsübermittlung. Eine eigens entwickelte Hintertür mit der Bezeichnung GearDoor kommuniziert nicht mit klassischen Command and Control Servern, sondern nutzt Google Drive als Austauschplattform.

Jedes kompromittierte System legt einen eigenen Cloud Ordner an, überträgt regelmäßig Statusinformationen und ruft dort abgelegte Befehle ab. Die Ergebnisse werden ebenfalls über diese Plattform zurückgespielt. Da der Datenverkehr zu bekannten Cloud Diensten in vielen Organisationen freigegeben ist, tarnt sich die schädliche Kommunikation als gewöhnliche Nutzung.

Diese Vorgehensweise steht exemplarisch für einen wachsenden Trend in der Cyberspionage: der Missbrauch vertrauenswürdiger Plattformen zur Verschleierung eigener Aktivitäten.

Eigene Werkzeuge für Überwachung und Fernzugriff

Nach erfolgreicher Infiltration setzt Silver Dragon auf zusätzliche Werkzeuge, um die Kontrolle zu sichern. Ein Tool mit dem Namen SilverScreen erstellt regelmäßig Bildschirmaufnahmen aktiver Sitzungen und ermöglicht so Einblicke in Benutzeraktivitäten. Ein weiteres Programm namens SSHcmd erlaubt die Fernsteuerung infizierter Systeme sowie den Transfer von Dateien.

In mehreren Angriffsketten kam zudem Cobalt Strike zum Einsatz, ein eigentlich für Penetrationstests entwickeltes Framework, das häufig von Angreifern zweckentfremdet wird. Die Kommunikation erfolgte teils über DNS und HTTP, teils über interne Netzwerkprotokolle, wodurch der Datenverkehr weniger auffällig wirkte.

Hinweise auf staatliche Unterstützung

Die Zuordnung zu einem chinesischen Akteur stützt sich laut Check Point Research auf mehrere Faktoren. Dazu gehören Ähnlichkeiten bei Installationsroutinen und Persistenzmechanismen, Überschneidungen im Verhalten der eingesetzten Tools sowie zeitliche Muster, die mit der chinesischen Zeitzone übereinstimmen. Auch die operative Disziplin und die Auswahl strategischer Ziele passen in das bekannte Profil von APT41.

Eine eindeutige Attribution bleibt im Cyberraum zwar schwierig, doch die Gesamtheit der Indikatoren ergibt nach Einschätzung der Analysten ein konsistentes Bild.

Die Kampagne zeigt, wie sich moderne Spionageoperationen verändern. Anstelle auffälliger Infrastrukturen und isolierter Schadsoftware setzen Akteure zunehmend auf die Integration in bestehende Systeme und Cloud Dienste. Klassische Perimeter Schutzmaßnahmen reichen in solchen Szenarien oft nicht mehr aus.

Organisationen mit sensibler oder strategischer Bedeutung sollten daher besonders auf die Absicherung internetexponierter Systeme, robuste E Mail Schutzmechanismen und die Überwachung von Änderungen an Windows Diensten achten. Ebenso gewinnt die Kontrolle legitimer Cloud Nutzung an Bedeutung, da auch vertrauenswürdige Plattformen als verdeckte Kommunikationskanäle missbraucht werden können.

Silver Dragon steht damit exemplarisch für eine neue Generation staatlich geprägter Cyberoperationen, die auf Unsichtbarkeit, Ausdauer und die geschickte Nutzung legitimer Infrastruktur setzt.