Spear-Phishing zählt heute zu den gefährlichsten Cyberbedrohungen für Unternehmen. Anders als bei klassischem Massen-Phishing zielen Angreifer auf einzelne Personen, häufig Führungskräfte oder Mitarbeitende der Finanzabteilung, und nutzen interne Informationen, um Vertrauen aufzubauen.

Sind sie erfolgreich, verursachen solche Attacken erhebliche finanzielle Verluste und reputative Schäden. Um das abzuwenden, braucht es ein Zusammenspiel aus integrierten Tools, schneller Reaktion und geschulten Mitarbeitenden.

Tools: Integration statt Tool-Wildwuchs

Ein wirksamer Schutz beginnt bei der technischen Basis im E-Mail-Verkehr. Schon die Markierung externer Absender reduziert das Risiko, dass Mitarbeitende manipulierte Nachrichten für interne Kommunikation halten. Ergänzend sichern Authentifizierungsstandards wie SPF, DKIM und DMARC die Maildomäne gegen Spoofing ab.

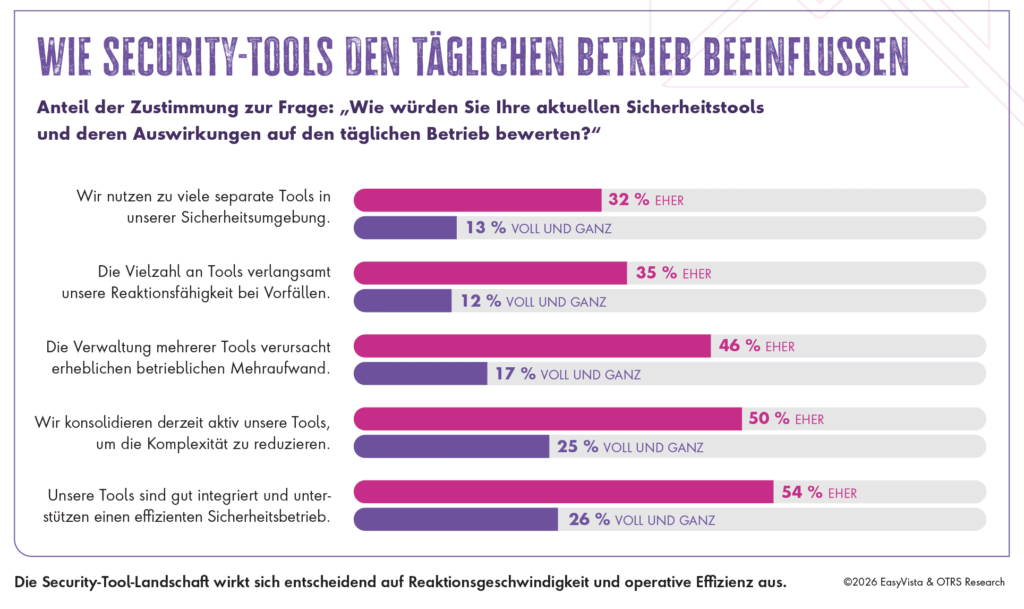

Das allein reicht jedoch nicht. Spear-Phishing eskaliert häufig, weil Warnsignale in isolierten Tools versanden und Gegenmaßnahmen deshalb erst verzögert eingeleitet werden. Eine internationale Umfrage der OTRS AG und EasyVista zeigt: Fast die Hälfte der knapp 300 befragten IT-Security-Spezialisten stimmt zu, dass die Vielzahl an Tools die Reaktionsfähigkeit bei Vorfällen verlangsamt.

Tempo: Meldewege und Reaktion beschleunigen

Dringt eine Attacke durch, können solche Verzögerungen Millionen kosten. Mitarbeitende brauchen deshalb niedrigschwellige Wege, um verdächtige Mails oder einen erfolgreichen Angriff sofort zu melden, etwa über einen „Report- Button“ im Mailclient. Diese Meldungen müssen direkt und standardisiert ins Security Operations Center (SOC) gelangen.

Jeder Hinweis muss einen koordinierten Abwehrprozess auslösen. Das SOC braucht dafür eine gebündelte Sicht auf Meldungen, klare Priorisierung und automatisierte Workflows: etwa durch Korrelation mit SIEM-Daten, schnelle Quarantäne verdächtiger Inhalte und definierte Eskalationswege. KI kann dabei unterstützen, Muster schneller zu erkennen, Vorfälle automatisiert zu priorisieren und Abwehrmaßnahmen zu triggern. Zudem kann sie helfen, Stakeholder-Informationen und Reporting zu beschleunigen und so Ausbreitung sowie Compliance-Risiken zu begrenzen.

Training: Awareness, Kultur und Führung als Schutzschild

Im Kern greift Spear-Phishing nicht Systeme an, sondern Menschen. Angreifer arbeiten mit Zeitdruck, Hierarchiesignalen und Vertrauen, zum Beispiel durch dringende Zahlungsanweisungen „vom CEO“ oder subtil manipulierte Projektkommunikation. Generative KI macht solche Angriffe noch glaubwürdiger. Angreifer nutzen sie, um Nachrichten noch besser zu personalisieren und sprachlich anzupassen.

Deshalb braucht es Awareness als dauerhafte Führungsaufgabe. Schulungen sollten rollenspezifisch ansetzen, besonders bei Führungskräften, Assistenzfunktionen oder Finance-Teams. Realistische Beispiele aus der eigenen Organisation wirken dabei stärker als generische Lernmodule.

Zusätzlich liefern Phishing-Simulationen Kennzahlen wie Click- und Report-Raten und zeigen, wo Teams noch Unterstützung brauchen. Wichtig bleibt ein konstruktiver Ansatz: Mitarbeitende müssen Sicherheit als Verantwortung erleben, nicht als Fehlerfalle.

Im Dreiklang gegen Spear-Phishing

Spear-Phishing lässt sich nicht allein mit Technik stoppen. Unternehmen, die den Dreiklang aus Tools, Tempo und Training schaffen, verhindern, dass aus einer einzelnen Mail ein Geschäftsrisiko wird.