Smartphones, Laptops, Tablets und IoT-Geräte über eine einzige Konsole verwalten und absichern: Genau das verspricht Unified Endpoint Management.

Inhalt

Die Unternehmens-IT war lange eine Welt der Silos. Mobile-Device-Management-Systeme (MDM) für Smartphones hier, klassische Client-Management-Tools für Windows-PCs dort, und irgendwo dazwischen eine Handvoll proprietärer Lösungen für Macs, Drucker und IoT-Geräte. Wer als IT-Administrator in einem mittelgroßen Unternehmen arbeitete, jonglierte täglich mit mehreren Verwaltungskonsolen und verlor dabei wertvolle Zeit. Unified Endpoint Management, kurz UEM, soll damit Schluss machen.

Die Idee hinter dem Unified Endpoint Management

Unified Endpoint Management bezeichnet einen Ansatz, bei dem sämtliche Endgeräte eines Unternehmens über eine einzige zentrale Plattform verwaltet, überwacht, gesichert und konfiguriert werden. Der Begriff „Endpoint“ umfasst dabei ein breites Spektrum: klassische Desktop-PCs und Laptops unter Windows, macOS oder Linux, Smartphones und Tablets mit Android oder iOS/iPadOS, aber zunehmend auch Wearables, Ruggedized Devices im Lagerbereich, digitale Whiteboards und im industriellen Kontext sogar IoT-Sensoren.

Der entscheidende Unterschied zu früheren Ansätzen: UEM ist nicht die bloße Zusammenführung zweier alter Systeme unter einem neuen Dach, sondern ein konzeptuell eigenständiger Ansatz, der von Grund auf auf Gerätevielfalt ausgelegt ist. Die Verwaltungslogik ist einheitlich, die Richtlinien werden zentral definiert und dann plattformspezifisch umgesetzt.

Von MDM über EMM zu UEM: Eine kurze Geschichte

Um UEM einzuordnen, lohnt ein Blick zurück. Als Smartphones in Unternehmen einzogen, spätestens mit dem iPhone-Boom ab 2007 und dem anschließenden Android-Siegeszug, entstand ein neues Sicherheitsproblem: Mitarbeiter trugen plötzlich hochsensible Unternehmensdaten in der Hosentasche. Mobile Device Management war die Antwort der Industrie. MDM-Lösungen erlaubten es, Geräte remote zu sperren, Passwortrichtlinien durchzusetzen und im Verlustfall alle Daten zu löschen.

Doch MDM war grob. Es verwaltete das gesamte Gerät, was bei privat genutzten Smartphones, dem sogenannten Bring Your Own Device (kurz BYOD), schnell zu Datenschutzproblemen führte. Enterprise Mobility Management (EMM) verfeinerte den Ansatz: Apps konnten nun in sogenannten Containern isoliert werden, Unternehmens- und Privatsphäre wurden getrennt. Gleichzeitig wuchs die Verwaltung von Apps (MAM, Mobile Application Management) und Inhalten (MCM, Mobile Content Management) in den EMM-Begriff hinein.

Unified Endpoint Management ist der logische nächste Schritt: Die Mobility-Kompetenz aus der EMM-Welt wird mit der klassischen PC-Verwaltung zusammengeführt. Hersteller wie Microsoft, VMware (heute Broadcom), IBM und Ivanti haben ihre Produktpaletten entsprechend umgebaut. Microsofts Intune ist heute eines der bekanntesten Beispiele für eine UEM-Plattform aus der Cloud.

Was Unified Endpoint Management konkret leistet

Eine vollwertige UEM-Lösung deckt in der Regel mehrere Kernbereiche ab:

Geräteregistrierung und Inventarisierung: Neue Geräte werden über Zero-Touch-Enrollment-Verfahren in die Verwaltung aufgenommen, oft ohne dass ein Mitarbeiter der IT-Abteilung das Gerät jemals physisch in der Hand hält. Apple Business Manager, Google Zero-Touch Enrollment und Microsofts Windows Autopilot sind die plattformspezifischen Protokolle dahinter. Das UEM-System weiß anschließend jederzeit, welche Geräte im Unternehmen aktiv sind, welche Betriebssystemversion sie nutzen und welche Apps installiert sind.

Richtlinienverwaltung: IT-Administratoren definieren Konfigurationsprofile, die automatisch auf Gerätegruppen angewendet werden. Das kann so simpel sein wie die Vorschrift, ein sechsstelliges PIN zu verwenden, oder so komplex wie die vollständige Netzwerkkonfiguration inklusive VPN-Profilen, WLAN-Zertifikaten und Proxyeinstellungen. Bei UEM geschieht das für alle Plattformen in derselben Oberfläche, auch wenn die darunter liegenden APIs plattformspezifisch sind.

Software-Deployment: Anwendungen werden zentral bereitgestellt, aktualisiert und bei Bedarf deinstalliert. Für Endnutzer erscheinen sie in einem Unternehmens-App-Store. Admins können definieren, ob eine App verpflichtend installiert wird oder ob Nutzer sie optional beziehen können.

Patch-Management: Betriebssystem-Updates und Sicherheits-Patches gehören zu den kritischsten Verwaltungsaufgaben. UEM-Systeme erlauben es, Updates zeitlich zu planen, in Testgruppen auszurollen und bei Problemen zu pausieren. Gerade für Windows-Umgebungen, wo Patch Tuesday traditionell Arbeit bedeutet, ist das ein erheblicher Zeitgewinn.

Sicherheit und Compliance: UEM-Plattformen können kontinuierlich prüfen, ob Geräte den definierten Sicherheitsrichtlinien entsprechen. Ein Gerät ohne aktuellen Virenscanner, mit aktiviertem Entwicklermodus oder mit einem bekannten, ungepatchten Sicherheitsleck wird als „non-compliant“ markiert. In Verbindung mit Zero-Trust-Architekturen kann solchen Geräten automatisch der Zugriff auf Unternehmensressourcen entzogen werden.

Remote-Support: Viele UEM-Lösungen integrieren Remote-Desktop- oder Remote-Assist-Funktionen, sodass der Helpdesk direkt auf ein Gerät zugreifen kann, mit oder ohne explizite Nutzerbestätigung, je nach Konfiguration und rechtlichem Rahmen.

Die wichtigsten Anbieter im Überblick

Der Markt für Unified Endpoint Management ist weitgehend konsolidiert, aber durchaus vielfältig. Microsoft Intune, Teil der Microsoft 365-Lizenzpakete, hat in vielen Unternehmen schlicht deshalb einen Fuß in der Tür, weil die Lizenz bereits vorhanden ist. Die Integration in Azure AD, Defender und den Rest des Microsoft-Ökosystems ist ein klarer Vorteil, hat aber seinen Preis in Form von Vendor Lock-in.

VMware Workspace ONE, nach der Übernahme durch Broadcom im Umbruch, war jahrelang der Platzhirsch im Enterprise-Segment, besonders bei großen heterogenen Umgebungen. Ivanti, entstanden aus der Fusion mehrerer älterer Tools wie MobileIron und Landesk, richtet sich ebenfalls an größere Unternehmen mit komplexen Anforderungen. Jamf hat eine Nische für Apple-zentrierte Umgebungen besetzt und ist dort kaum zu schlagen. SOTI wiederum ist bekannt für die Verwaltung von Rugged Devices und IoT-Geräten im Industrieumfeld.

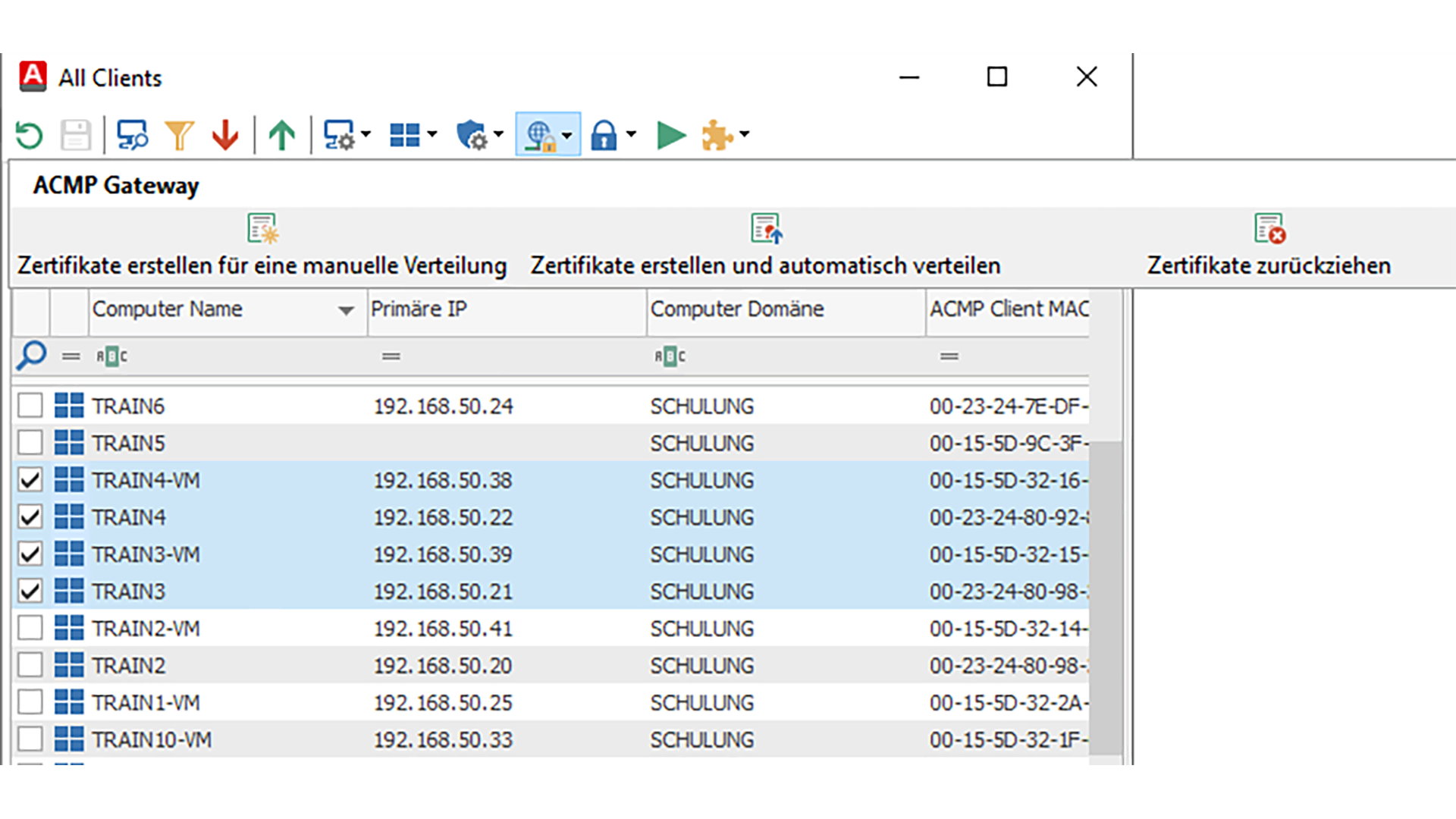

Ein interessanter Vertreter aus dem deutschsprachigen Raum ist das Softwarehaus Aagon aus Soest. Mit seiner Plattform ACMP bietet Aagon eine UEM-Lösung, die sich besonders an mittelständische Unternehmen richtet und stark auf die Anforderungen des deutschen Markts ausgerichtet ist, inklusive DSGVO-konformer Datenverarbeitung und lokalem Support. ACMP deckt klassisches Client-Management, Patch-Management, Softwareverteilung, Lizenzmanagement und Schwachstellenanalyse ab. Darüber hinaus unterstützt Aagon mit einer Intune-Integration auch hybride UEM-Szenarien, bei denen mobile Gerätedaten aus der Microsoft-Cloud in die lokale ACMP-Umgebung importiert und dort zentral verwaltet werden können. Aagon GmbH Damit positioniert sich Aagon als pragmatische Alternative zu den großen internationalen Plattformen, insbesondere für IT-Teams, die on-premises Kontrolle einer vollständig cloudbasierten Lösung vorziehen.

Für kleinere Unternehmen bieten sich schlankere Alternativen wie ManageEngine Mobile Device Manager Plus oder Hexnode an, die einen vergleichbaren Funktionsumfang zu deutlich günstigeren Konditionen bieten.

UEM und Zero Trust: Eine natürliche Partnerschaft

In modernen Sicherheitsarchitekturen spielt Unified Endpoint Management eine zentrale Rolle. Das Zero-Trust-Prinzip, vereinfacht: Vertrau niemals, prüfe immer, verlangt, dass jeder Zugriff auf Unternehmensressourcen kontextabhängig bewertet wird. Wer ist der Nutzer? Welches Gerät wird verwendet? Ist das Gerät compliant? Kommt der Zugriff aus einem bekannten Netzwerk?

UEM-Systeme liefern genau diesen Gerätekontext. In Verbindung mit einem Identity-Provider wie Azure Active Directory oder Okta entsteht so ein dynamisches Zugriffsmodell: Ein veraltetes, nicht gepatchtes Gerät bekommt nur noch eingeschränkten Zugriff, bis das Problem behoben ist. Ein neu registriertes Gerät wird zunächst in eine Quarantäne-Gruppe eingestuft. Das ist kein Science-Fiction-Szenario mehr, sondern gelebte Praxis in vielen Unternehmen.

Herausforderungen in der Praxis

So überzeugend die Theorie klingt, die Einführung eines UEM-Systems ist kein triviales Projekt. Die Migration bestehender Geräteparks, die Überführung alter Gruppenrichtlinien in das neue System und die Schulung der IT-Mitarbeiter binden erhebliche Ressourcen. Besonders der Wechsel von klassischem Active-Directory-basierten GPO-Management zu einer Cloud-basierten UEM-Lösung ist für viele Unternehmen ein kultureller wie technischer Umbruch.

Datenschutz ist ein weiteres sensibles Thema. In BYOD-Szenarien ist klar zu regeln, welche Daten das UEM-System über Privatgeräte sammeln darf. Die DSGVO setzt hier enge Grenzen. Betriebsräte haben in Deutschland weitreichende Mitbestimmungsrechte, wenn Mitarbeitertätigkeiten technisch überwacht werden könnten, und ein UEM-System, das standortbezogene Daten oder App-Nutzung protokolliert, fällt schnell in diesen Bereich.

Auch die Netzwerkkomplexität wächst: Wenn Millionen von Push-Richtlinien, Compliance-Checks und Software-Updates über dieselbe Infrastruktur laufen wie der normale Geschäftsbetrieb, braucht es eine gut dimensionierte und priorisierte Netzwerkarchitektur.

UEM im Kontext von KI und Automatisierung

Aktuelle Entwicklungen in der UEM-Welt drehen sich stark um Automatisierung und KI-gestützte Analysen. Anomalieerkennung auf Basis von Verhaltensdaten, also welche Apps werden wie lange genutzt und welche Datenmengen werden übertragen, soll Sicherheitsvorfälle früher erkennen. Automatisierte Remediation-Workflows beheben erkannte Probleme ohne manuellen Eingriff: Ein Gerät, das einen veralteten VPN-Client meldet, bekommt diesen automatisch aktualisiert, bevor der Nutzer auch nur bemerkt, dass es ein Problem gab.

Microsoft propagiert mit dem Konzept „Windows Autopatch“ einen weitgehend automatisierten Patch-Prozess, bei dem das System eigenständig entscheidet, wann Updates ausgerollt werden, basierend auf Telemetriedaten aus dem gesamten Windows-Ökosystem. Das entlastet Administratoren erheblich, verlangt aber gleichzeitig ein hohes Maß an Vertrauen in die Plattform.

Fazit: UEM ist kein Trend, sondern Notwendigkeit

Die Frage ist heute nicht mehr, ob Unternehmen ein UEM-System brauchen, sondern welches. Die Zeiten, in denen alle Mitarbeiter an einem festen Windows-PC im Büro saßen und ein zentrales Active Directory die Welt in Ordnung hielt, sind vorbei. Hybrides Arbeiten, BYOD, der Mix aus Windows, macOS und mobilen Plattformen sowie die wachsende Bedrohungslage machen eine einheitliche Geräteverwaltung zur Grundvoraussetzung für eine handlungsfähige und sichere IT.

Unified Endpoint Management löst dabei nicht alle Probleme. Es ist kein Allheilmittel gegen Phishing, kein Ersatz für gute Sicherheitskultur und kein Garant für reibungslose Rollouts. Aber es ist die Plattform, ohne die moderne Endpoint-Security kaum noch denkbar ist. Wer jetzt noch mit fragmentierten Insellösungen arbeitet, wird spätestens beim nächsten Sicherheitsaudit oder dem ersten größeren Ransomware-Vorfall feststellen, dass die Konsolidierung längst überfällig war.