Hashfunktionen gehören zu den fundamentalen Bausteinen moderner IT. Ob beim Speichern von Passwörtern, bei der Blockchain-Technologie oder bei der Datenintegrität – Hashing ist allgegenwärtig. Doch was genau verbirgt sich hinter diesem Begriff, und warum ist er so wichtig?

Inhalt

Die Grundlagen: Was ist ein Hash?

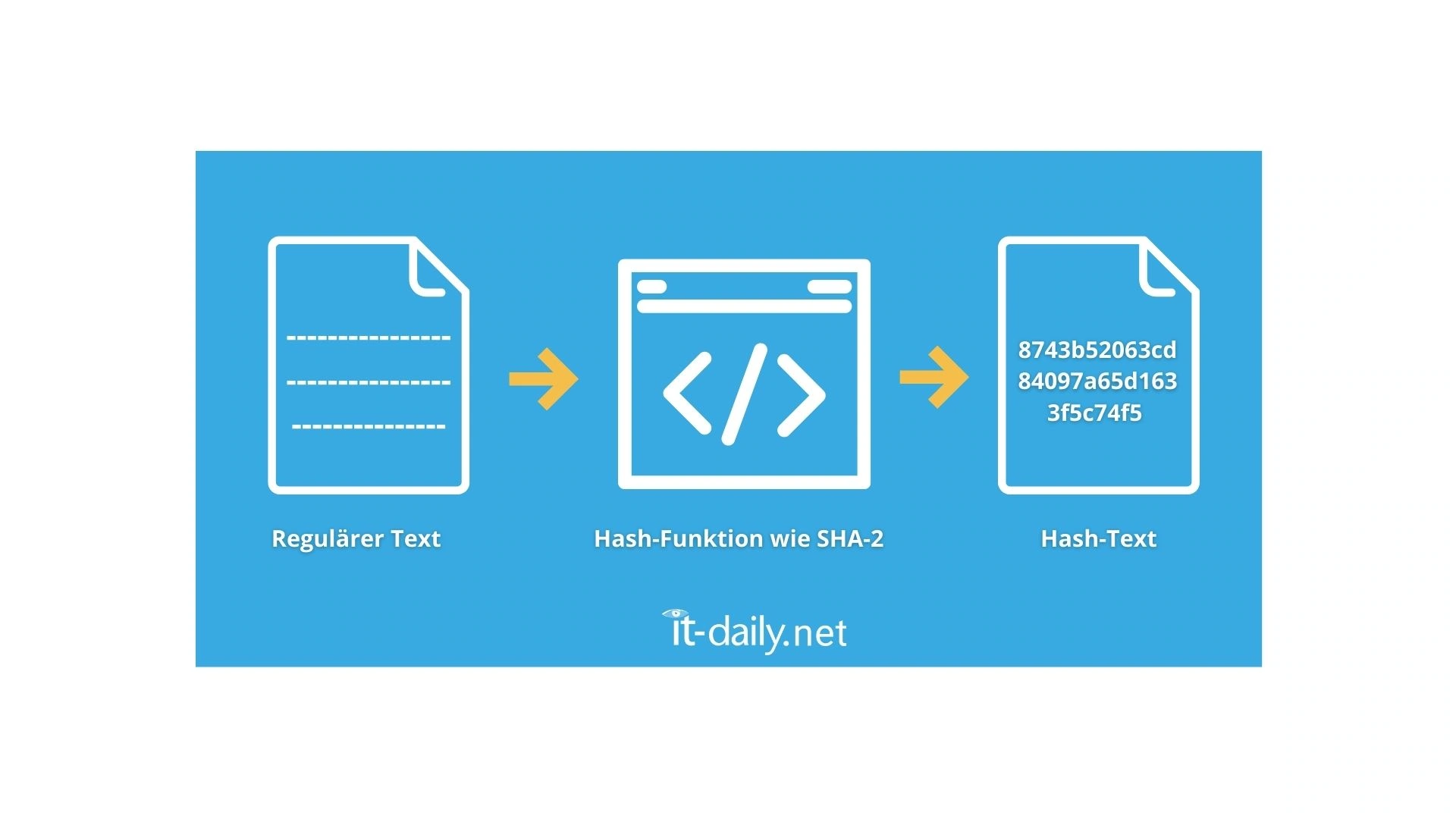

Ein Hash ist das Ergebnis einer mathematischen Funktion, die aus einer beliebig großen Eingabemenge eine Ausgabe fester Länge erzeugt. Diese Ausgabe wird als Hashwert, Prüfsumme oder einfach Fingerabdruck bezeichnet. Die verwendete Funktion nennt man Hashfunktion oder Algorithmus.

Das Prinzip ist denkbar einfach: Man gibt Daten ein – egal ob einen einzelnen Buchstaben, ein Dokument oder eine komplette Datei – und erhält einen eindeutigen Fingerabdruck dieser Daten zurück. Dieser hat immer die gleiche Länge, unabhängig von der Größe der Eingabe.

Ein praktisches Beispiel verdeutlicht das Konzept. Der Text „Hallo Welt“ ergibt mit dem SHA-256-Algorithmus einen langen Hexadezimal-String. Ändert man nur ein einziges Zeichen zu „Hallo Welt!“, entsteht ein völlig anderer Wert. Diese Eigenschaft macht Hashfunktionen so wertvoll für die Praxis.

Was eine gute Hashfunktion ausmacht

Nicht jede Hashfunktion eignet sich für sicherheitskritische Anwendungen. Kryptographische Varianten müssen mehrere zentrale Eigenschaften erfüllen, die zusammen ihre Sicherheit garantieren.

Determinismus bedeutet, dass die gleiche Eingabe immer den identischen Ausgabewert erzeugt. Diese Vorhersagbarkeit ist essenziell für die Verifizierung von Daten. Ohne sie wäre das gesamte Konzept nutzlos.

Die Einwegfunktion ist eine der wichtigsten Eigenschaften. Es muss praktisch unmöglich sein, aus dem Ergebnis die ursprünglichen Daten zu rekonstruieren. Während man aus „Hallo Welt“ problemlos den Prüfwert berechnen kann, ist der umgekehrte Weg nicht gangbar. Genau das macht die Technik so wertvoll für die Sicherheit.

Kollisionsresistenz verhindert, dass zwei unterschiedliche Eingaben denselben Ausgabewert erzeugen. Bei modernen Algorithmen ist die Wahrscheinlichkeit dafür astronomisch gering, auch wenn theoretisch durch die begrenzte Länge Kollisionen möglich sind. Finden Angreifer dennoch welche, gilt der Algorithmus als gebrochen.

Der Lawineneffekt sorgt dafür, dass selbst minimale Änderungen in der Eingabe zu drastisch unterschiedlichen Ergebnissen führen. Ändert man ein einziges Bit, sollte sich etwa die Hälfte aller Bits im resultierenden Wert ändern. Das macht Manipulationen sofort erkennbar.

Welche Hash-Algorithmen sich etabliert haben

Die Landschaft der Hashfunktionen hat sich über die Jahrzehnte stark entwickelt. Frühe Vertreter wie MD5 und SHA-1 gelten heute als unsicher und sollten nicht mehr für kryptographische Zwecke eingesetzt werden. Ihre Geschichte zeigt aber, wie sich Standards ändern.

MD5 erzeugt 128-Bit-Ausgaben und war lange Zeit Standard. Bereits 2004 wurden jedoch praktische Kollisionsangriffe demonstriert, die den Algorithmus für Sicherheitsanwendungen unbrauchbar machen. Für einfache Checksummen findet MD5 noch Verwendung, etwa bei der Integritätsprüfung von Downloads, wo keine böswilligen Angreifer erwartet werden.

SHA-1 produziert 160-Bit-Werte und wurde als Nachfolger von MD5 entwickelt. Seit 2017 gelten auch hier praktische Kollisionsangriffe als durchführbar – Google demonstrierte dies eindrucksvoll. Große Organisationen haben SHA-1 deshalb aus ihren Produkten entfernt.

Die SHA-2-Familie umfasst mehrere Varianten: SHA-224, SHA-256, SHA-384 und SHA-512. Die Zahl gibt dabei die Länge des Ergebnisses in Bits an. SHA-256 hat sich als Standard etabliert und kommt unter anderem bei Bitcoin zum Einsatz. Bislang sind keine praktischen Angriffe gegen SHA-2 bekannt, was ihn zur sicheren Wahl macht.

SHA-3 wurde 2015 als neuester Standard veröffentlicht. Er basiert auf einer völlig anderen mathematischen Konstruktion als SHA-2 und bietet zusätzliche Sicherheitsreserven für die Zukunft. Die Einführung verläuft jedoch langsam, da SHA-2 weiterhin als sicher gilt und niemand gerne funktionierende Systeme umstellt.

BLAKE2 und BLAKE3 sind moderne Alternativen, die vor allem durch ihre Geschwindigkeit überzeugen. BLAKE3 erreicht auf modernen Prozessoren mehrere Gigabyte pro Sekunde und ist damit deutlich schneller als SHA-2, ohne Abstriche bei der Sicherheit zu machen. Für Performance-kritische Anwendungen sind sie erste Wahl.

Wie man Passwörter richtig hasht

Das Speichern von Passwörtern stellt besondere Anforderungen. Würde man Passwörter mit SHA-256 verarbeiten und direkt speichern, könnten Angreifer sie mittels vorberechneter Rainbow-Tables oder durch Brute-Force-Angriffe knacken. Einfaches Hashing reicht hier nicht aus.

Moderne Systeme verwenden deshalb spezialisierte Passwort-Algorithmen. bcrypt fügt automatisch einen Salt hinzu – eine zufällige Zeichenkette, die mit dem Passwort kombiniert wird – und ermöglicht die Anpassung der Rechenintensität. Je höher der sogenannte Cost-Faktor, desto länger dauert die Berechnung und desto schwerer wird es für Angreifer.

scrypt setzt zusätzlich auf Speicherintensität. Die Funktion benötigt nicht nur viel Rechenzeit, sondern auch erhebliche Mengen an Arbeitsspeicher, was spezialisierte Hardware für Angriffe unwirtschaftlich macht. Das erhöht die Kosten für Angreifer dramatisch.

Argon2 gilt als aktueller Stand der Technik. Der Gewinner der Password Hashing Competition 2015 bietet verschiedene Varianten: Argon2d ist optimiert gegen GPU-Angriffe, Argon2i gegen Side-Channel-Angriffe und Argon2id kombiniert beide Ansätze. Wer heute ein neues System entwickelt, sollte zu Argon2 greifen.

Wie Blockchain und Bitcoin auf Hashes setzen

In der Blockchain-Technologie spielen Hashfunktionen eine zentrale Rolle. Bei Bitcoin verknüpft jeder Block seinen Vorgänger durch dessen Prüfsumme, was die Blockchain zu einer unveränderlichen Kette macht. Ändert jemand einen alten Block, ändern sich alle nachfolgenden Werte – die Manipulation wird sofort sichtbar.

Das Mining basiert auf dem Proof-of-Work-Konzept. Miner müssen einen Nonce-Wert finden, der zusammen mit den Blockdaten ein Ergebnis erzeugt, das bestimmte Kriterien erfüllt – typischerweise eine bestimmte Anzahl führender Nullen. Diese Aufgabe erfordert enorme Rechenleistung, da man nur durch Ausprobieren zum Ziel kommt. Es ist ein Ratespiel mit sehr vielen Versuchen.

Die Schwierigkeit passt sich automatisch an die verfügbare Rechenleistung im Netzwerk an. Wird mehr Hash-Power hinzugefügt, erhöht sich die Anforderung, sodass durchschnittlich alle zehn Minuten ein neuer Block gefunden wird. Das System reguliert sich selbst.

Ethereum setzte ursprünglich ebenfalls auf Proof-of-Work mit dem Ethash-Algorithmus, wechselte aber 2022 zu Proof-of-Stake. Andere Kryptowährungen experimentieren mit alternativen Funktionen, um ASIC-Resistenz zu erreichen und das Mining auf normale Hardware zu beschränken – mit unterschiedlichem Erfolg.

Wie Hashes Datenintegrität garantieren

Hashfunktionen ermöglichen die effiziente Überprüfung von Datenintegrität. Software-Downloads werden häufig mit SHA-256-Prüfsummen versehen. Nach dem Download kann der Nutzer selbst einen Wert berechnen und mit dem veröffentlichten vergleichen. Stimmen beide überein, ist die Datei vollständig und unverändert – ein simpler aber effektiver Mechanismus.

Bei digitalen Signaturen signiert man nicht das gesamte Dokument, sondern dessen Fingerabdruck. Das spart Rechenzeit und ermöglicht die Signatur beliebig großer Dateien. Der Empfänger berechnet selbst die Prüfsumme und verifiziert die Signatur. Stimmt beides überein, ist die Authentizität gewährleistet.

Versionskontrollsysteme wie Git verwenden die Technik zur Identifikation von Commits. Jeder Commit erhält einen SHA-1-Wert, der sowohl den Inhalt als auch die Historie eindeutig identifiziert. Änderungen lassen sich dadurch nachverfolgen und verifizieren. Git-Nutzer kennen diese langen Hexadezimal-Strings aus ihrem Arbeitsalltag.

Warum Hash-Tabellen so schnell sind

Abseits der Kryptographie finden Hashfunktionen in Hash-Tabellen Verwendung. Diese Datenstruktur ermöglicht extrem schnelle Suchvorgänge mit durchschnittlich konstanter Zeitkomplexität – ein enormer Vorteil gegenüber anderen Strukturen.

Der Schlüssel eines Eintrags wird verarbeitet, und der resultierende Wert bestimmt die Position in der Tabelle. Beim späteren Suchen wendet man die Funktion auf den Schlüssel erneut an und kann direkt zur entsprechenden Position springen. Im Idealfall erreicht man damit O(1)-Zugriffszeiten – schneller geht es nicht.

Kollisionen sind hier allerdings unvermeidlich und sogar erwünscht, da die Tabelle begrenzt ist. Verschiedene Techniken wie Chaining oder Open Addressing lösen dieses Problem elegant. Die verwendeten Funktionen müssen nicht kryptographisch sicher sein, sollten aber eine gute Verteilung der Werte gewährleisten.

Programmiersprachen wie Python, Java oder JavaScript nutzen diese Datenstruktur intern für Dictionaries, Maps und Sets. Die Geschwindigkeit macht sie zu einem unverzichtbaren Werkzeug in der Softwareentwicklung – ohne Hash-Tabellen wären moderne Programme deutlich langsamer.

Welche Angriffe gegen Hashes existieren

Trotz der robusten mathematischen Fundamente sind Hashfunktionen nicht immun gegen Angriffe. Brute-Force-Angriffe probieren systematisch alle möglichen Eingaben durch, bis der gesuchte Wert gefunden wird. Die benötigte Zeit steigt exponentiell mit der Länge – bei 256 Bit ist das praktisch aussichtslos.

Rainbow-Tables sind vorberechnete Tabellen, die Prüfsummen und ihre ursprünglichen Werte speichern. Durch den Einsatz von Salts werden solche Tabellen jedoch unwirksam, da für jeden Salt neue Tabellen berechnet werden müssten. Ein simpler Trick mit großer Wirkung.

Längen-Extension-Angriffe nutzen die Merkle-Damgård-Konstruktion mancher Algorithmen aus. Kennt ein Angreifer das Ergebnis eines Texts, kann er unter Umständen den Wert für einen erweiterten Text berechnen, ohne die ursprüngliche Nachricht zu kennen. SHA-2 ist anfällig für solche Angriffe, SHA-3 nicht.

Die praktische Bedeutung von theoretischen Schwachstellen variiert stark. Während bei MD5 praktische Kollisionsangriffe demonstriert wurden, sind bei SHA-2 bislang nur theoretische Ansätze bekannt, die keinen praktischen Angriff ermöglichen. Zwischen Theorie und Praxis liegen oft Welten.

Was Entwickler beachten sollten

Bei der Implementierung sollten Entwickler etablierte Bibliotheken verwenden statt eigene Implementierungen zu schreiben. Kryptographische Primitive sind extrem fehleranfällig, und selbst kleine Fehler können fatale Sicherheitslücken öffnen. Nicht ohne Grund warnen Experten vor dem „roll your own crypto“.

Für Passwörter empfiehlt sich ausschließlich die Verwendung spezialisierter Funktionen wie Argon2, bcrypt oder scrypt. Einfache Varianten wie SHA-256 sind hier ungeeignet. Sie sind schlicht zu schnell. Salts müssen kryptographisch zufällig erzeugt und pro Passwort einzigartig sein.

Die Wahl der richtigen Ausgabelänge hängt vom Anwendungsfall ab. Für Integritätsprüfungen reichen oft 256 Bit, während bei besonders schutzbedürftigen Anwendungen 512 Bit mehr Sicherheitsmarge bieten. Eine größere Ausgabe verlangsamt allerdings die Berechnung und erhöht den Speicherbedarf. Wie so oft gilt es abzuwägen.

Regelmäßige Updates der verwendeten Bibliotheken sind essenziell. Werden Schwachstellen bekannt, müssen betroffene Systeme zeitnah aktualisiert werden. Ein Monitoring der Sicherheits-Mailinglisten und CVE-Datenbanken gehört zur professionellen Entwicklung dazu, auch wenn es mühsam ist.

Was Quantencomputer für Hashes bedeuten

Die Entwicklung von Quantencomputern wirft Fragen zur Zukunft kryptographischer Systeme auf. Der Grover-Algorithmus ermöglicht die Suche in unsortierten Datenbanken mit quadratischer Beschleunigung gegenüber klassischen Computern. Das klingt zunächst bedrohlich.

Für Hashfunktionen bedeutet dies, dass ein Quantencomputer die effektive Sicherheit halbiert. Ein 256-Bit-Wert bietet dann nur noch etwa 128 Bit Sicherheit. Dies klingt dramatisch, 128 Bit gelten jedoch weiterhin als ausreichend sicher, zumindest für absehbare Zeit.

Anders als asymmetrische Verschlüsselungsverfahren, die durch Shors Algorithmus fundamental gefährdet sind, bleiben die Funktionen auch im Quantenzeitalter nutzbar. Eine Verdopplung der Länge kompensiert die Schwächung vollständig. Das Problem ist also lösbar.

Die NIST arbeitet bereits an post-quanten-kryptographischen Standards. Für symmetrische Verfahren und Hashfunktionen fallen die nötigen Anpassungen jedoch moderat aus. SHA-384 oder SHA-512 bieten bereits heute ausreichende Quantenresistenz. Man muss nur zu ihnen wechseln.

Wohin die Reise geht

Die Forschung an Hashfunktionen schreitet kontinuierlich voran. Neue Algorithmen wie BLAKE3 zeigen, dass deutliche Performance-Verbesserungen möglich sind, ohne Sicherheitseinbußen hinnehmen zu müssen. Die Parallelisierbarkeit moderner Verfahren nutzt Multi-Core-Prozessoren optimal aus – ein Vorteil, der mit jedem weiteren CPU-Kern wächst.

Im Bereich der Blockchain experimentieren Entwickler mit alternativen Konsensverfahren, die weniger energieintensiv sind als klassisches Mining. Proof-of-Stake, Proof-of-Space und hybride Ansätze reduzieren die ökologischen Auswirkungen, ohne auf kryptographische Prüfsummen verzichten zu müssen. Die Umwelt wird es danken.

Homomorphe Varianten, die Berechnungen auf verschlüsselten Daten erlauben, könnten neue Anwendungen in der Datenschutz-Technologie ermöglichen. Forschungsprojekte arbeiten an praktikablen Implementierungen, die über akademische Konzepte hinausgehen. Bis zur breiten Anwendung dürfte es aber noch dauern.

Die zunehmende Bedeutung von Zero-Knowledge-Proofs, wie sie bei Zcash oder in Layer-2-Lösungen für Ethereum eingesetzt werden, verleiht speziellen Funktionen neue Relevanz. Diese Verfahren ermöglichen die Verifikation von Aussagen, ohne die zugrundeliegenden Daten preiszugeben.

Fazit: Hashes bleiben unverzichtbar

Hashfunktionen sind ein unverzichtbares Werkzeug der modernen IT-Sicherheit. Von der Passwort-Speicherung über Blockchain-Technologie bis zur Datenintegrität decken sie ein breites Spektrum kritischer Anwendungen ab. Das Verständnis ihrer Funktionsweise und Grenzen ist für jeden IT-Professionellen essenziell. Wer in der IT arbeitet, kommt an dieser Technik nicht vorbei.

Die Wahl der richtigen Funktion hängt vom Einsatzzweck ab. Während SHA-256 für die meisten Anwendungen ausreicht, erfordern Passwörter spezialisierte Algorithmen wie Argon2. Die Beachtung von Best Practices und der Einsatz bewährter Bibliotheken schützen vor häufigen Implementierungsfehlern, und die sind in der Kryptographie besonders fatal.

Auch wenn Quantencomputer langfristig Anpassungen erfordern, bleiben Hashfunktionen ein robustes kryptographisches Primitiv. Ihre mathematischen Eigenschaften haben sich über Jahrzehnte bewährt und bilden das Fundament für sichere digitale Systeme. In einer zunehmend vernetzten Welt wird ihre Bedeutung weiter wachsen – an dieser Technologie führt kein Weg vorbei.