Fundament für Governance, Compliance und Effizienz

Modernes Role Management schafft die Transparenz und Automatisierung, die Unternehmen in komplexen IT-Landschaften heute brauchen.

Die unterschätzte Cybergefahr

Da Unternehmen zunehmend künstliche Intelligenz (KI) und Automatisierung einsetzen, ist die Zahl der nicht-menschlichen Identitäten (NHIs) wie Bots, Dienstkonten und Maschinenagenten weit über das Maß der menschlichen Belegschaft hinausgewachsen. Ein Kommentar von Darren Guccione, CEO und Mitgründer von Keeper Security.

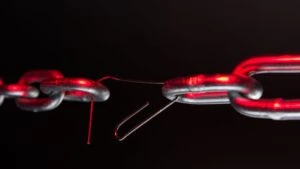

Das Risiko durch Drittanbieter

Drittanbieter-Zugriffe und komplexe Lieferketten sind zu einem großen Unsicherheitsfaktor in der Cybersicherheit geworden. Immer häufiger missbrauchen Kriminelle sie, um Daten zu stehlen und die IT zu kapern.

PAM revolutioniert Identity Management

Fast so alt wie die IT sind auch die Diskussionen über das Zugangs-, Berechtigungs- oder Zugriffsmanagement. Das Privileged Access Management (PAM) entwickelte sich vom einfachen Zugriffsschutz zum zentralen Sicherheitselement.

hanseWasser Bremen GmbH

Bremen, Home Office

DRK-Blutspendedienst NSTOB gGmbH

Springe

Meistgelesene Artikel

10. Juni 2026

8. Juni 2026

12. Mai 2026