Die aktuellste Schwachstelle ist die mit dem nett klingenden Kürzel Poodle. Doch der Name trügt, die Schwachstelle betrifft eine große Mehrheit an Browsern, Servern und Verbindungen und hat dazu geführt, dass viele Kunden und Unternehmen verunsichert sind, was ihre Sicherheit betrifft.

Um zu zeigen, wie es in Deutschland allgemein um die SSL Sicherheit steht, haben wir einige wichtige Fakten zusammengetragen. Und damit Sie nach dem Lesen dieses Blogs als vorbildliches Beispiel herausstechen können, haben wir Tipps zusammengestellt, wie man sich besser schützen kann. Mehr zusätzliche Details finden Sie auch in unserem letzten Blog-Eintrag über die Poodle-Schwachstelle.

Für diesen Bericht haben wir die Konfigurationen von den am häufigsten aufgerufenen deutschen Websites analysiert, Seiten die zu den Top 1 Millionen zählen (Quelle: Alexa [1] and [2]).

Die daraus resultierenden Ergebnisse geben einen interessanten Einblick in das Sicherheitsverhalten deutscher Websites und über das wirkliche Niveau an Sicherheit, das diese Websites schützt.

Kurz gesagt steht es so mit der Sicherheit: Die sichersten Protokolle werden am allerwenigsten genutzt.

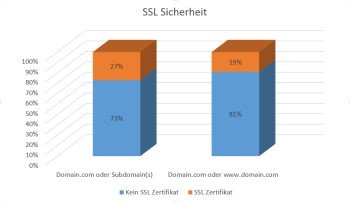

Unter den analysierten Websites scheint es, als wäre nur eine kleine Anzahl an Seiten mit einem SSL-Zertifikat gesichert.

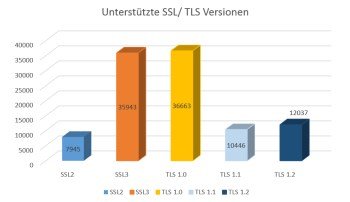

Unsere Recherche zeigt auch, dass die Seiten, die gesichert sind, die zwei sichersten Protokolle, TLS 1.1 und TLS 1.2, nur wenig nutzen.

Dies verspricht noch mehr Grund zur Sorge, wenn man bedenkt, dass SSL schon lange als wichtiger Bestandteil von Sicherheitsvorkehrungen zählt, aber nur voll wirken kann, wenn es richtig konfiguriert ist. Leider zeigt die Recherche, dass dies noch lang nicht der Fall ist!

In Hinblick auf die Poodle Schwachstelle wird deutlich klar, warum man das TLS 1.0, 1.1 und 1.2 Protokoll nutzen, und die SSL Protokolle deaktivieren sollte.

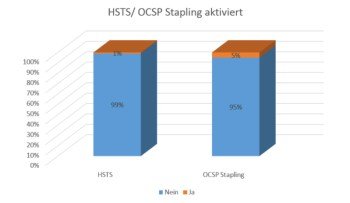

Noch ein weiteres Problem: Die HSTS Sicherheitsklausel und OCSP Stapling sind selten aktiviert!

Die Studie zeigt, dass OCSP nur sehr selten aktiviert ist, und HSTS sogar noch seltener. HSTS, ein Protokoll das entwickelt wurde um Nutzer dazu zu zwingen, Websites nur über HTTPS zu besuchen, blockiert zusätzlich ‚Mittelmann‘ Attacken, die den Kommunikationsfluss zwischen zwei Parteien ausspionieren.

Aktives HSTS und OCSP Stapling führen schon an sich zu einer besseren Leistung, wenn der Status des Zertifikats geprüft wird. Aber sie sind auch mit die wichtigsten Komponenten von Serversicherheit.

Nun stellt sich die Frage – wie können Sie ihre Kundendaten am besten schützen?

Um sicher zu gehen, dass Kundeninformationen vertraulich und sicher bleiben, muss sowohl die Verbindung als auch der Server mit einer starken Verschlüsselung geschützt werden.

Unser kostenloser SSL Konfigurations-Checker macht es Ihnen einfach Ihre Sicherheit zu überprüfen, indem er:

- Prüft welche Cypher Suites genutzt werden

- Checkt ob HSTS aktiviert ist

- Tipps gibt, wie Schwachstellen und Konfigurationsfehler vermieden werden können.

Nehmen Sie die Sicherheit von Ihren Verbindungen und Servern selbst in die Hand.

[1] Alexa ist eine Firma im Besitz der Amazon Gruppe, die Statistiken über Traffic im Internet herausgibt. In unserer Recherche waren unter anderen 68776 deutsche Seiten vertreten.

[2] Die Datenanalyse wurde Q1 2014 durchgeführt.