Zusätzlich lässt sich eine verwundbare IP-Kamera für DDoS-Attacken auf andere Geräte oder als Ausgangspunkt für weitere Attacken nutzen.

„Die gefundenen Schwachstellen erlauben Angreifern so ziemlich jede Aktion“, sagt der Entdecker der Sicherheitslücken, Harry Sintonen, Senior Security Consultant bei F-Secure. „Schlimmer geht es nicht. Ein Angreifer kann eine Schwachstelle nach der anderen ausnutzen oder verschiedene Lücken kombinieren um sich weitreichende Rechte im Netzwerk und auf dem Gerät zu verschaffen.“

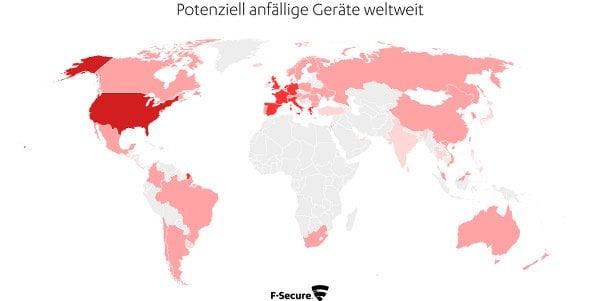

Der chinesische Anbieter Foscam vertreibt weltweit IP-Kameras unter dem eigenen Namen, bietet die Hardware aber auch anderen Herstellern an. Sintonen hat die Schwachstellen den zwei Modellen Opticam i5 HD und Foscam C2 gefunden, letztere wird auch in Deutschland angeboten. Laut Sintonen liegt es nahe, dass andere Foscam-Produkte ebenfalls anfällig sind.

Insgesamt wurden 18 Schwachstellen in den untersuchten Kameras gefunden, sie bieten Angreifern mehre Zugriffsmöglichkeiten. So erlauben etwa unsichere, fest hinterlegte Zugangsdaten einen einfachen administrativen Zugriff. Die Software auf den Geräten erlaubt den Zugriff auf kritische Daten und Verzeichnisse ohne Überprüfung der Nutzerberechtigungen. Dadurch können Angreifer Kommandos einspeisen, Passwörter per Brute-Force-Angriff knacken oder Attacken wie Cross-Site-Scripting und Buffer Overflow durchführen. Können sie sich einen Root-Zugriff verschaffen, haben sie die volle Kontrolle über das Gerät und können es als Ausganspunkt für Attacken auf andere Netzwerkkomponenten nutzen.

„Die Sicherheit wurde bei diesen Produkten komplett ignoriert“, so Sintonen. „Augenscheinlich ging es dem Hersteller nur darum, das Gerät schnell fertigzustellen und auf den Markt zu werfen. Gängige Sicherheitspraktiken wurden links liegen gelassen, das gefährdet Nutzer und Netzwerke. Ironischerweise sollen diese Kameras mehr Sicherheit zu Hause bieten –während sie gleichzeitig das virtuelle Heim unsicherer machen.“

Sintonen empfiehlt, die Geräte in einem separaten Netzwerksegment zu betreiben um die Auswirkungen bei einem erfolgreichen Angriff so gering wie möglich zu halten. „Das voreingestellte Passwort sollte ebenfalls gewechselt werden,“ so Sintonen. „Leider ist es in diesem Fall fest im System hinterlegt und gewährt Angreifern selbst dann Zugriff, wenn der Administrator ein neues Kennwort vergeben hat.“

Die IP-Kameras von Foscam sind die aktuellsten Beispiele dafür, wie nachlässig manche Hersteller von IoT-Geräten mit dem Thema Sicherheit umgehen. Smarte Autos, Überwachungskameras, digitale Videorekorder, vernetzte Wasserkocher und Router gehören zu den Produkten, in denen zuletzt weitreichende Schwachstellen gefunden wurden. Besondere Aufmerksamkeit erhielten diese Sicherheitslücken im Oktober 2016, als das Mirai-Botnet unsichere Kameras und Videorekorder für Denial-of-Service-Attacke mit bislang ungekanntem Ausmaß nutze. Der Angriff legte zahlreiche Internet-Dienste lahm.

Foscam wurde bereits vor mehreren Monaten über die gefundenen Lücken informiert, bis heute wurde kein Update ausgerollt.