Digital Shadows, Anbieter von Lösungen für das Management von digitalen Risiken, beobachtet systematisch die Kommunikation zwischen Hackern auf einschlägigen Foren. Der Austausch zwischen den Usern lässt Zweifel darüber aufkommen, dass die weltweiten WannaCry-Ransom-Attacken tatsächlich nur finanzielle Motive verfolgen. Diese Beobachtung stimmt mit dem allgemeinen Eindruck innerhalb der Cyber Security-Community überein, nach dem hinter den massiven Angriffen mehr steckt als zunächst angenommen.

Ausgehend von der Kommunikation innerhalb der Foren sind vier mögliche Szenarien vorstellbar:

- Finanziell motiviert: Bei den WannaCry-Attacken handelt es sich um einen massiven, weltweit ausgeführten Angriff mit der Absicht eine große Summe an Lösegeld zu erpressen. Ist das der Fall, ist die Aktion noch nicht beendet.

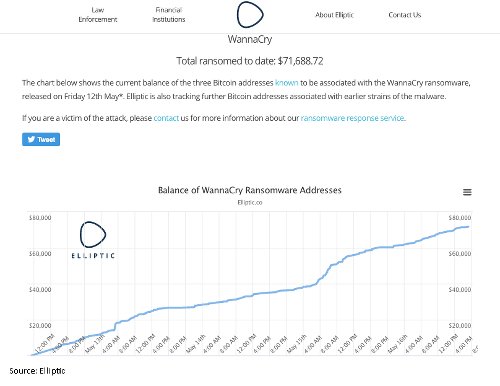

Bild 1: Der Screenshot des Bitcoin-Experten Elliptic zeigt die aktuelle Höhe der Bitcoin-Transaktionen im Zusammenhang mit der WannaCry Ransomware-Attacke. (Source: Elliptic)

- Werk von Amateuren: Die Angriffe wurden von unerfahrenen Cyberkriminellen durchgeführt, die die Kontrolle über ihre Malware verloren und mehr Unternehmen und Behörden infizierten als ursprünglich beabsichtigt. Nun fürchten sie die Konsequenzen sowie die strafrechtliche Verfolgung durch die Behörden. Unterstützt wird dieses Szenario durch die Tatsache, dass seit dem Angriff am Freitag noch keine Transaktion aus den drei Bitcoin-Wallets, auf denen das Lösegeld eingezahlt wurde, erfolgt ist.

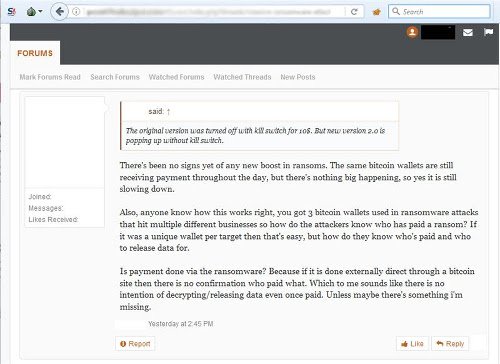

Bild 2: Diskussion in einem Forum zur WannaCry-Attacke, die deutlich die Verwirrung über Motive und Taktiken zeigt. (Source: Digital Shadows)

- Aktivistengruppe: Hinter den Attacken steckt eine Aktivistengruppe, der es nicht um Geld, sondern um den Schaden an sich geht. Ein Argument für dieses Szenario ist das Ausbleiben eines Encryption-Keys zu Entschlüsselung der Daten. Unternehmen konnten so trotz Zahlung des Lösegelds ihre Daten nicht retten. In der Regel, wird ein solcher Hackerangriff online von den Angreifern rege diskutiert. Im Fall von WannCry bekannte sich jedoch noch niemand zu den Angriffen.

- Staatlich gelenkt: Die Angriffe sind staatlich gesteuert und gehen von einer Regierung aus, die sich als Cyberkriminelle ausgibt. WannaCry ist dabei Teil einer Operation mit dem Ziel die US Geheimdienste zu diskreditieren und bloßzustellen.

James Chappell, CTO und Mitgründer von Digital Shadows, geht davon aus, dass es sich bei den WannCry-Attacken um eine Kombination aus Szenario 1 und 2 handelt. Möglich ist auch das Szenario 4, obwohl dafür bislang nur schwache Hinweise vorliegen. „Die Angriffe werden aller Voraussicht nach weitergehen – entweder von derselben Gruppe oder von anderen Cyberkriminellen, die sich die Tools zu Nutze machen und weiterentwickeln. Die im Verhältnis zur Verbreitung noch geringe Geldsumme und die Tatsache, dass noch keine Bewegung des Lösegelds registriert wurde, zeigt uns aber klar, dass die Verantwortlichen ihre nächsten Schritte noch abwägen. Es scheint als würden sie warten wollen, bis sich die weltweite Aufregung gelegt hat.“