Mit der Kaufempfehlung versuchen Cyber-Kriminelle, den Börsenkurs eines konkreten Unternehmens zu ihren Gunsten zu beeinflussen.

Bei der aktuellen Angriffswelle rufen die Verfasser zum Kauf von Wertpapieren der lettischen Firma Quest Management Inc. auf. Durch die Betrugsmasche profitieren die Spammer nicht nur von kurzfristigen Kurssteigerungen aufgrund erhöhter Nachfrage, sondern mit Hilfe von Optionsscheinen auch von einem anschließenden Kursverfall. Dass dieses Kalkül aufgeht, zeigte ein ähnlicher Betrugsversuch im März: Die Kurse der InCaptcha Inc. schnellten während einer viertägigen Spamwelle zunächst in die Höhe und sackten ebenso rasch wieder ab. Bei den in derartigen Spam-E-Mails empfohlenen Aktien handelt es sich meist um so genannte “Penny Stocks”, sprich Wertpapiere, die unter einem US-Dollar notieren.

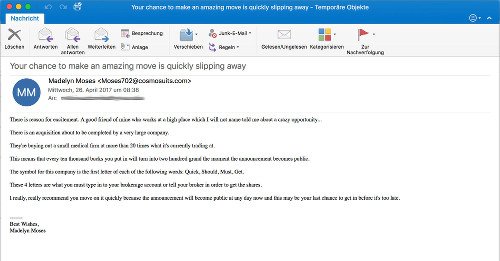

Bild: Die Verfasser passen die Textvarianten ihrer Nachrichten kontinuierlich an, um Spam-Filter zu überlisten. (Copyright: Retarus)

Betrüger nutzen für Angriffe weitverzweigtes Botnet aus 400.000 Rechnern

Allein die Retarus-Systeme filtern derzeit täglich rund 9,3 Millionen E-Mails dieses Spam-Typs. Analysen der Sicherheitsexperten zufolge wird der aktuelle Angriff mit Hilfe eines Botnets durchgeführt, für das schätzungsweise rund 400.000 Rechner gekapert wurden. Im vorliegenden Fall gehen die Spammer äußerst perfide vor: Denn die betroffenen Systeme werden durch die Weiterverbreitung großer E-Mail-Volumina nicht, wie normalerweise üblich, lahmgelegt. Vielmehr bleibt durch die Begrenzung auf maximal 50 Mails pro Minute der Befall meist unter der Wahrnehmungsschwelle der IT-Administratoren.

Spam-Filter durch zahlreiche Textvarianten überlistet

Die Verfasser passen zudem die Textvarianten der Spam-Nachrichten kontinuierlich an. So wurde etwa der Unternehmensname anfangs noch vollständig genannt, in aktuelleren Versionen wird hingegen nur noch die Wertpapierkennung “QSMG” in verklausulierter Form erwähnt. Auch wird der Kauf des “Aktien-Geheimtipps” mal mit einer anstehenden Firmenübernahme, mal mit einem angeblichen Forschungsdurchbruch in der Krebsforschung begründet.

Für viele herkömmlichen Spam-Filter sind derartige Angriffe dadurch oft nur schwer rechtzeitig zu identifizieren, da diese lediglich nach bestimmten Schlüsselwörtern suchen. Die Signaturen der Spam- und Virenfilter sollten daher stets aktuell gehalten werden. Die Retarus-Spezialisten empfehlen ihren Kunden zudem grundsätzlich, Nachrichten mit mehr als 60 Prozent Spam-Wahrscheinlichkeit zunächst in die Quarantäne zu verschieben.

Unsicherheitsfaktor Mensch: Erhöhte Wachsamkeit unerlässlich

Um sich vor den Gefahren derartiger Betrugsversuche zu schützen, ist zudem eine erhöhte Wachsamkeit und eine aufmerksame Plausibilitätskontrolle unerlässlich. Wie bei allen Betrugsmaschen bleibt auch beim Thema Spam letztlich der “Unsicherheitsfaktor Mensch”: Unternehmen sollten ihre Belegschaft daher regelmäßig für derartige Angriffe sensibilisieren. Am besten funktioniert dies anhand möglichst konkreter Beispiele sowie mit klaren, transparenten Verhaltensregeln für den Verdachtsfall.

Rechtlicher Hinweis: Keine der in dieser Pressemitteilung enthaltenen Informationen begründet ein Angebot zum Verkauf oder die Werbung von Angeboten zum Kauf eines Terminkontraktes, eines Wertpapiers oder einer Option.