Die schlechte Nachricht ist, dass trotzdem viele Umsetzungsprobleme feststellbar sind. Dies ist ein Ergebnis der Studie Security Bilanz Deutschland, für die das Analystenhaus techconsult zum dritten Mal in Folge 500 Mittelständler und öffentliche Verwaltungen befragt hat.

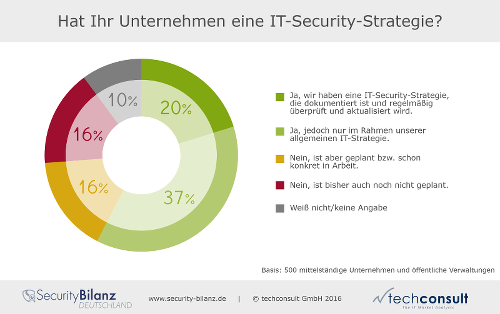

Eine eigenständige IT-Security-Strategie weisen 20 Prozent der Unternehmen auf. Die Eigenständigkeit verdeutlicht, dass das Thema im Unternehmen hohe Priorität genießt und verhindert, dass es von anderen drängenden IT-Themen überschattet wird. Zudem sind Verantwortlichkeit und Budget zumeist eindeutig definiert, wenn eine explizite IT-Security-Strategie existiert. Häufiger ist sie jedoch im Rahmen einer allgemeinen IT-Strategie abgebildet, was bei 37 Prozent der Befragten der Fall ist. Weitere 16 Prozent planen eine IT-Security-Strategie einzuführen. Nach Branchen betrachtet sind es mit 81 Prozent Banken und Versicherungen, die am häufigsten eine IT-Security-Strategie besitzen. Bei einem Drittel der Banken und Versicherungen genießt das Thema sogar einen so großen Stellenwert, dass sie eigenständig definiert ist und nicht nur in der allgemeinen IT-Strategie enthalten ist.

Umsetzungsprobleme in vielen Bereichen der Strategie

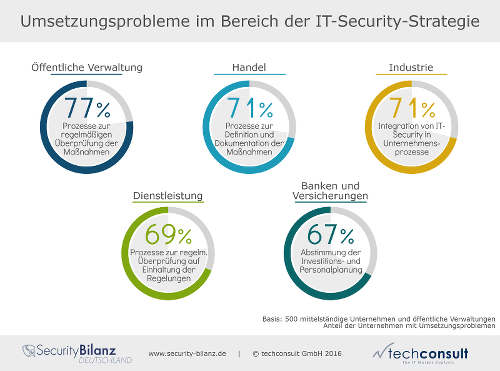

In vielen Bereichen der strategischen Umsetzung von IT- und Informationssicherheit lassen sich Defizite feststellen. Durchschnittlich geben zwei Drittel der Unternehmen an, dass die Umsetzung strategischer Maßnahmen derzeit nicht gut bis gar nicht vorhanden ist.

- Öffentliche Verwaltungen und Non-Profit-Unternehmen sehen insbesondere Defizite darin, Maßnahmen regelmäßig auf ihre Aktualität zu prüfen und sie gegebenenfalls zu aktualisieren. Maßnahmen drohen damit zu veralten, im Extremfall werden sie sogar wirkungslos.

- In vielen Handelsunternehmen fehlen Prozesse zur Definition und Dokumentation von einzusetzenden Maßnahmen, 71 Prozent haben diese Aufgabe nicht gut oder gar nicht umgesetzt. Im schlimmsten Fall führt das dazu, dass unzureichend definierte Maßnahmen nicht die gewünschte Wirkung entfalten und auch eine Erfolgskontrolle nur schwer bis unmöglich wird.

- Unternehmen der Industrie sehen am häufigsten Umsetzungsprobleme darin, IT-Security in die Unternehmensprozesse zu integrieren. Erfolgt eine solche Integration nicht, können häufige Konflikte zwischen den Anforderungen der Geschäftseinheiten und jenen der IT- und Informationssicherheit die Folge sein.

- Bei Dienstleistern erscheint insbesondere die Maßnahmennachverfolgung Probleme zu bereiten: 69 Prozent geben an, dass die Festlegung von Prozessen zur regelmäßigen Überprüfung auf Einhaltung von Regelungen (z.B. hinsichtlich gesetzlicher Vorgaben, IT-Compliance) Defizite aufweist oder sogar nicht vorhanden ist. Im schlimmsten Fall drohen somit empfindliche Strafen, wenn etwa gesetzliche Datenschutzbestimmungen missachtet werden.

- Banken und Versicherungen sind zwar in vielen Belangen der IT- und Informationssicherheit deutlich besser aufgestellt als Unternehmen anderer Branchen, so auch im Bereich der strategischen Umsetzung von IT-Security, trotzdem finden sich auch hier einige Problemstellen. Am häufigsten ist die Abstimmung der Investitions- und Personalplanung mit den Bedarfen der IT-Security und eine entsprechende Ressourcenbereitstellung nicht gut umgesetzt bis nicht vorhanden. Zwei Drittel der Banken und Versicherungen sehen hier Verbesserungspotenzial. Fehlen Personal und Budget, führt dies mitunter dazu, dass Maßnahmen nicht rechtzeitig, wirkungsvoll und nachhaltig umgesetzt werden können.

Weitere Ergebnisse der Studie stehen auf der Webseite des Projekts unter www.security-bilanz.de zum Download bereit. Zusätzlich finden interessierte Unternehmen dort den Security Consulter, ein kostenloses Tool, mit dem Sie sich an den Studienergebnissen messen können und dadurch eine Einschätzung ihrer IT-Sicherheit im Vergleich zum Wettbewerb erhalten:

Security-Check zur Studie: Der Security Consulter

Zusätzlich zur Studie bietet der individuelle Security-Check Security Consulter jedem mittelständischen Unternehmen die Möglichkeit, eigene Stärken und Schwächen im Vergleich zu ähnlichen Unternehmen zu identifizieren. Der Security-Check basiert auf der Studie und ermöglicht so, sich mit den Studienergebnissen zu vergleichen. Der Security Consulter steht ebenfalls auf dem Studienportal www.security-bilanz.de zur Verfügung.

Über die Studie:

Die Studie Security Bilanz Deutschland ermittelt jährlich den Status Quo der IT- und Informationssicherheit im Mittelstand und öffentlichen Verwaltungen. Die Basis bildet eine repräsentative Befragung mit über 500 Interviews in Unternehmen aus Industrie, Handel, Banken und Versicherungen, Dienstleistungssektor und Verwaltungen/Non-Profits mit 20 bis 2.000 Mitarbeitern. Darüber hinaus steht mit dem Heise Security Consulter ein Self-Check-Tool bereit, mit dem Unternehmen und Verwaltungen ihre Lage bewerten und mit den Studienergebnissen vergleichen können.

Die Studie Security Bilanz Deutschland und der Security Consulter werden unterstützt von Hewlett Packard Enterprise, DATEV eG, Net at Work, Bitdefender und TeleTrust.