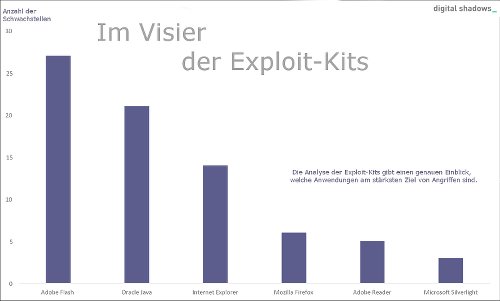

Vor allem Schwachstellen im Adobe Flash Player, Oracle Java, Internet Explorer, Mozilla Firefox, Adobe Reader und Microsoft Silverlight sind betroffen. Insgesamt wurden 76 Schwachstellen gefunden, die im Visier der 22 untersuchten Exploit-Kits stehen.

Ganz oben auf der Liste der gefährdeten Programme steht der Adobe Flash Player (siehe Bild 1). Laut Report fanden sich in den Exploit-Kits zwischen 2014 und 2016 am häufigsten Exploits, die auf Sicherheitslücken von Adobe Flash zielten – 27 von insgesamt 76. Die Zahlen basieren auf der Analyse von mehreren öffentlich zugänglichen Quellen, die regelmäßig über den Einsatz von Exploit-Kits berichten. Diese Ergebnisse decken sich zudem mit anderen unabhängigen Untersuchungen. Nicht-upgedatete Versionen von Adobe Flash Player bergen damit das höchste Risiko.

Bild 2: Im Visier der Exploit-Kits

„Wer die Gefahr eines Angriffs minimieren will, sollte seine Software immer auf dem neuesten Stand halten und regelmäßige Updates durchführen“, rät Michael Marriott, Research Analyst bei Digital Shadows. „Für Unternehmen ist es jedoch oft schwierig zu bestimmen, welche Sicherheitslücke das höchste Risiko darstellt und schnellstmöglich mit einem Patch versehen werden muss. Das ändert sich, wenn die Verantwortlichen einen genauen Einblick in die am häufigsten genutzten Schwachstellen erhalten. Mit einem fundierten Hintergrundwissen, lassen sich schnellere und sichere Entscheidungen treffen.“

Häufig ausgenutzte Schwachstellen

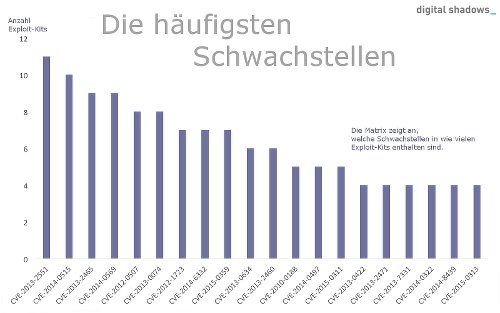

Anhand von CVE-Kennzahlen entwickelte Digital Shadows eine Matrix, die genau darstellt, welche der 22 untersuchten Exploit-Kits auf dieselben Schwachstellen abzielen. Damit wird genau angezeigt, wie oft diese Sicherheitslücken ausgenutzt werden und welche Priorität Patches für bestimmte Anwendungen besitzen.

Laut der Analyse nutzten insgesamt elf Exploit-Kits eine Schwachstelle mit der Kennzeichnung CVE-2013-2551. Sie befindet sich in den Versionen 6 bis 10 des Microsoft Internet Explorers und kann von extern ausgenutzt werden. Dabei wird über eine Exploit Kit Landing Page – einer speziell eingerichteten Website – willkürlich Code ausgeführt. Ein PoC-Exploit für diese Schwachstelle ist seit Mai 2013 erhältlich, kurz nachdem die Schwachstelle auf einer Sicherheitskonferenz ausgenutzt wurde.

Auf Platz zwei der am häufigsten ausgenutzten Sicherheitslücken landete die Schwachstelle mit der Kennzeichnung CVE-2014-0515, die Adobe Flash betrifft. Auf Platz 3 folgen Sicherheitslücken in Oracle Java und Adobe Flash (CVE-2013-2465 und CVE-2014-0569). Von den Top 20 Exploits zielten die meisten auf Adobe Flash (sieben), Oracle Java (sechs) und den Internet Explorer (vier) (siehe Bild 2).

Bild 2: Die häufigsten Schwachstellen

Die fünf populärsten Exploit-Kits

Im Report werden außerdem die fünf am häufigsten genutzten Exploit-Kits genauer betrachtet. Auf Platz eins der 22 untersuchten Kits landete Angler gefolgt von Neutrino, Nuclear, Magnitude und RIG.

Auch wenn seit 2016 mit Angler und Nuclear zwei der profiliertesten Exploit-Kits auf dem Rückzug sind, ist es mehr als wahrscheinlich, dass dafür andere Kits an Popularität gewinnen. „Exploit-Kits sind für Cyberkriminelle ein sehr zuverlässiges und beliebtes Mittel, um Malware einzuschleusen und damit Nutzern nachweislich zu schaden. Selbst wenn ein Exploit-Kit ausgeschaltet wird, gibt es andere, die in gleichem Umfang weitermachen“, so Marriot. „Um ihr Netzwerk umfassend zu schützen, müssen Unternehmen ihre Sicherheitsvorkehrungen kontinuierlich überprüfen und sich selbst sowie ihre Soft- und Hardware aus der Perspektive eines potentiellen Angreifers betrachten. Nur so lassen sich frühzeitig effektive Maßnahmen treffen.“

Das White Paper In the Business of Exploitation – An Analysis of Exploit Kit Payloads, Features and Common Vulnerabilities finden Sie hier.

Über den Report:

Im Report “In the Business of Exploitation” analysiert Digital Shadows 22 Exploit-Kits, verfolgt Trends bei der Ausnutzung von Schwachstellen und erstellt auf dieser Grundlage eine Liste der am häufigsten ausgenutzten Anwendungen. Dabei wurde die Häufigkeit der Exploits sowie die Aktivität von Exploit Kits berücksichtigt.

Ein Exploit-Kit ist ein Tool, das in Webseiten integriert werden kann. Es erlaubt Hackern, Malware auf den Endgeräten von Besuchern zu installieren und auszuführen. Exploit-Kits werden häufig in Verbindung mit Malvertising eingesetzt oder in offizielle Webseiten eingebettet, die über so genannte „Watering Hole Attacks“ kompromittiert wurden. Im Allgemeinen werden Exploit-Kits anhand zweier Kriterien unterschieden: durch die im Kit enthaltenen Exploits sowie deren Aktualität.