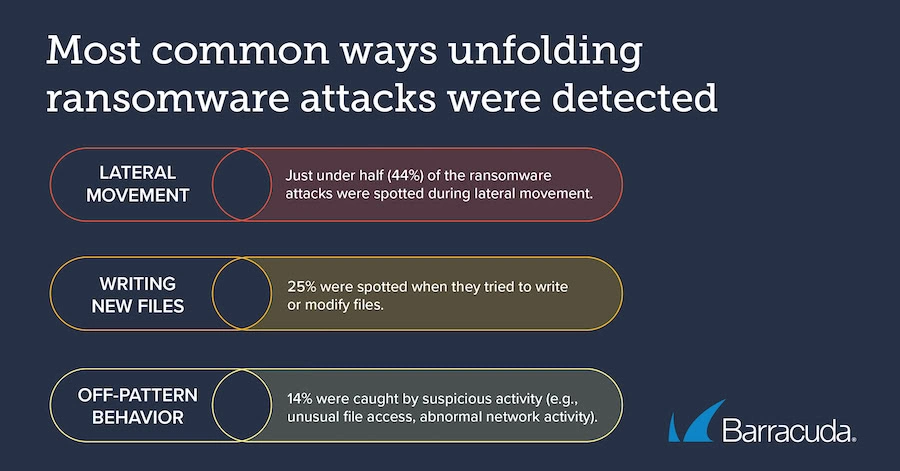

Eine neue Untersuchung von Barracuda Networks zeigt, dass laterale Bewegung innerhalb eines Netzwerks das eindeutigste Anzeichen für einen sich anbahnenden Ransomware-Angriff ist – fast die Hälfte (44 Prozent) der identifizierten Ransomware-Angriffe wurde auf diese Art und Weise erkannt.

Ein Viertel (25 Prozent) der Vorfälle wurde erkannt, als die Angreifer begannen, Dateien zu erstellen oder zu bearbeiten. 14 Prozent wurden aufgrund von Verhaltensweisen erkannt, die nicht mit bekannten Aktivitätsmustern übereinstimmten. Die Ergebnisse der Untersuchung sind in Barracudas jährlichem Threat Spotlight zu Ransomware verfügbar, in dem die wichtigsten Ransomware-Angriffsmuster der vergangenen zwölf Monate genauer betrachtet werden.

Die Ransomware-Bedrohungslandschaft 2023/24

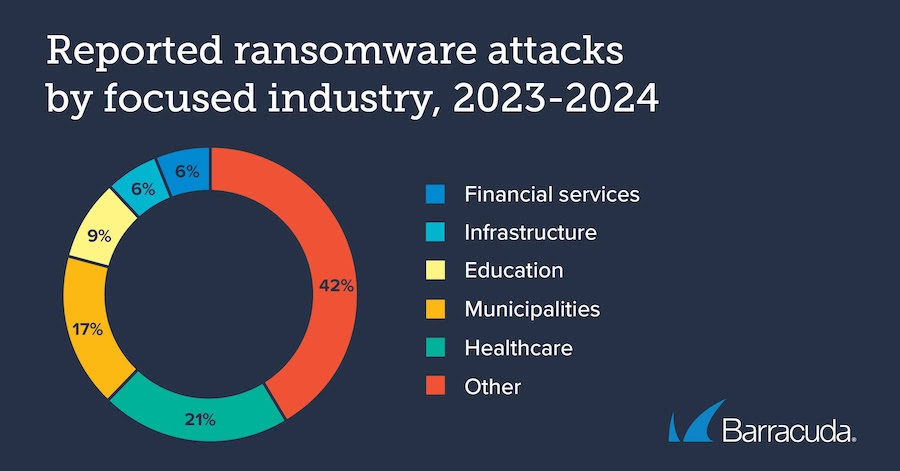

Die Threat Researcher von Barracuda haben eine Stichprobe von 200 öffentlich gemeldeten Ransomware-Vorfällen im Zeitraum zwischen August 2023 und Juli 2024 analysiert, die in 37 Ländern von 36 verschiedenen Ransomware-Gruppen durchgeführt wurden. Die Stichprobe zeigt, dass sich 21 Prozent dieser Vorfälle im Gesundheitswesen ereigneten, im Vergleich zu 18 Prozent im Vorjahr. 15 Prozent der Vorfälle betrafen das produzierende Gewerbe und 13 Prozent Unternehmen im Technologie-Sektor. Vorfälle im Bildungswesen halbierten sich im Vergleich zum Vorjahr von 18 Prozent auf neun Prozent im Zeitraum 2023/24.

Miet-Ransomware

Die aktivsten Ransomware-Gruppen nutzten Ransomware-as-a-Service-Modelle (RaaS). Dazu zählt die Gruppe LockBit, die in den vergangenen zwölf Monaten für rund ein Sechstel bzw. 18 Prozent der Angriffe verantwortlich war, bei denen die Identität des Angreifers bekannt ist. ALPHV/BlackCat war für 14 Prozent der Angriffe verantwortlich, Rhysida – eine relativ neue Gruppe – für acht Prozent.

„Ransomware-Angriffe auf RaaS-Basis können schwer zu erkennen und aufzuhalten sein. Verschiedene Cybercrime-Akteure nutzen unterschiedliche Tools und Taktiken, um denselben Payload zu verbreiten, was zu erheblichen Unterschieden bei den Angriffen führt“, sagt Adam Khan, Vice President Global Security Operations bei Barracuda Networks. „Glücklicherweise gibt es dennoch bewährte Ansätze, auf die sich die meisten Angreifer verlassen, beispielsweise Scanning, laterale Bewegung und Malware-Downloads. Diese können Sicherheitswarnungen auslösen, die den Sicherheitsteams verschiedene Möglichkeiten bieten, Ransomware-Angriffe zu erkennen, einzudämmen und zu entschärfen, bevor diese sich vollständig entfalten können. Dies ist insbesondere in IT-Umgebungen wichtig, in denen nicht alle Geräte umfänglich geschützt sind.“

Die wichtigsten, im Jahr 2024 identifizierten Angriffs-Tools und -muster

In den ersten sechs Monaten des Jahres 2024 waren die wichtigsten Indikatoren für mögliche Ransomware-Aktivitäten laut den Daten von Barracuda Managed XDR’s Endpoint Security:

- Laterale Bewegung innerhalb des Netzwerks: Fast die Hälfte der Ransomware-Angriffe (44 Prozent) wurde von Erkennungssystemen erkannt, die das Netzwerk auf laterale Bewegungen überprüfen.

- Dateiänderungen: Ein Viertel (25 Prozent) der Ransomware-Aktivitäten wurde vom System erkannt, wenn es feststellte, dass Dateien erstellt oder bearbeitet wurden, und daraufhin analysierte, ob die Änderungen mit bekannten Ransomware-Signaturen oder verdächtigen Mustern übereinstimmen.

- Ungewöhnliche Verhaltensweisen: 14 Prozent wurden vom Erkennungssystem erkannt, wenn es ungewöhnliches Verhalten innerhalb eines Systems oder Netzwerks feststellte. Das System lernt das typische Verhalten von Benutzern, Prozessen und Anwendungen. Im Falle von Abweichungen von diesen typischen Verhaltensweisen (zum Beispiel ungewöhnlicher Zugriff auf Dateien, Manipulationen an Betriebssystemkomponenten oder verdächtige Netzwerkaktivitäten) wird ein Alarm ausgelöst.

Detaillierte Untersuchungen eines eingedämmten PLAY-Ransomware-Angriffs auf ein Unternehmen im Bereich Gesundheitstechnologie und eines 8Base-Vorfalls, der ein Unternehmen im Bereich Fahrzeugpflege betraf, zeigen, dass Angreifer versuchten, über ungeschützte Geräte die nächste Phase ihres Angriffs zu starten und schädliche Dateien in selten verwendeten Video- und Musikordnern zu verstecken.

Mehrschichtige Cybersicherheit

Mehrere Sicherheitsebenen sind im Kampf gegen aktive Bedrohungen wie Ransomware unerlässlich. Angreifer nutzen häufig handelsübliche, von den IT-Teams selbst regelmäßig verwendete Tools und passen ihr Verhalten und ihre Taktik in Echtzeit an, um einen Angriff erfolgreich durchzuführen. Mehrschichtige, KI-gestützte Sicherheitsmaßnahmen sind deshalb laut Barracuda von entscheidender Bedeutung, um komplexe Vorfälle zu erkennen und abzuwehren und ihre Auswirkungen einzudämmen und zu minimieren. Zusätzlich sollten Unternehmen zuverlässige Authentifizierungs- und Zugriffsrichtlinien, Patches sowie regelmäßige Security Awareness Trainings für Mitarbeiter:innen etablieren.

(pd/Barracuda)